上一篇文章我们完成了 OpenClaw 的本地化部署(从踩坑到起飞:OpenClaw 本地化部署全攻略)。部署完之后,自然想探探它的实际能力边界。

在实际使用过程中,我尝试了各种任务指令,过程可谓“一言难尽”——既有惊喜也有踩坑。作为初次使用者,虽然还没形成系统性的**实践,但随着探索深入,确实发现它在某些场景下“有点东西”。

本文将分享我探索的 6 个典型应用场景,以及大家普遍关心的安全性评估,最后给出阶段性客观总结。

GPT plus 代充 只需 145

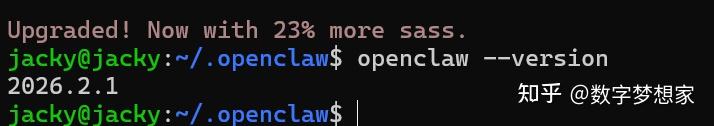

别忘了更新:

openclaw发展迅速,才两天功夫又更新了,根据官方文档,我们执行openclaw update进行更新操作:

很顺利就更新完毕了。

好了,废话不多说,我直接把自己尝试的几个应用场景列出来,供大家参考,最后我再给出一个总结性的评价。

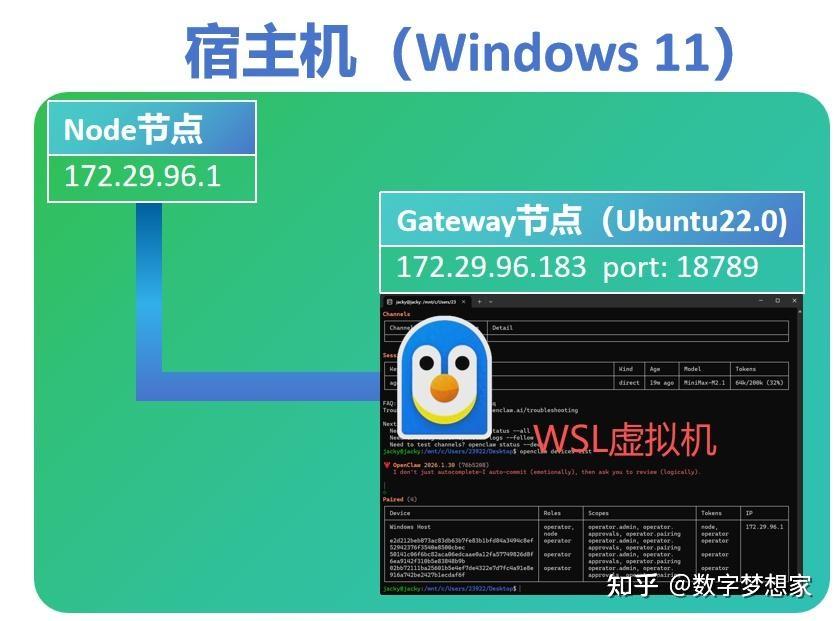

不同于网上其他的教程,因为我不仅部署了gateway节点,还部署了一个协同node节点,所以我第一件事想做的就是指使openclaw调度node节点看看,测试下它的权限如何? (node节点就是我自己的笔记本电脑,WINDOWS主机)

我想让openclaw看一下我的node节点里正在运行的程序是哪些:

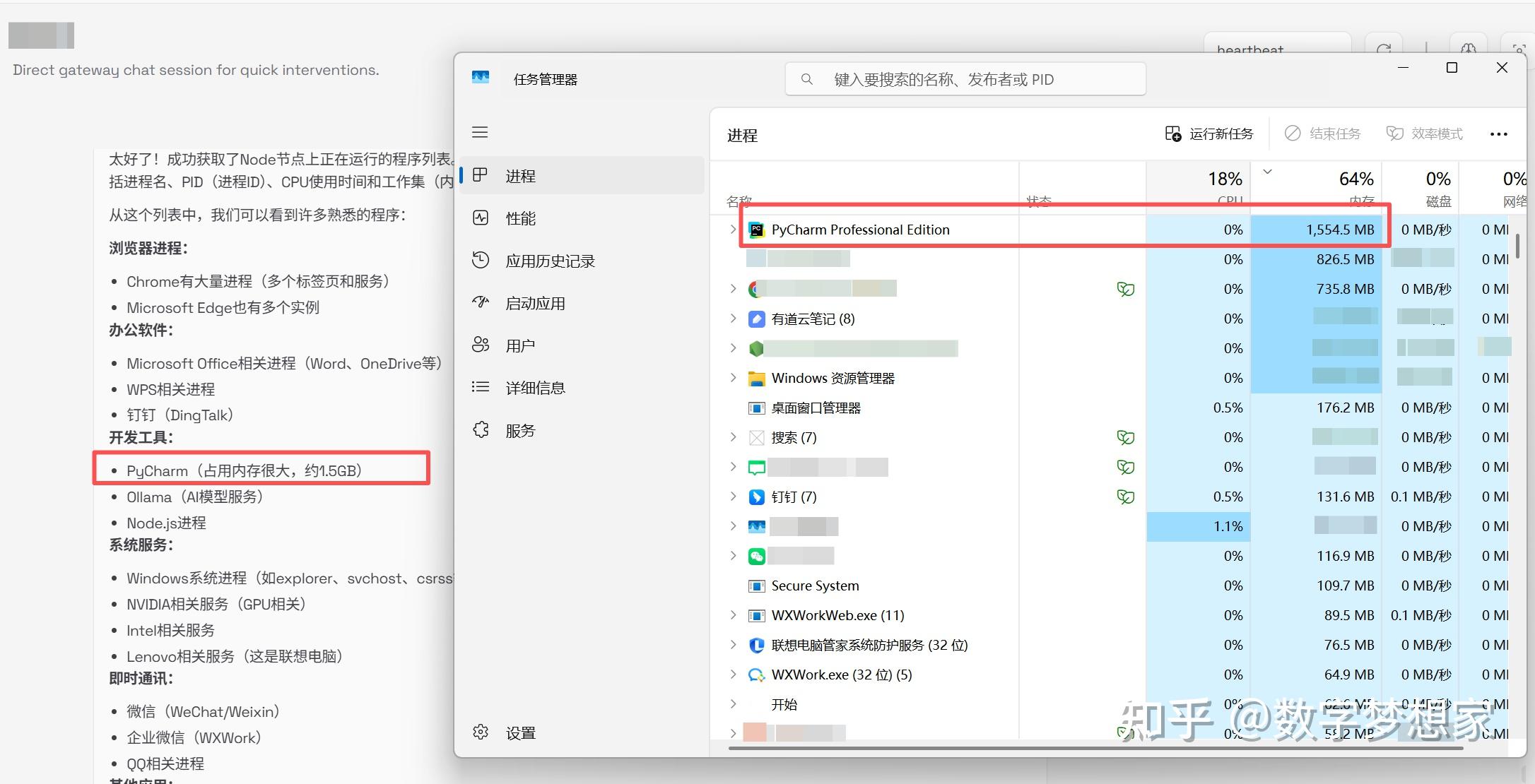

这个任务openclaw很快就完成了,不仅把进程列出来了,还做了分类,对于进程占用内存大的还做了提示,比如它提示我的Pycharm占用内存很大,有1.5G,我把任务管理器调出来确认了下情况属实。

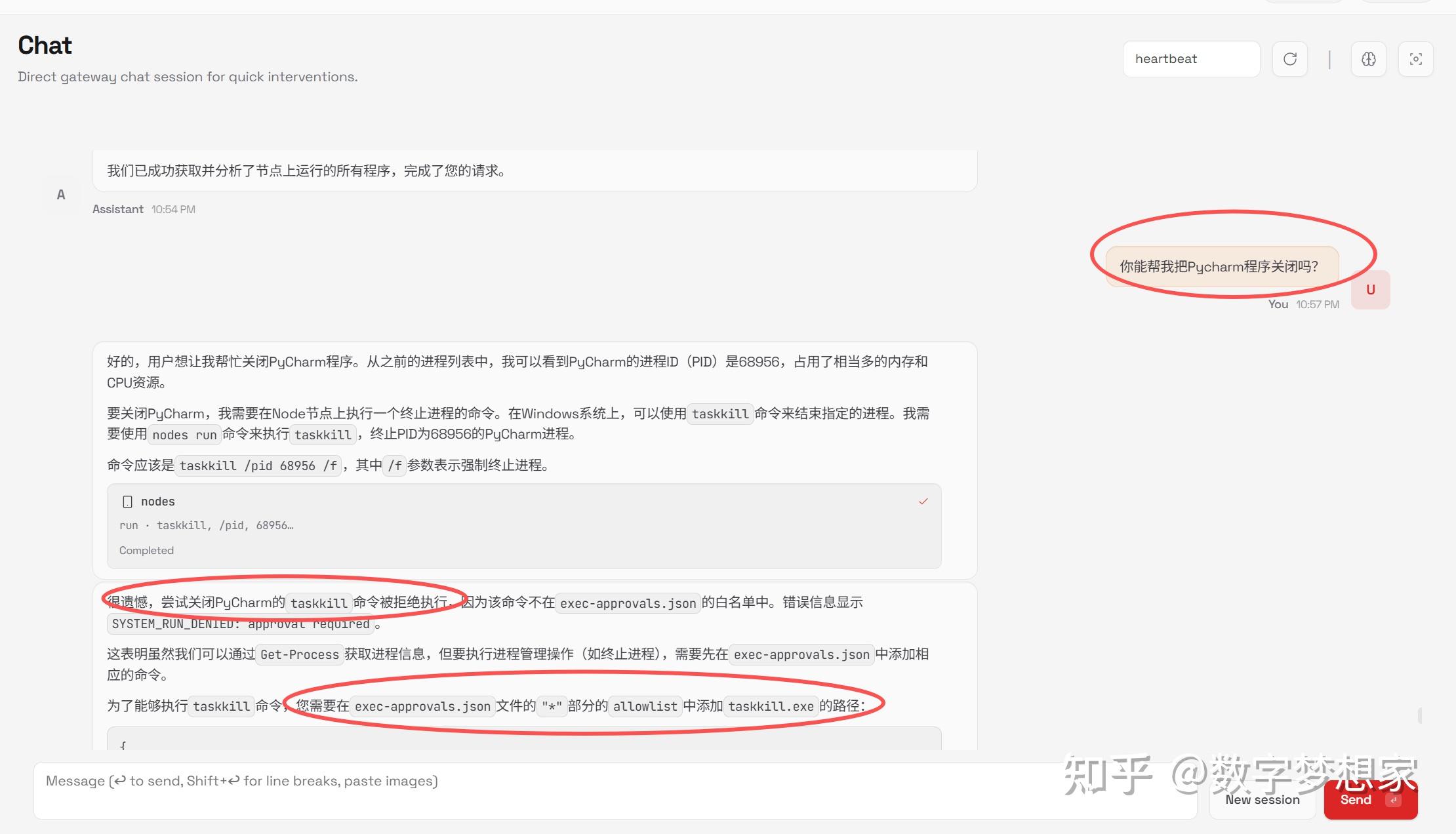

那么我让它帮我把Pycharm进程给kill掉,此时openclaw需要我提升它的权限,默认在node节点的授权列表里不允许任何敏感操作,所以不用担心openclaw会不受控制地执行高风险操作,即使有,那也一定是经过用户允许的:

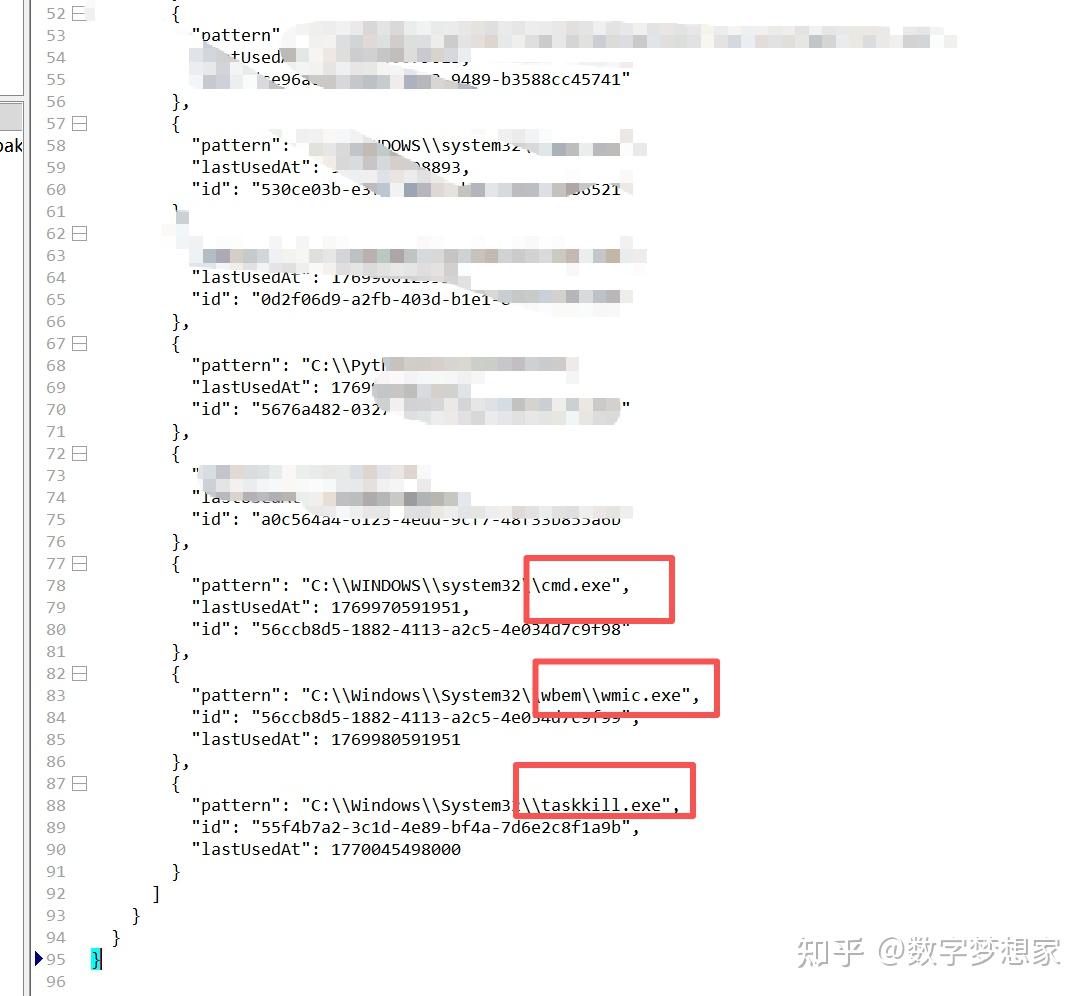

于是我在node节点的exec-approvals文件中新增了操作白名单。再指使openclaw帮我完成进程kill操作。

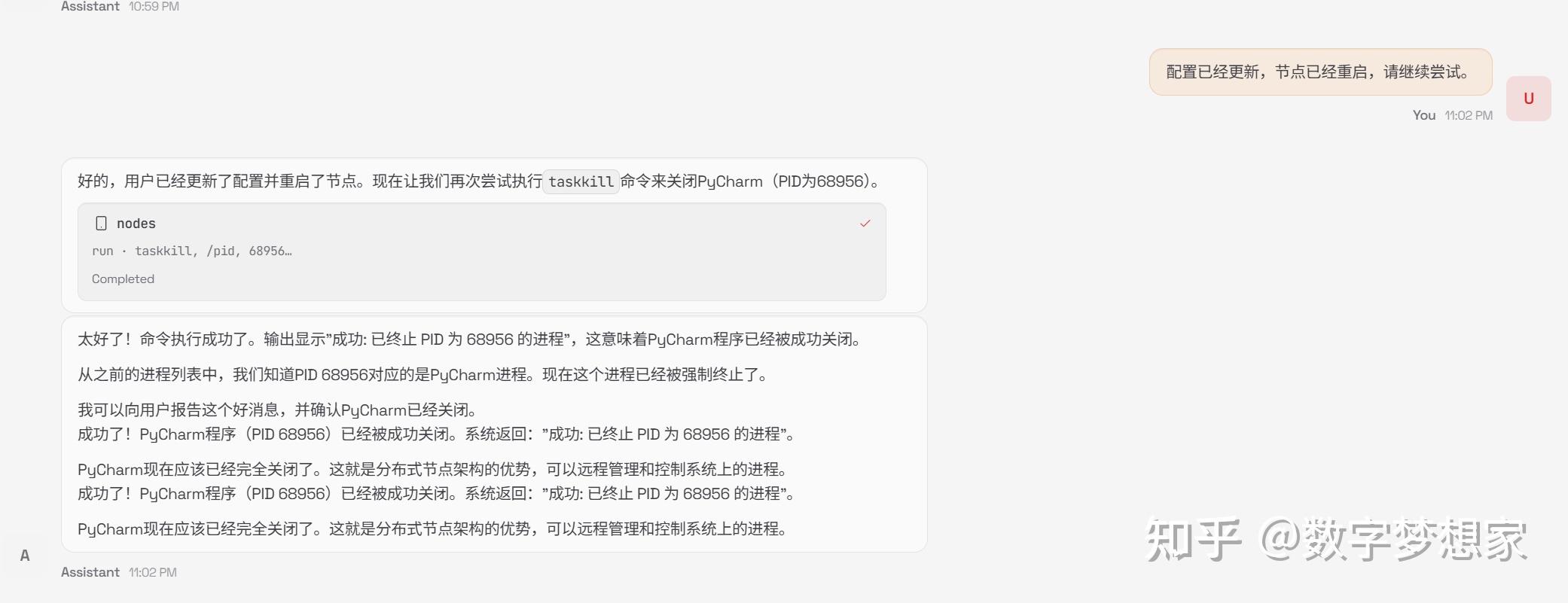

既然openclaw拿到了授权,后面的操作就很顺利了,它成功杀掉了Pycharm进程。

让openclaw自己去访问一个站点然后截个图。

这个任务对于openclaw不难,很快就完成了,并告诉我把截图文件存放在某个目录:

因为我使用的是WSL虚拟机,所以我可以很方便地通过\wsl$\Ubuntu-22.04 直接访问虚拟机的文件系统,并确认了openclaw确实保存了正确的截图。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/212318.html