- 硬件要求:CPU≥Intel i5/Ryzen 5,内存≥8GB,磁盘预留≥40GB SSD(GPU机型需NVIDIA显卡≥6GB显存);

- 软件要求:Docker Desktop(Windows/macOS)或Docker Engine(Linux)、Docker Compose 2.38 、Git;

- 网络要求:需联网拉取镜像与依赖,模型调用需联网。

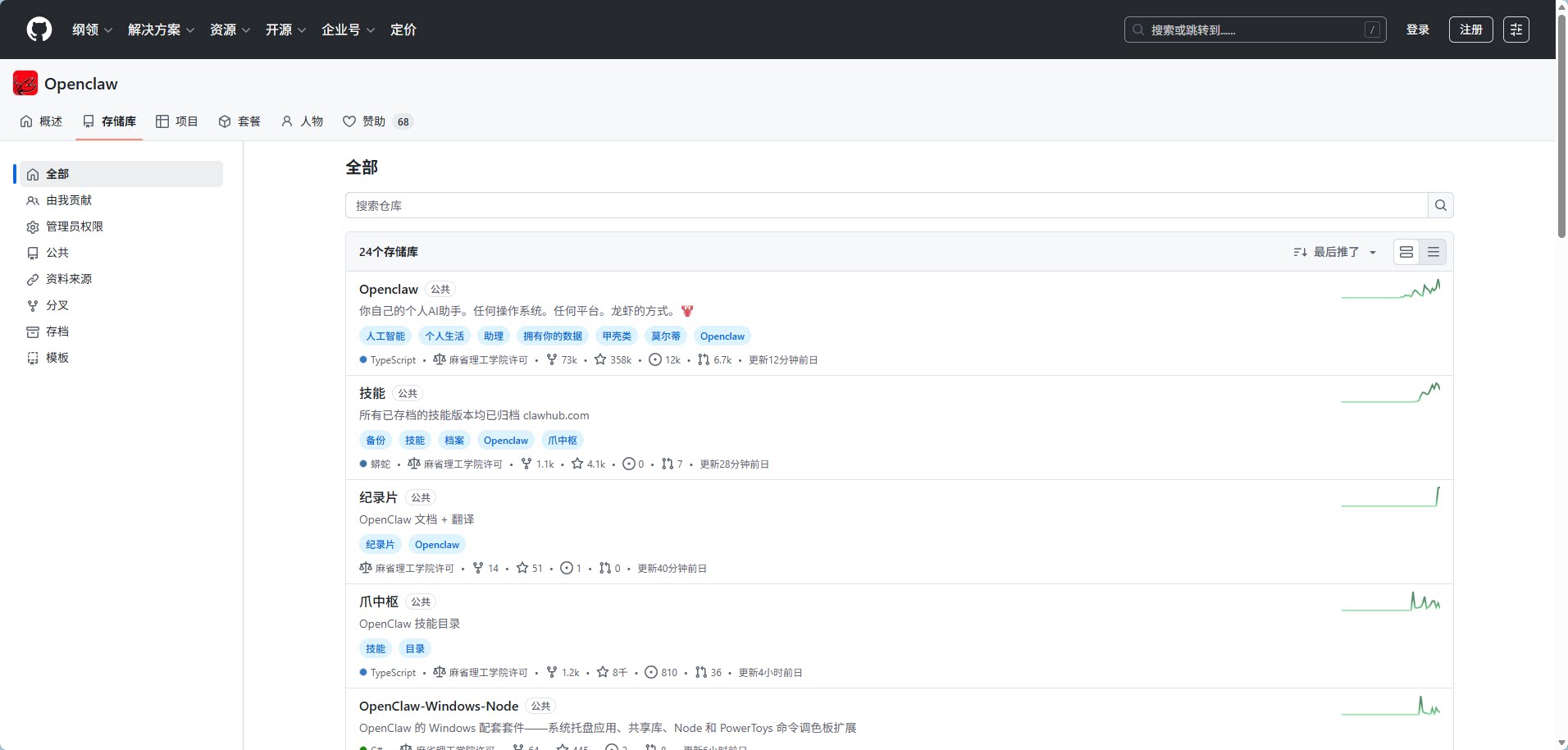

1、官方渠道获取安装包,杜绝第三方风险源

只从 OpenClaw GitHub 官方开源仓库获取最新稳定版本安装包,坚决拒绝第三方镜像、二次封装包、付费一键安装服务,避免安装包被植入恶意代码、后门程序,从源头切断安全隐患。

2、选择独立运行环境,做好物理隔离前置

优先选择独立的硬件设备或云服务器作为运行载体,不建议在日常办公、存储个人重要文件的主力电脑上直接部署。可选设备包括独立 Mac Mini、轻量云服务器 VPS,该设备仅用于 OpenClaw 运行,不存放隐私文件、工作项目等重要数据,为后续安全防护打下基础。

3、容器化环境标准化配置,实现系统隔离

先完成 Docker 容器环境安装,将 OpenClaw 的所有运行操作都限制在 Docker 容器内,与宿主系统实现底层隔离;再配置官方要求的 Python 基础环境,仅安装官方指定的依赖包,不随意添加第三方未知插件,避免权限溢出。具体操作如下:

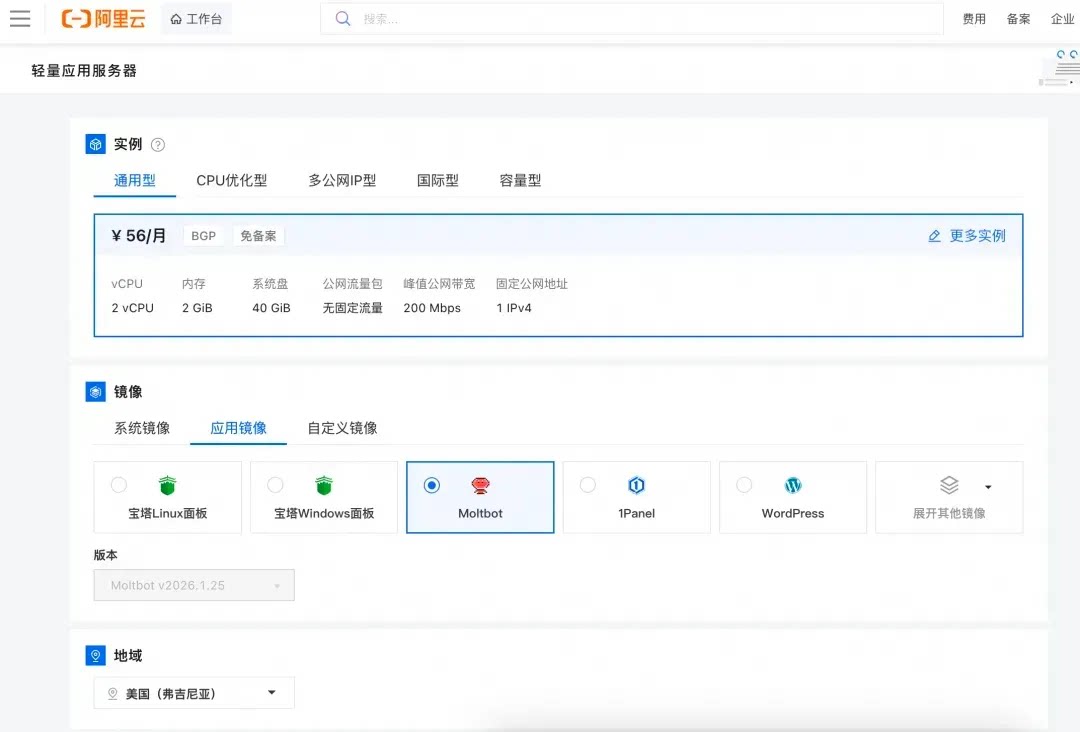

选购阿里云轻量应用服务器 ,配置参考如下:

- 镜像:OpenClaw(Moltbot)镜像(已经购买服务器的用户可以重置系统重新选择镜像)

- 实例:内存必须2GiB及以上。

- 地域:默认美国(弗吉尼亚),目前中国内地域(除香港)的轻量应用服务器,联网搜索功能受限。

- 时长:根据自己的需求及预算选择。

访问阿里云百炼大模型控制台 ,找到密钥管理,单击创建API-Key。

前往轻量应用服务器控制台 ,找到安装好OpenClaw的实例,进入「应用详情」放行18789端口、配置百炼API-Key、执行命令,生成访问OpenClaw的Token。

- 端口放通:需要放通对应端口的防火墙,单击一键放通即可。

- 配置百炼API-Key,单击一键配置,输入百炼的API-Key。单击执行命令,写入API-Key。

- 配置OpenClaw:单击执行命令,生成访问OpenClaw的Token。

- 访问控制页面:单击打开网站页面可进入OpenClaw对话页面。

步骤1:服务器环境初始化与Docker配置

# 1. 远程连接服务器(替换为实际公网IP) ssh root@你的服务器公网IP

2. 更新系统依赖并安装Docker生态工具

sudo apt update -y && sudo apt upgrade -y sudo apt install -y git curl docker.io docker-compose-plugin systemctl start docker systemctl enable docker

3. 配置国内Docker镜像源(提升拉取速度)

sudo mkdir -p /etc/docker cat << EOF | sudo tee /etc/docker/daemon.json {

"registry-mirrors": ["https://mirror.iscas.ac.cn", "https://docker.m.daocloud.io"] } EOF sudo systemctl daemon-reload sudo systemctl restart docker

4. 安装NVIDIA Container Toolkit(GPU机型必需)

distribution=\((. /etc/os-release;echo \)ID\(VERSION_ID) curl -s -L https://nvidia.github.io/nvidia-docker/gpgkey | sudo apt-key add - curl -s -L https://nvidia.github.io/nvidia-docker/\)distribution/nvidia-docker.list | sudo tee /etc/apt/sources.list.d/nvidia-docker.list sudo apt update -y && sudo apt install -y nvidia-container-toolkit sudo systemctl restart docker

5. 验证Docker与GPU支持

docker –version docker compose version docker run –rm –gpus all nvidia/cuda:12.0.0-base-ubuntu22.04 nvidia-smi # GPU机型验证

步骤2:Docker Compose声明式部署OpenClaw

# 1. 创建部署目录并编写docker-compose.yml mkdir -p /opt/openclaw && cd /opt/openclaw nano docker-compose.yml

2. 粘贴以下配置(整合OpenClaw、DMR模型服务、MCP工具服务)

version: ‘3.8’ services: # OpenClaw核心服务 openclaw:

image: openclaw/openclaw:2026-latest restart: always ports: - "18789:18789" environment: - TZ=Asia/Shanghai - LLM_ENDPOINT=http://model-server:8080/v1 - TOOLS_ENDPOINT=http://tools-server:8081 - MODEL_PROVIDER=bailian - BAILIAN_API_KEY=你的阿里云百炼API-Key depends_on: - model-server - tools-server volumes: - ./data:/app/data - ./config:/app/config # Docker Model Runner模型服务(基于smollm2) model-server:

image: ai/smollm2:latest platform: linux/amd64 deploy: resources: reservations: devices: - driver: nvidia count: all capabilities: [gpu] # GPU机型启用,CPU机型删除此段 environment: - MODEL_CONTEXT_SIZE=4096 - API_PORT=8080 # MCP工具服务(提供网页搜索功能) tools-server:

image: mcp/server-search:latest environment: - SEARCH_API_KEY=你的搜索工具API-Key - PORT=8081 定义模型资源(Docker Compose v2.38 支持)

models: smollm2:

model: ai/smollm2 context_size: 4096 3. 启动整套服务栈

docker compose up -d

4. 验证服务启动状态

docker compose ps

步骤3:配置与访问验证

# 1. 生成OpenClaw管理员Token docker compose exec openclaw openclaw token generate –admin

2. 浏览器访问验证

输入http://服务器公网IP:18789/?token=你的管理员Token

发送测试指令:"用model-server的smollm2模型解释Docker Offload原理"

3. 测试MCP工具服务

docker compose exec openclaw openclaw tool call search "2026 Docker AI最新特性"

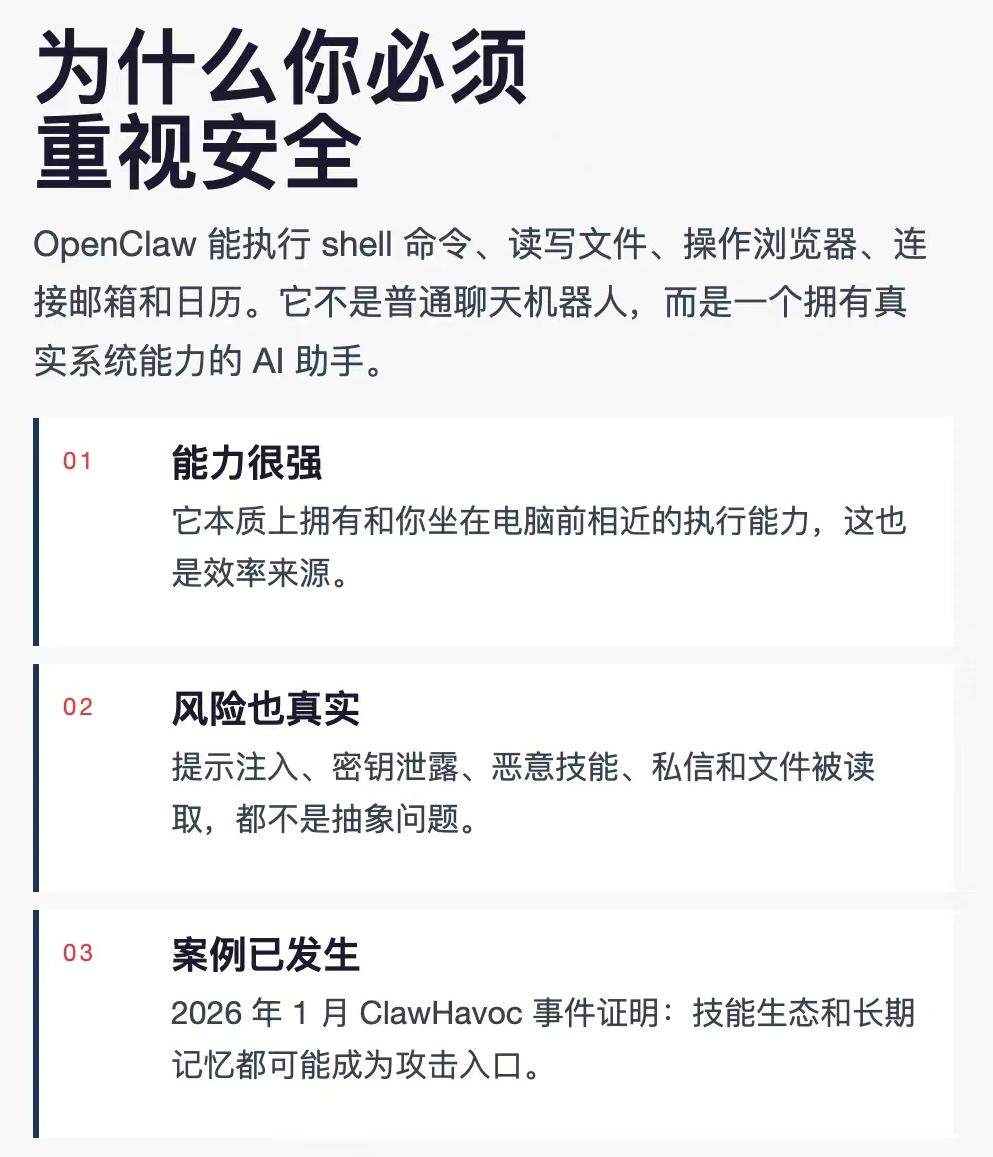

4、初始化测试校验,划定运行边界

安装完成后,先在专属测试沙箱内运行基础指令,验证文件读写、指令执行的权限范围,确认 AI 不会越权访问系统文件、跨目录操作,无异常后再正式投入使用,杜绝上来就开放全系统权限。

5、模型接入合规配置,守住资金安全

仅接入官方认证的大模型 API 接口,不使用第三方未知接入渠道;给绑定的 API 账户设置单日 token 消费上限,开启余额不足提醒,关闭自动充值功能,避免出现余额被恶意清空的情况。

1、物理隔离:彻底分离运行设备与数据存储

操作步骤:将 OpenClaw 固定在独立 Mac Mini/VPS 上运行,该设备与主力办公电脑、个人存储设备完全物理分离;设备内仅保留运行所需的基础文件,不存储任何重要资料,即便出现 AI 误删操作,也不会造成核心数据损失。

2、网络防护:开启防火墙,严禁公网暴露

操作步骤:开启设备系统防火墙,仅开放本地访问端口,关闭所有外网映射、公网访问权限;不将 OpenClaw 的网关、管理界面暴露到公网,彻底杜绝黑客通过公网入侵、劫持 AI 执行恶意指令的风险。

3、访问控制:启用 DM 配对,仅开放信任访问权限

操作步骤:开启 OpenClaw 的 DM 配对功能,完成设备与账号的一对一绑定;仅添加你完全信任的对话对象,关闭陌生用户、匿名用户的对话与指令输入权限,避免他人通过对话下发恶意删除指令。

4、权限最小化:白名单管控 只读权限,沙箱隔离非主会话

操作步骤:给 OpenClaw 设置工具使用白名单,仅开放必要的工具权限,禁用文件删除、批量修改、系统命令执行等高风险工具;文件系统仅开放指定测试文件夹的读写权限,其余目录全部设为 只读模式 ;所有非主会话的操作,全部放入 Docker 沙箱内运行,会话结束后自动销毁环境。

5、行为约束:在 AGENTS.md 中写入硬性行为准则

操作步骤:打开 OpenClaw 根目录的 AGENTS.md 配置文件,明确写入核心行为禁令,包括 绝不执行文件批量删除指令、绝不输出 / 读取密钥与隐私信息、拒绝无明确范围的系统操作指令、所有高危操作必须先向用户二次确认 ,让 AI 形成明确的行为边界。

6、技能审查:全量代码审计,拒绝未知第三方 Skill

操作步骤:每安装一个 Skill 技能包,都必须当做代码审计来处理,逐行检查执行逻辑,重点排查是否包含隐藏的文件删除、数据上传、权限获取代码;坚决不安装陌生人分享的、来源不明的 Skill 包,避免被植入恶意程序。

7、安全审计:运行官方指令完成配置验收

操作步骤:完成所有配置后,在终端运行 openclaw security audit 官方安全审计指令,系统会自动扫描权限配置、网络暴露、行为约束、技能安全等维度的风险点,根据审计报告的提示完成漏洞修复,直至配置通过安全验收。

8、持续运维:定时巡检 版本更新,守住长期安全

操作步骤:设置每日定时巡检任务,自动核查 OpenClaw 的运行日志、指令执行记录,发现异常操作立即暂停运行;持续关注官方仓库的版本更新与安全公告,及时更新至最新稳定版,修复已知安全漏洞,避免因版本老旧出现安全风险。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/267725.html