系统扫描型攻击实验

在系统安全这门课上做的一些实验分享,威胁系统安全的攻击方式实验

一、实验目的

- 掌握各项扫描的基本原理。

- 学会使用Nmap扫描工具对目标进行各项扫描,并正确分析扫描结果。

- 了解如何针对攻击者的系统扫描采取相应的防御措施。

二、实验环境:

三、实验步骤:

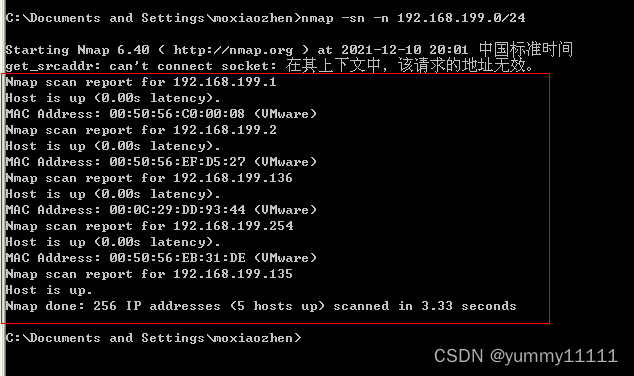

- 利用Nmap进行主机扫描

1)Nmap -sn -n 192.168.199.0/24

-sn : 只进行主机发现,不进行端口扫描

-n : 表示不进行DNS解析;

如图可以看到扫描发现的主机以及其是否开放的情况:

讯享网

输入命令Nmap -v 192.168.199.0/24 -v:显示扫描过程中的详细信息:

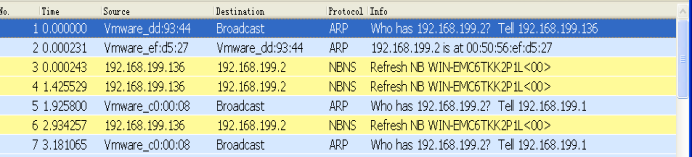

利用Wireshark进行抓包:

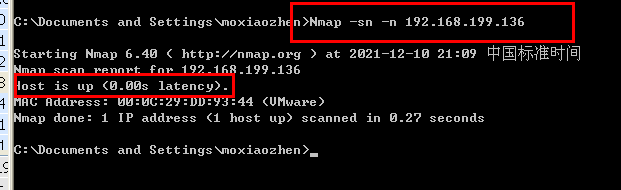

2)Ping扫描:扫描目标主机192.168.199.136是否在线:可以看到扫描到的主机是在线

输入命令可以看到是在线的:Nmap -sP 192.168.199.136 -disable-arp-ping

利用Wireshark进行抓包:可以看到抓包抓到的信息如下:因为扫描的主机是在线的,所以在使用wireshark抓包的时候也可以看到数据:

在目标主机中启用防火墙后:输入命令 Nmap -sP 192.168.199.136 -disable-arp-ping:可以看到主机是关闭的扫描不到,原因是开启了防火墙:-sP:很容易被防火墙过滤掉

利用Wireshark进行抓包:如下结果可以看到:

而采用Nmap -sn -n 192.168.199.136:

原因是使用-sP参数很容易防火墙过滤。

- 不同类型的端口扫描

1)应用Nmap进行全连接扫描:

① 使用参数-sT对目标主机192.168.199.136进行全连接扫描,输入命令

Nmap -sT 192.168.199.136 讯享网

② 先利用快速扫描确定目标主机的开放端口,再使用参数-sT进行全连接扫描,确认端口135是否打开:

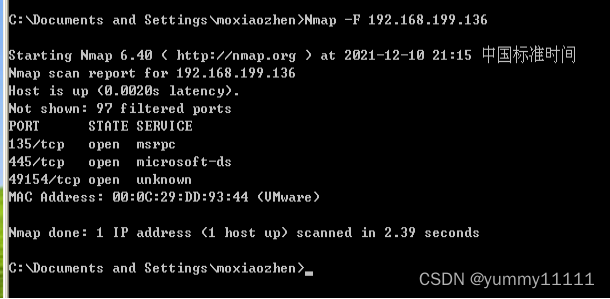

输入命令Nmap -F 192.168.199.136: 扫描可以看到几个端口的开放的状态

再输入命令Nmap -sT -p 135 -Pn -v 192.168.199.136:再次确认135端口的状态是否开放的,可以看到的结果是开着的,可以看到扫描得到的结果对135扫描的过程的详细信息如下

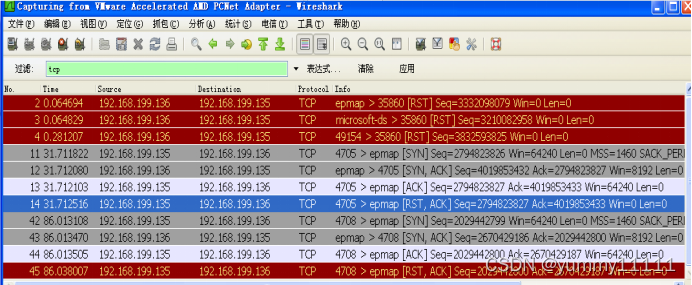

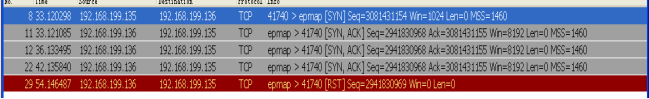

利用Wireshark进行抓包,并分析TCP三次握手过程:

分析过程:

③使用参数-sT进行全连接扫描确认某个关闭的端口80是否打开:

输入命令Nmap -sT -p 80 -Pn -v 192.168.199.136:

利用Wireshark进行抓包,发现目标主机直接返回RST/ACK包:

④ 使用参数-sT进行全连接扫描确认某个防火墙保护下的端口135是否打开:

在目标主机中开启防火墙,阻止端口135的通信,再输入命令Nmap -sT -p 135 -Pn -v 192.168.199.136:

发现显示的是:135/tcp filedred msrpc

利用Wireshark进行抓包,发现目标主机无任何回应:

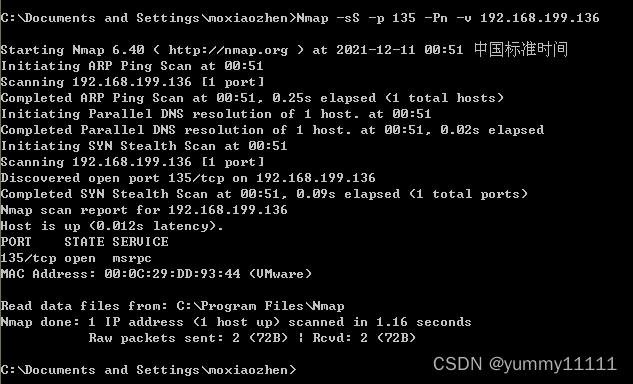

2)应用Nmap进行半连接扫描:

① 使用参数-sS对目标主机192.168.199.136进行SYN扫描,输入命令

Nmap -sS -p 135 -Pn -v 192.168.199.136:

利用Wireshark进行抓包,分析握手过程:

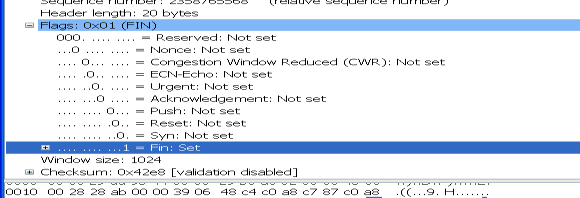

3)应用Nmap进行FIN, XMAS和NULL扫描:

① 使用参数-sF对目标主机192.168.199.136的端口135进行FIN扫描,输入命令

Nmap -sF -p 135 -Pn -v 192.168.199.136:

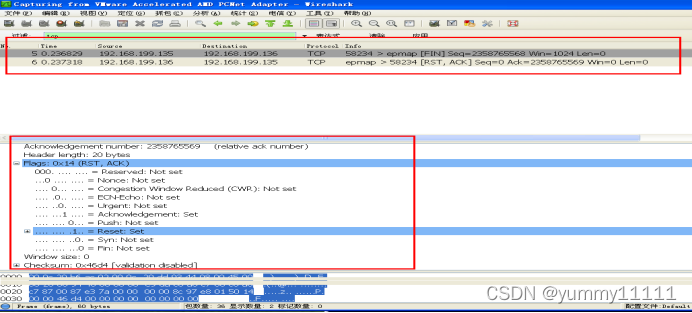

利用Wireshark进行抓包,分析通信过程:

FIN扫描数据包特征:

分析:由抓包的数据可以看到第一个数据包表示当发送FIN到Linux下的目标主机的时候,如果端口存在,Linux会丢弃这个包,可以看到返回的是一个SRST,ACK的数据包,说明端口与扫描的结果一致

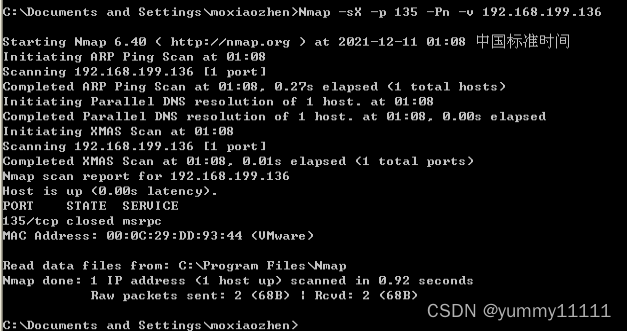

② 使用参数-sX对目标主机192.168.199.136的端口135进行XMAS扫描,输入命令

Nmap -sX -p 135 -Pn -v 192.168.199.136:可以看到扫描的结果是关闭的端口

利用Wireshark进行抓包,分析通信过程及数据包特征:

分析:

通过发送带有下列标志位的tcp数据包:

URG:指示数据时紧急数据,应立即处理。

PSH:强制将数据压入缓冲区。

FIN:在结束TCP会话时使用。

正常情况下,三个标志位不能被同时设置,但在此种扫描中可以用来判断哪些端口关闭还是开放

从抓到的数据包来看

发送了URG/PSH/FIN,并且收到的是RST包,说明该端口是关闭的。

③ 使用参数-sN对目标主机192.168.199.136的端口135进行NULL扫描,输入命令

Nmap -sN -p 135 -Pn -v 192.168.199.136:

利用Wireshark进行抓包,分析通信过程及数据包特征:

分析:反向扫描----原理是将一个没有设置任何标志位的数据包发送给TCP端口,在正常的通信中至少要设置一个标志位,根据FRC 793的要求,在端口关闭的情况下,若收到一个没有设置标志位的数据字段,那么主机应该舍弃这个分段,并发送一个RST数据包,否则不会响应发起扫描的客户端计算机。也就是说,如果TCP端口处于关闭则响应一个RST数据包,若处于开放则无相应。

从上面的使用wireshark抓包得到的数据来看:回复的是一个RST数据包说明端口是关闭的,跟扫描显示的结果是一致的。

4)应用Nmap进行UDP扫描。

① 使用参数-sU对目标主机192.168.199.136的端口135进行UDP扫描,输入命令

Nmap -sU -p 135 -Pn -v 192.168.199.136:

显示扫描的端口是关闭的状态,利用Wireshark进行抓包,分析通信过程:

分析抓包信息: -sU 表示扫描 UDP端口

UDP扫描方式用于判断UDP端口的情况。向目标主机的UDP端口发送探测包,如果收到回复“ICMP port unreachable”就说明该端口是关闭的;如果没有收到回复,那说明UDP端口可能是开放的或屏蔽的。因此,通过反向排除法的方式来断定哪些UDP端口是可能出于开放状态。

可以看到的是在扫描端口的时候显示的135端口是关闭的,并且使用wireshark抓包的时候也收到来了:ICMP port unreachable,证明了抓包的端口确实是关闭的。

② 使用参数-sU对目标主机192.168.199.136的某个开放的UDP端口138进行UDP扫描,输入命令

Nmap -sU -p 138 -Pn -v 192.168.199.136:

可以看到138端口是开着的利用Wireshark进行抓包,分析通信过程:

分析对138端口的抓包数据:

首先使用nmap扫描的结果显示的是端口是开放的,在使用wireshark抓包的时候收到的数据包,可以看到138端口抓包的数据得到的返回包是:NBDS Malformed packet说明端口不是关闭状态,.。与nmap扫描的道德结果一致。

- 操作系统及服务类型扫描

1)应用Nmap进行操作系统类型扫描:

对目标主机192.168.199.136输入命令

Nmap -O -osscan-limit -osscan-guess -max-os-tries 3 192.168.199.136:

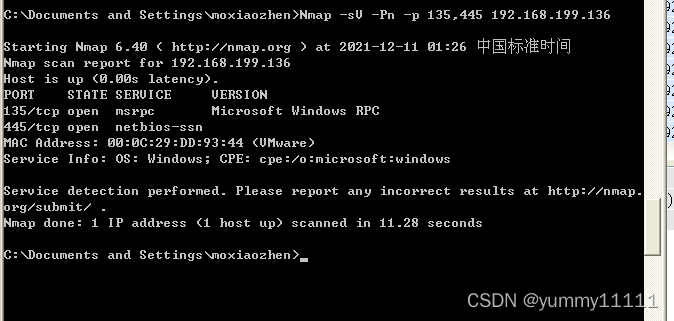

2)应用Nmap进行服务类型扫描:

对目标主机192.168.199.136输入命令

Nmap -sV -Pn -p 135,445 192.168.199.136:

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/18643.html