全面解析OpenClaw网络通讯模式、安全隐患及**实践解决方案

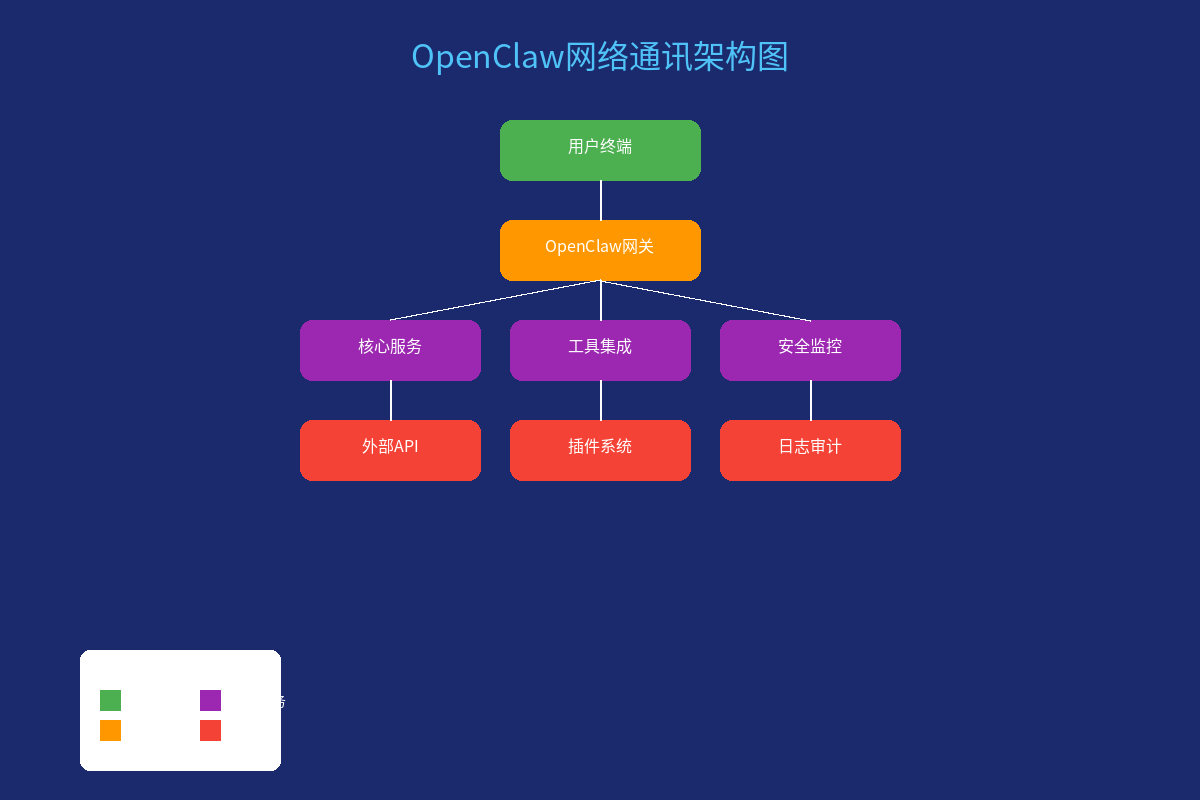

图1:OpenClaw网络通讯架构图 - 展示客户端、网关、节点和外部服务的连接关系

1.1 整体架构概述

OpenClaw采用客户端-网关(Client-Gateway)架构模式,这是其核心设计理念。整个系统由三个主要组件构成:

- Gateway(网关):作为核心WebSocket服务器,负责处理所有通信、会话管理、插件协调和工具调用

- Clients(客户端):包括CLI工具、桌面应用、Web控制台等,通过WebSocket连接到网关

- Extensions(扩展):提供各种消息通道集成(如Feishu、Voice Call、Mattermost等)

1.2 网络通信协议

WebSocket通信是OpenClaw的主要通信方式:

- 默认端口:18789

- 协议:WebSocket over TCP

- 认证:支持Token和Password两种认证模式

- 绑定模式:支持loopback(本地回环)、LAN(局域网)、tailnet(Tailscale网络)等多种绑定模式

RPC调用机制:OpenClaw使用基于WebSocket的RPC(远程过程调用)机制:

- 客户端发送JSON-RPC格式的请求到网关

- 网关处理请求并返回响应

- 支持同步和异步调用模式

- 包含超时控制和错误处理机制

1.3 网关部署模式

本地模式(Local Mode):网关绑定到127.0.0.1(loopback),仅允许本地客户端连接,这是默认的安全配置,适用于个人使用场景。

远程模式(Remote Mode):通过SSH隧道或Tailscale实现远程访问:

1.4 Webhook处理机制

OpenClaw扩展通过HTTP Webhook接收外部服务的通知,具备完善的安全验证机制:

- Twilio集成:使用HMAC-SHA1签名验证

- Telnyx集成:使用Ed25519公钥签名验证

- Plivo集成:支持V2和V3签名算法

- Feishu集成:使用verificationToken验证

Webhook安全特性包括重放攻击防护、主机头注入防护、速率限制和转发头安全处理。

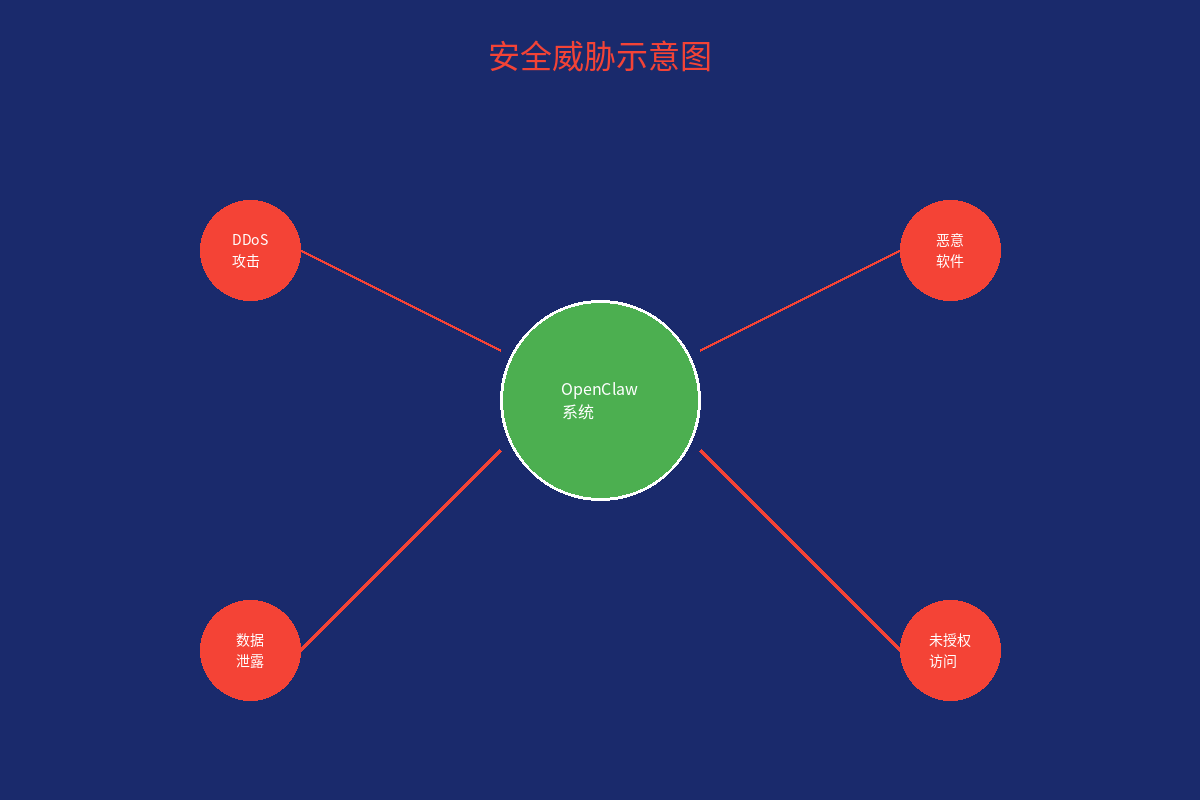

图2:安全威胁示意图 - 可视化常见的网络安全威胁

2.1 主要安全隐患分析

🔴 高风险问题

认证凭据管理风险:网关Token可能被硬编码在服务配置中。如果配置文件泄露,攻击者可获得网关完全访问权限。

插件安全风险:第三方插件可能包含恶意代码,可以执行任意代码、访问环境变量、进行网络通信。

🟡 中风险问题

Webhook安全配置不当:缺少verificationToken配置或配置错误,攻击者可以伪造Webhook请求。

文件系统权限问题:OpenClaw状态目录权限过于宽松,同组用户可以修改配置和状态文件。

插件加载安全风险:未明确指定允许加载的插件列表,任何发现的插件都可能被自动加载。

2.2 解决方案与**实践

立即行动项(高优先级)

修复网关服务配置:运行以下命令移除嵌入的Token

GPT plus 代充 只需 145

收紧文件权限:

审查插件安全性:重点检查Feishu、Voice-call、Bot插件的安全问题

中期加固措施(中优先级)

配置插件白名单:

GPT plus 代充 只需 145

实施定期安全审计:使用定期检查

配置Webhook安全:确保所有通道都正确配置verificationToken和访问控制

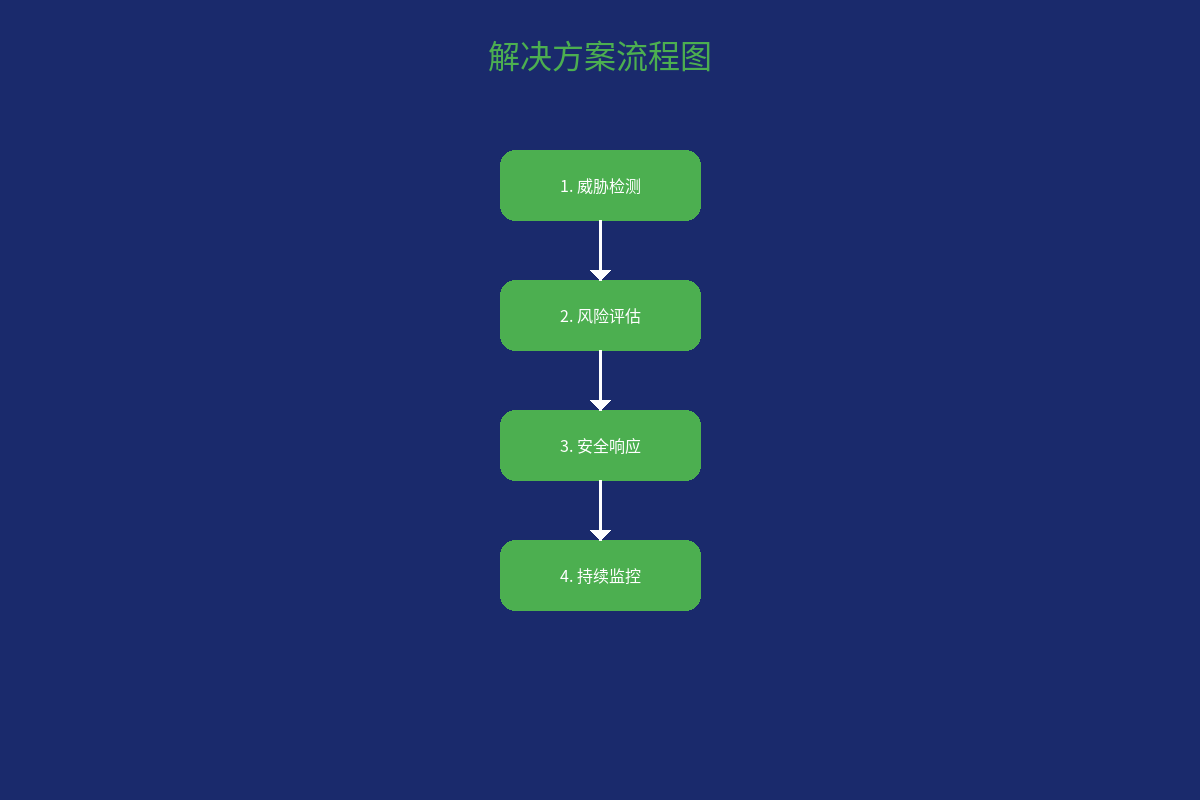

图3:解决方案流程图 - 展示多层安全机制应对威胁

3.1 架构级安全隐患

单点故障与权限集中:网关作为单点,拥有对所有集成通道的完全控制权。如果网关被攻破,会导致所有集成通道被控制。

工具执行安全边界:工具可以在主机上执行任意操作,恶意提示可能导致工具执行有害操作。

3.2 配置管理安全隐患

配置漂移风险:手动修改配置可能导致安全设置被覆盖,安全加固措施可能被意外撤销。

凭据生命周期管理:凭据可能长期有效且缺乏轮换机制,泄露的凭据可以长期使用。

3.3 运行时安全隐患

内存安全风险:JavaScript/Node.js运行时可能存在内存泄漏或安全漏洞,可能导致拒绝服务或信息泄露。

日志安全风险:日志可能包含敏感信息,日志泄露可能导致凭据或其他敏感信息暴露。

3.4 供应链安全风险

依赖库安全:第三方依赖库可能存在已知漏洞,攻击者可能利用依赖库漏洞攻击OpenClaw。

插件供应链安全:第三方插件可能被恶意篡改,恶意插件可以窃取数据或执行恶意操作。

3.5 综合解决方案

纵深防御策略:

- 实施网络分段,将网关与其他服务隔离

- 使用专用的服务账户运行网关进程

- 定期进行安全审计和渗透测试

- 使用restrictive工具策略(minimal/coding)

- 对高权限工具实施额外的审批流程

4.1 执行安全类问题

Exec审批配置不生效:设置和后,仍然触发执行审批。

解决方案:检查配置层级,确保配置在正确的层级;使用环境变量强制设置;验证配置文件。

跨Provider回退安全问题:跨Provider回退重试时,提示检测到的图片绕过保护。

解决方案:禁用跨Provider回退;配置Provider白名单;审查技能权限。

4.2 API密钥与认证安全

API密钥明文存储:Heartbeat触发的Agent激活会将自定义Provider API密钥以明文形式保存在。

解决方案:立即检查并删除明文存储的密钥;使用系统密钥环;配置文件权限设为600;定期轮换密钥。

4.3 技能与插件安全

恶意技能风险:技能仓库中发现恶意技能,存在数据窃取和命令执行风险。

解决方案:技能来源白名单;审查技能代码;使用沙箱模式;定期审计。

4.4 配置与权限安全

无效配置静默回退:无效配置静默回退到空默认值,导致所有安全控制失效。

解决方案:启用严格模式;配置验证;版本控制;监控回退事件。

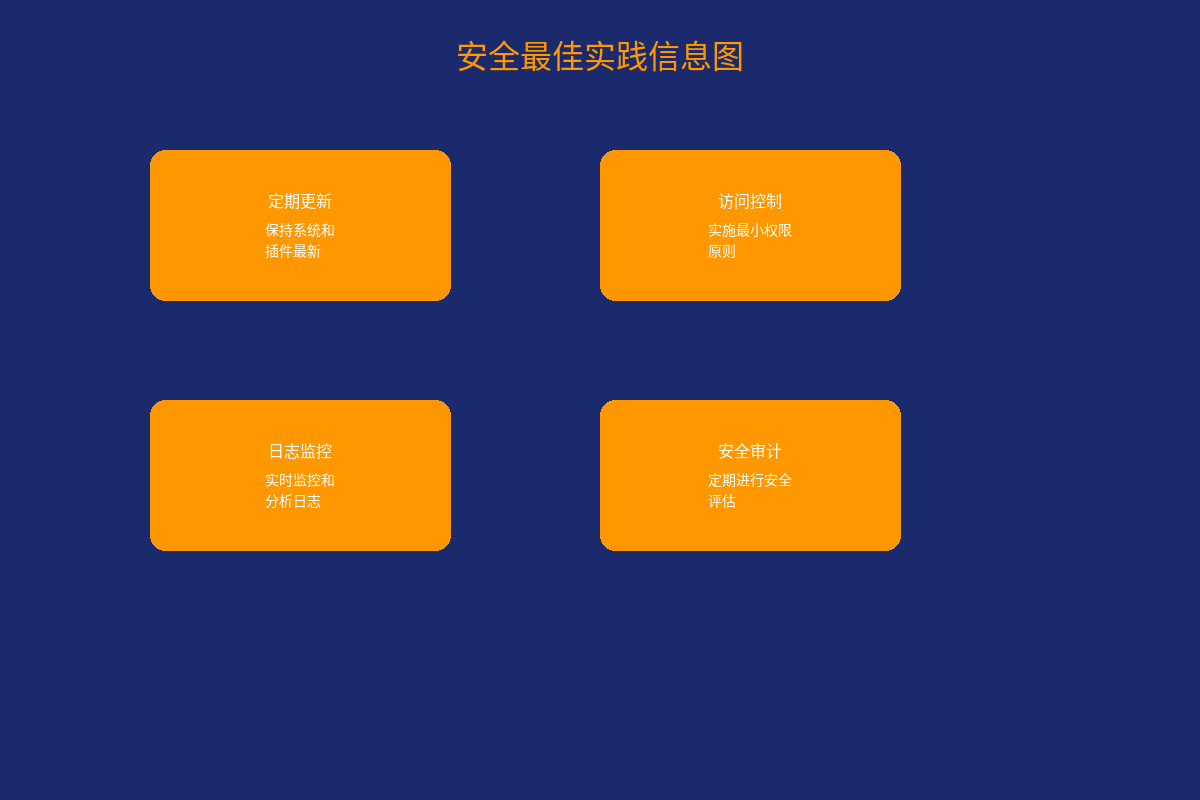

图4:安全**实践信息图 - 汇总网络安全的**实践建议

5.1 安全配置清单

5.2 定期安全任务

5.3 应急响应流程

- 发现安全问题:立即隔离受影响的Agent/频道,收集相关日志和配置

- 临时缓解:禁用可疑技能,撤销泄露的API密钥,限制执行权限

- 根因分析:审查配置变更历史,分析攻击路径

- 修复与验证:应用官方补丁,验证修复效果,更新安全策略

- 事后总结:更新安全文档,改进监控告警,培训团队成员

关键安全原则

最小权限原则:始终使用最小必要的权限配置,避免过度授权。

纵深防御:在多个层面实施安全控制,不要依赖单一安全措施。

持续监控:定期进行安全审计和监控,及时发现和响应安全威胁。

及时更新:保持系统和依赖的及时更新,修复已知漏洞。

实施建议

1. 立即行动:按照本文档中的高优先级措施立即加固系统

2. 建立流程:制定定期安全检查和应急响应流程

3. 团队培训:确保所有使用OpenClaw的团队成员了解安全**实践

4. 持续改进:根据实际使用情况和新发现的安全问题,不断优化安全策略

通过遵循这些**实践,您可以在享受OpenClaw强大功能的同时,确保系统的安全性,保护您的数据和业务免受安全威胁。

文档生成时间:2026年3月12日 | 字数:约4500字

© 2026 OpenClaw安全研究团队

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/236003.html