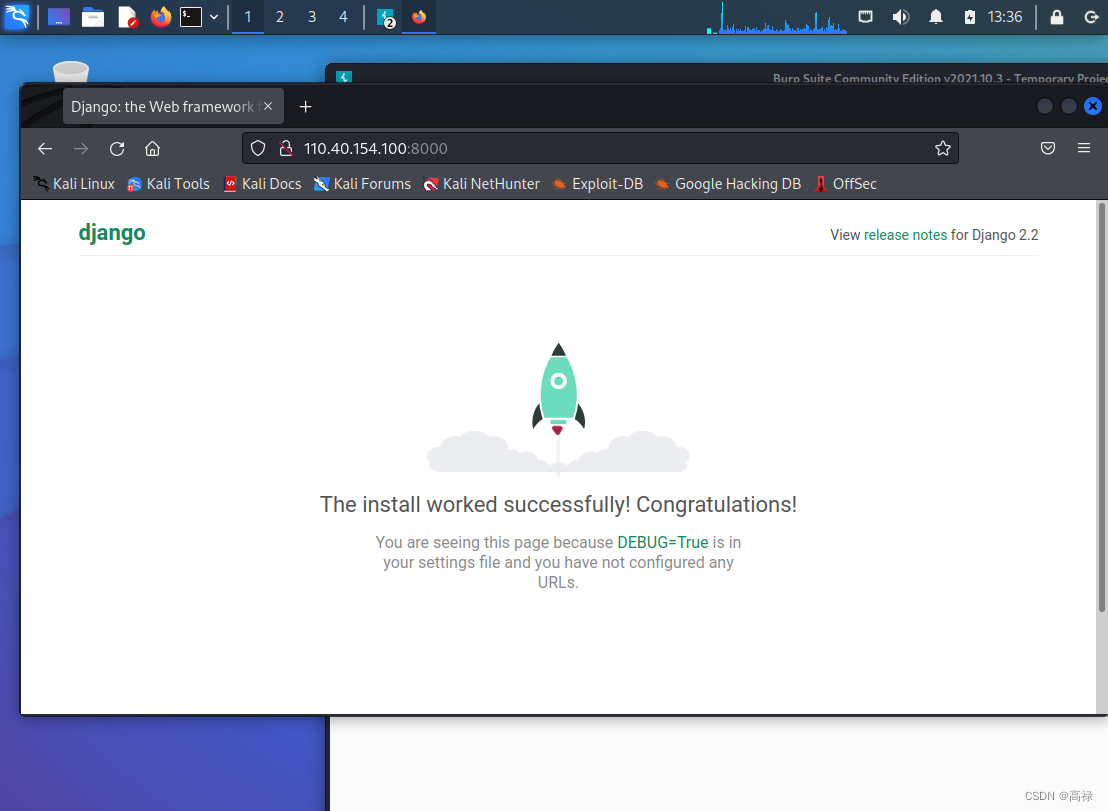

靶场地址:http://110.40.154.100:8000/

1.在浏览器上打开靶场

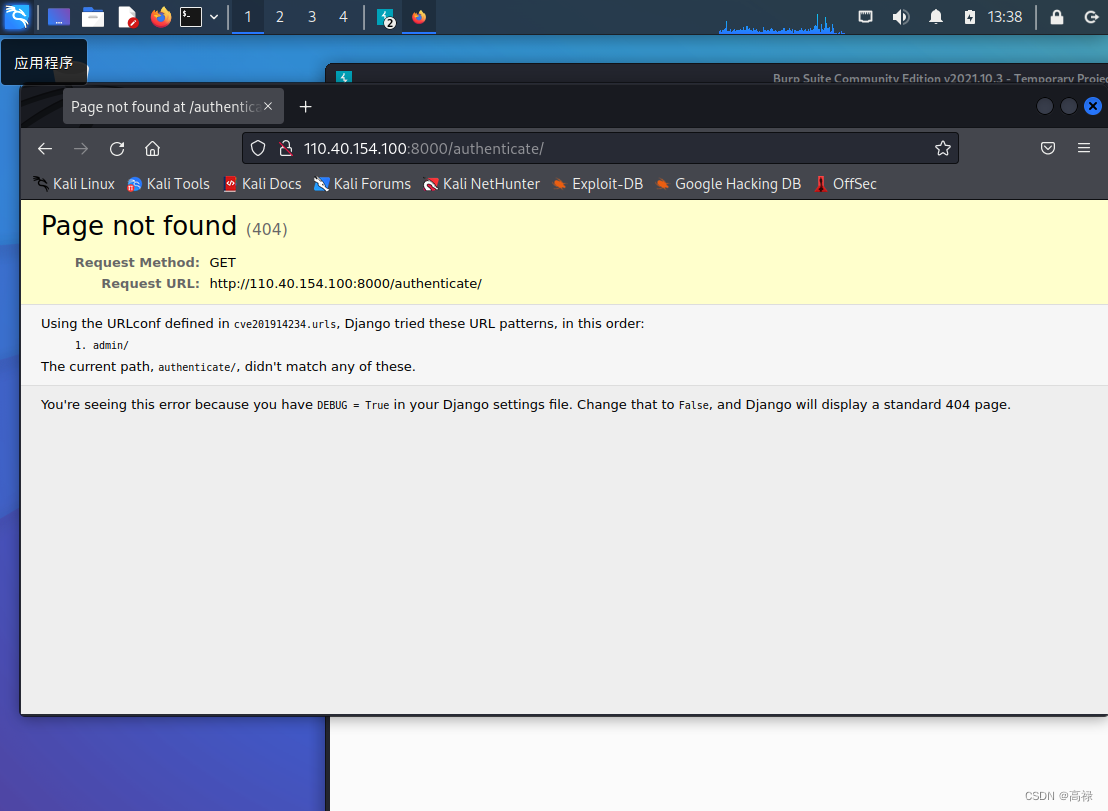

2.在网站后边输入 authenticate 进行用户验证

Django 提供的函数 authenticate 用于处理登录账户的验证是否存在

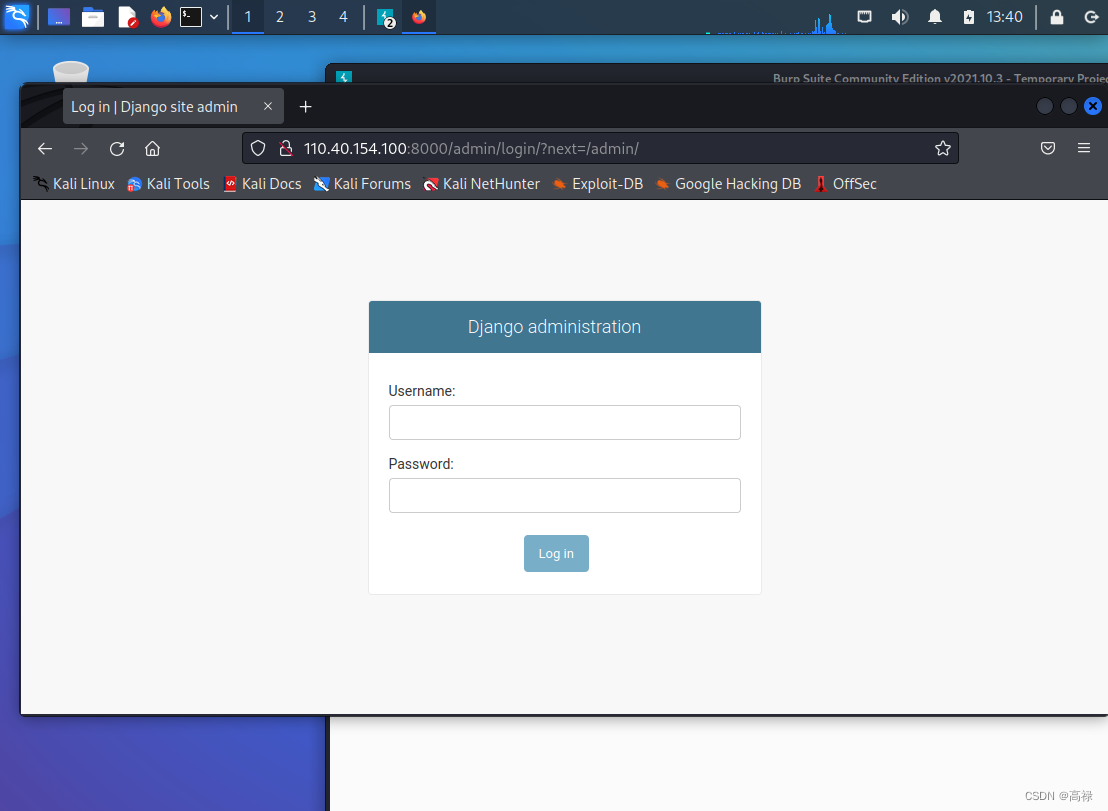

3.在网址后面输入damin 进入登陆页面

3.账号是:admin 密码随便输入,然后用burpsuite抓包

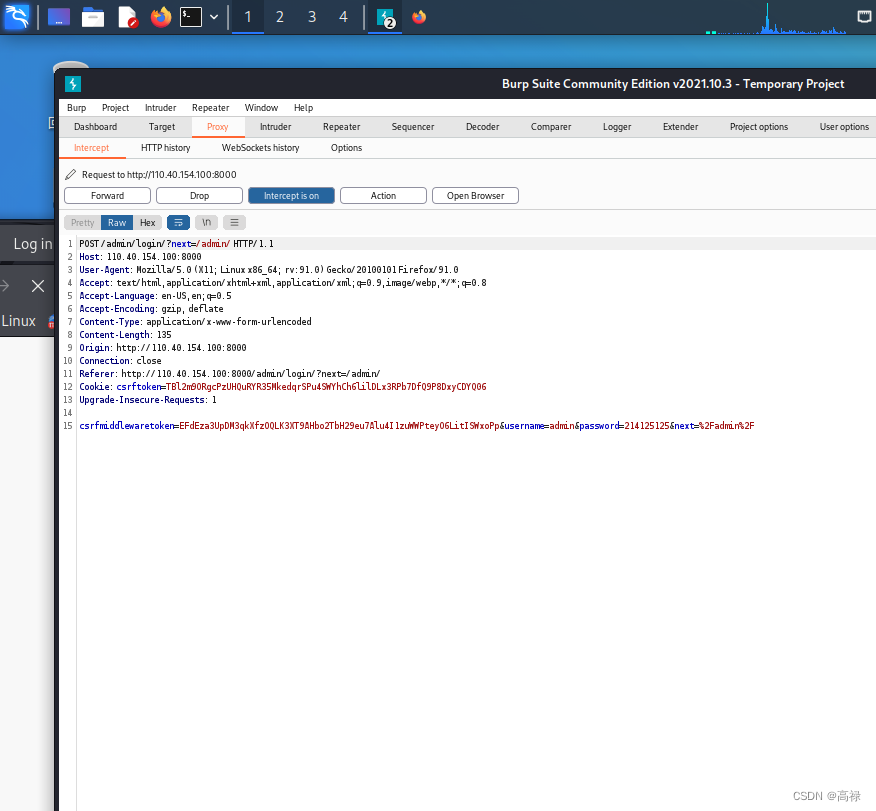

3.1 打开burpsuite进行抓包 进入proxy 点击Intercept is off

点击刚才浏览器Log in 就抓包成功

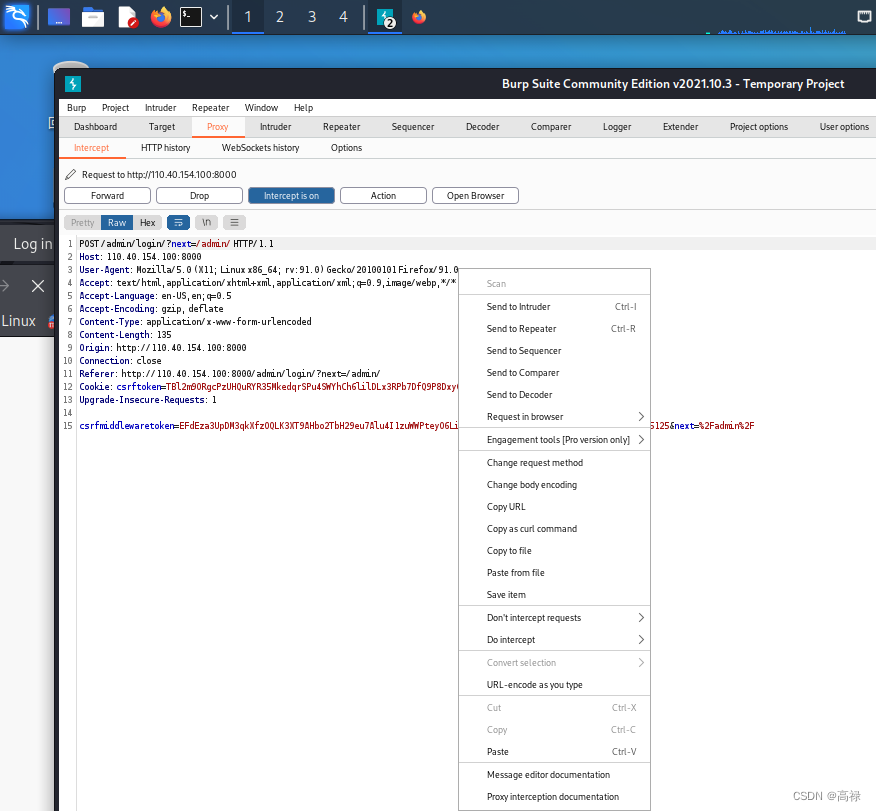

4.抓包完之后 右键 选择 Send to Intruder内容发送到 Intruder模块下的Positions

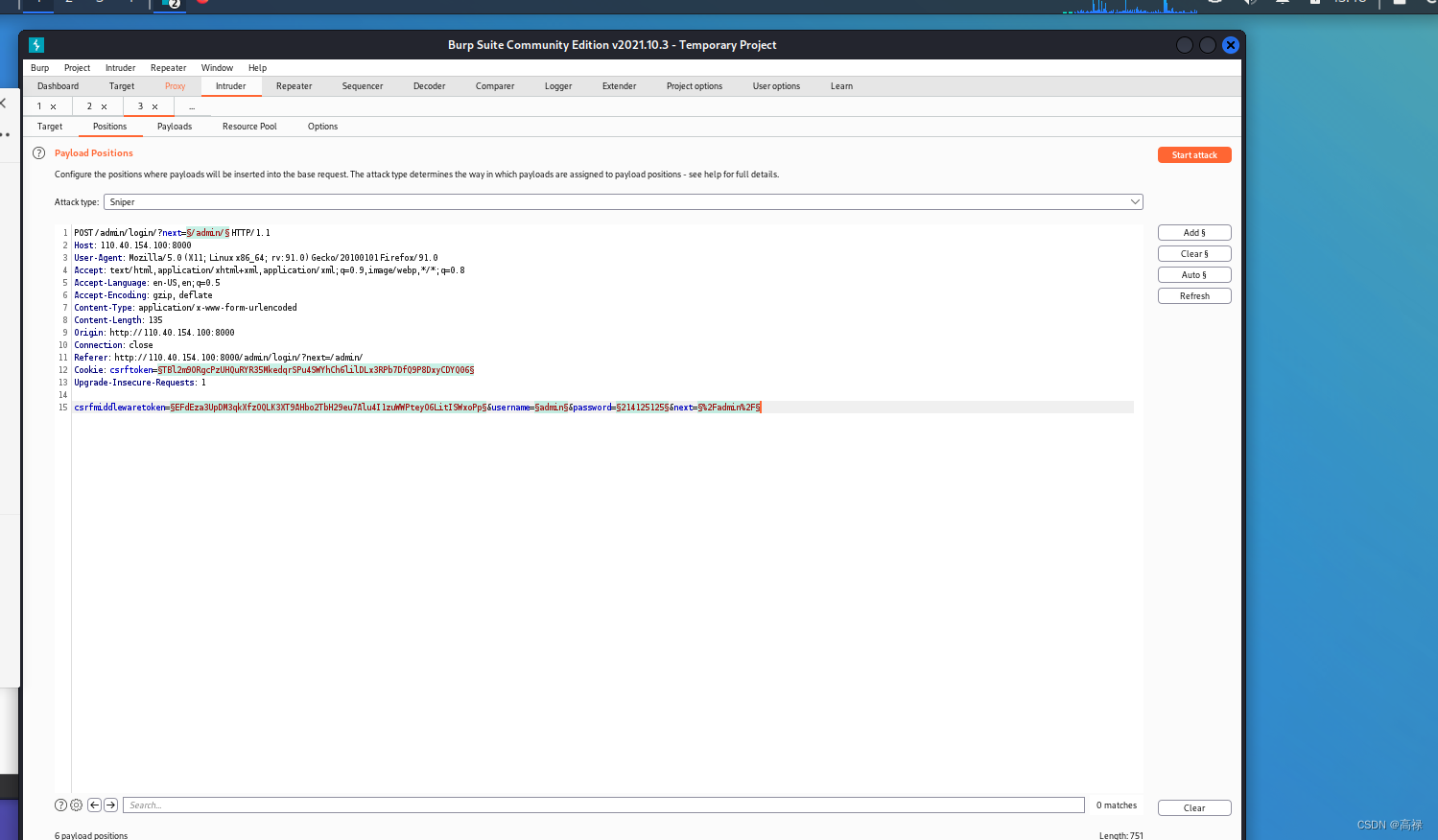

5.在Intruder模块下的Positions password后面密码加变量名(点击右边add添加)

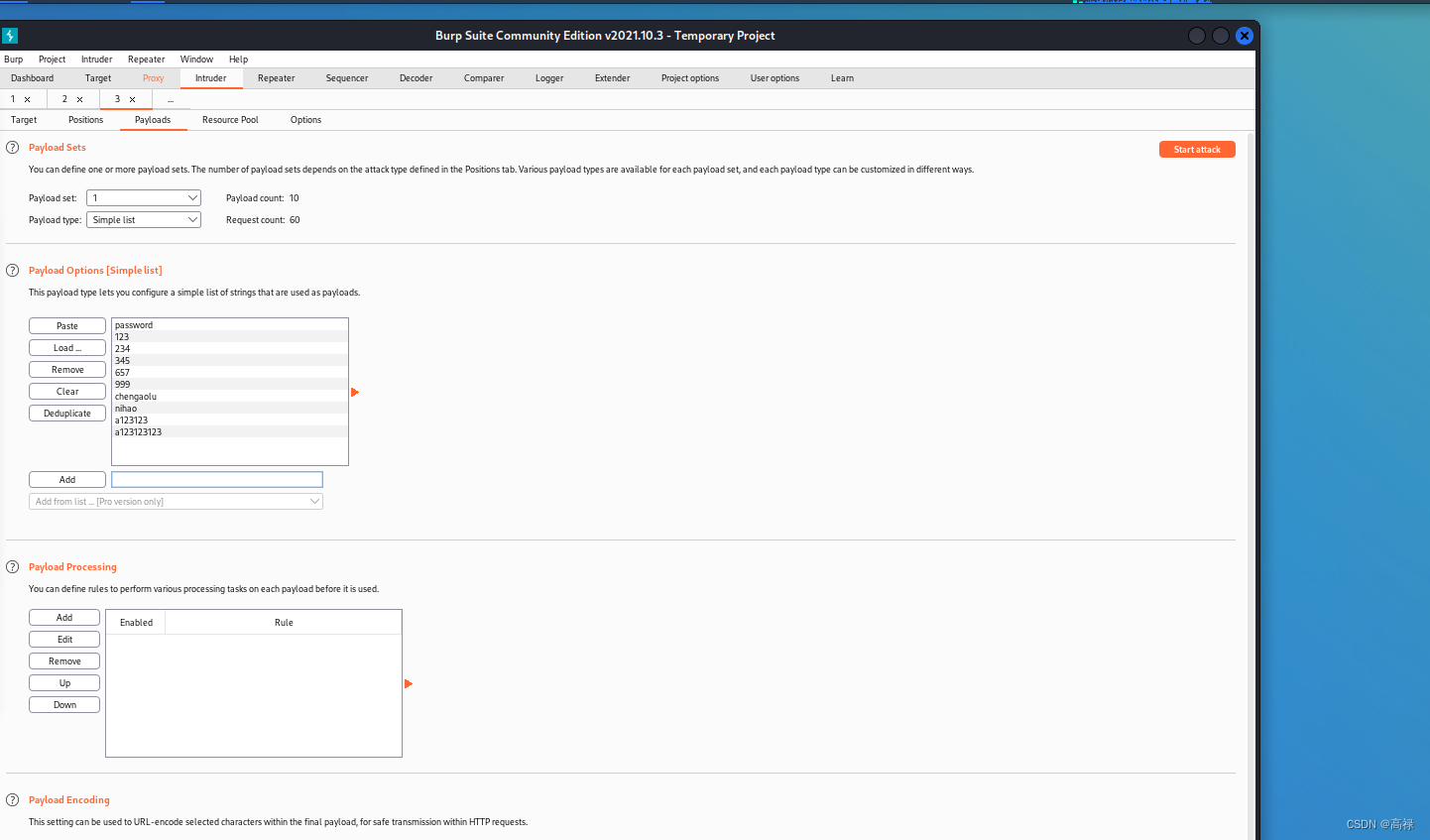

6.Intruder 模式下的 Payloads ,然后点击右上角 Startattack ,开始进行密码爆破

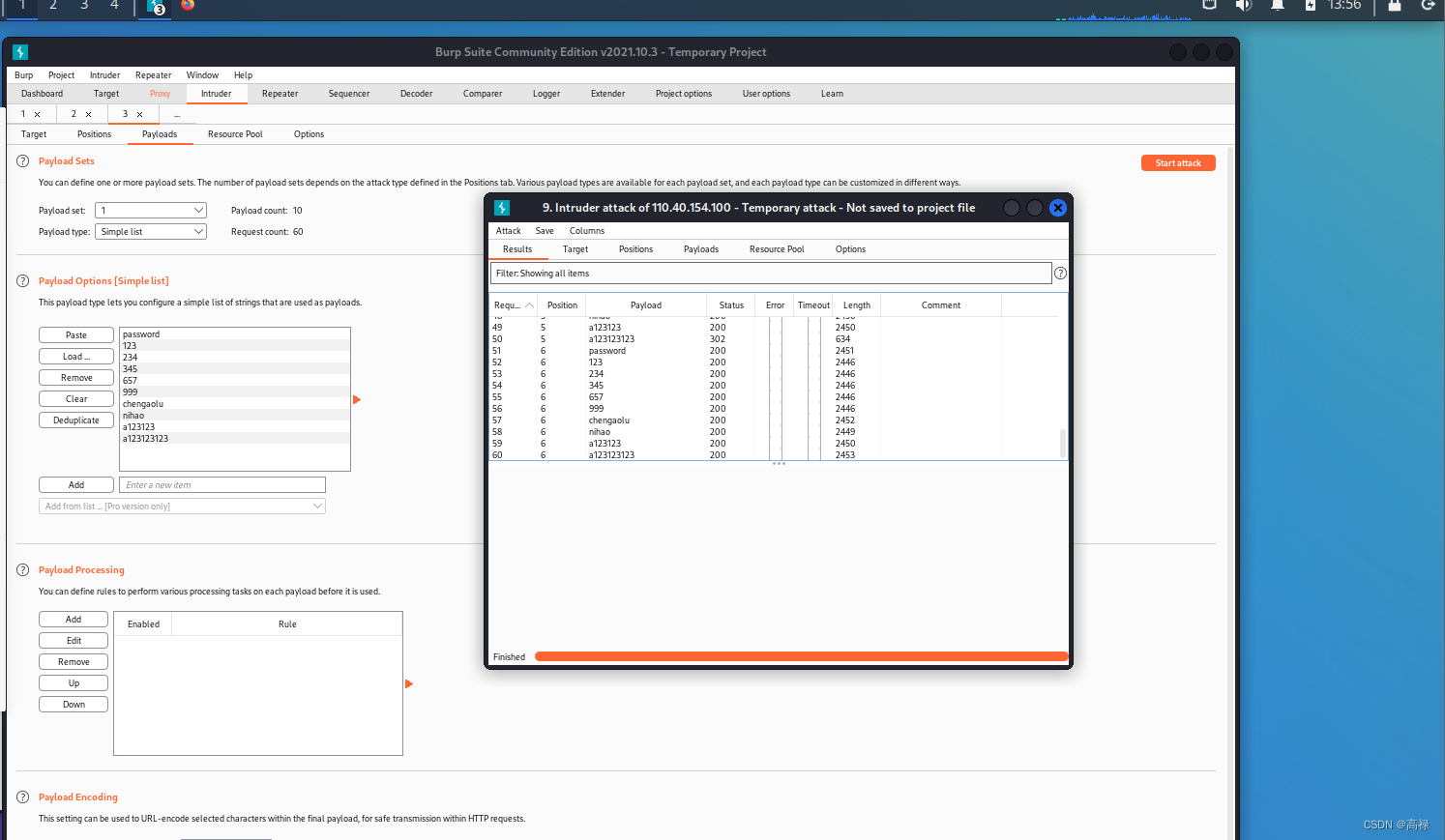

7.密码爆破完然后看每个密码的字段,在这里可以看到 a 的长度与其他的密码长度不一样,所以 a 为密码

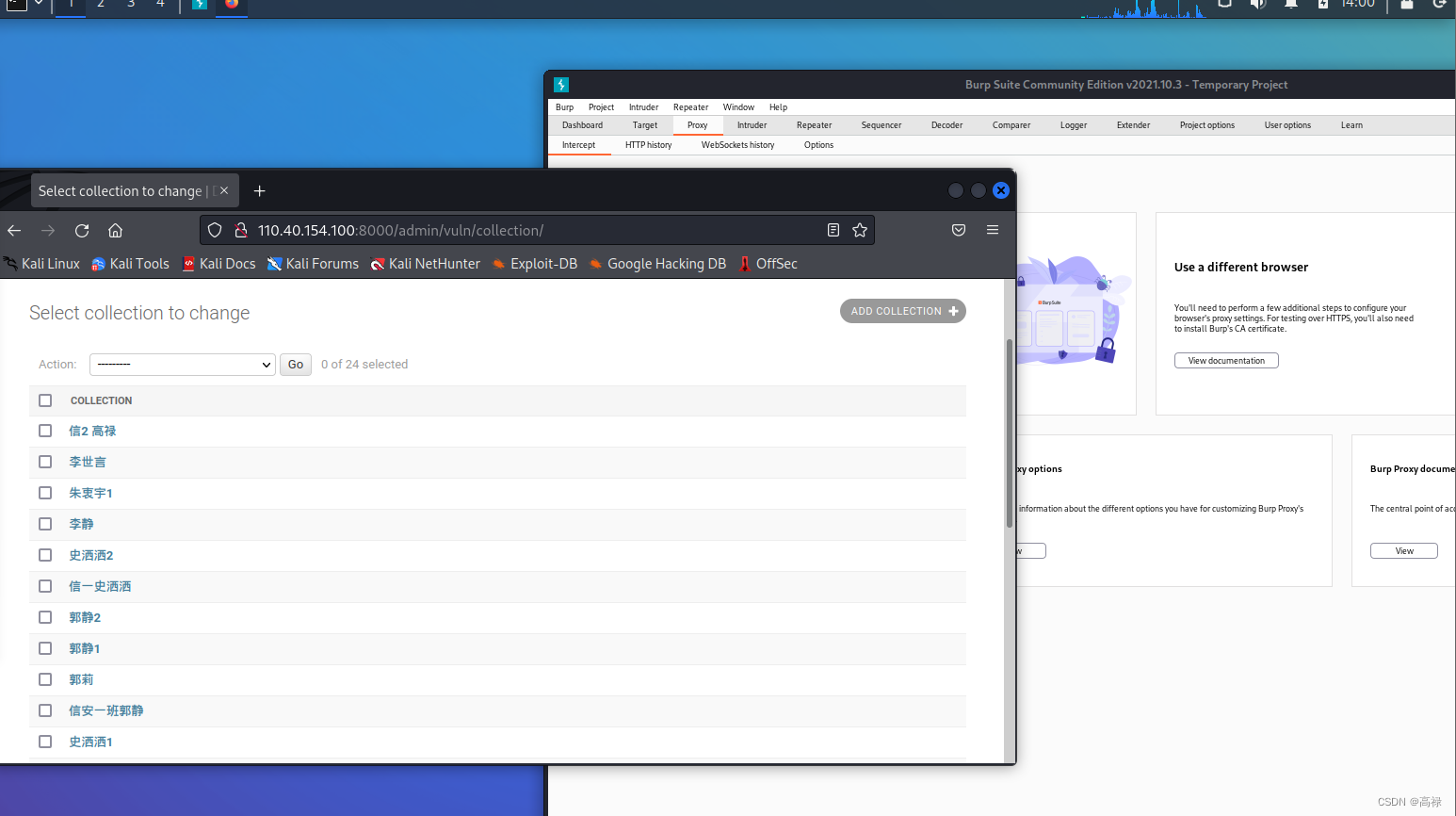

8. 最后我们可以进行 添加用户以及添加组等操作

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/21863.html