<p><span style="color:#fe2c24;">认证</span>:<span style="color:#000000;">鉴别、确认,是证实某事是否名副其实,或是否是有效的一个过程。</span></p> 讯享网

认证与加密的区别:

加密:确保数据的保密性,阻止对手的被动攻击,如截取、窃听。

认证: 用以确保报文发送者和接收者的真实性以及报文的完整性,阻止对手的主动攻击,如冒充、篡改、重放等。认证往往是应用系统中安全保护的第一道防线,极为重要。

认证目的:

(1)验证信息的发送者是真正的而不是冒充的,此为信源识别。

(2)验证信息的完整性以及在传送或存储过程中未被重放或延迟等。

消息认证(报文鉴别):验证所受到的消息确定是来自真正的发送方且未被修改过。

消息认证用于抗击主动攻击,验证接收消息的真实性和完整性。

(1)真实性:的确是由所声称的实体发过来的。

(2)完整性:未被篡改、插入和删除。

Ø验证消息的顺序性和时间性(未重排、重放和延迟)

可用来做认证的技术:

消息加密 : 用完整信息的密文作为对信息的认证

消息认证码MAC: 对信源消息和密钥的一个编码函数

散列函数: 是一个公开的函数,将任意长的信息映射成一个固定长度的信息。

认证符: 一个用来认证消息的值。由消息的发送方产生认证符,并传递给接收方。

认证函数: 产生认证符的函数,认证函数实际上代表了一种产生认证符的方法。

常规加密认证:在分组加密算法的ECB 工作模式下, 攻击者重排密文分组次序后每一个分组仍然能被成功地解密。虽然在某些层级(例如各IP 包)可以使用序列号,但通常情况下一个单独的序列号不一定与明文中的每个b 比特分组发生联系。因此,分组的重排是一种威胁。

非加密的消息认证:

生成认证标签,并附在每一条消息上用于传输。消息本身并不会被加密,所以消息在目的地可读而与目的地的认证功能无关

Ø无需保密而需要认证的情况

广播消息、通信一方负载太大,来不及解密、对程序的认证,不需解密即可运行,节省资源

(1) 消息认证码(MAC)

(2) 单向散列函数

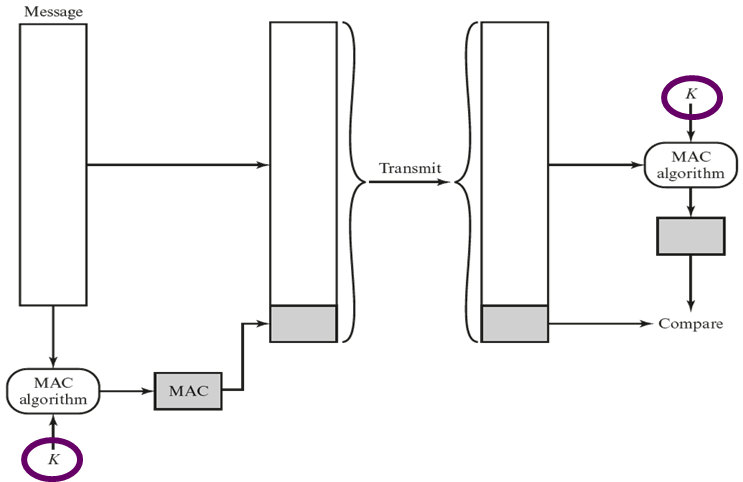

消息认证码(MAC)技术:

两个通信实体共享一个公共密钥Kab。

当A有消息要发送给B时,A计算消息认证码(MAC),作为消息和密钥的一个函数,MACm=F(K,M)

消息连同MAC被一起传送给预定接受者。接收者对接受到的消息使用相同的密钥做相同运算,生成新的MAC;比较收到的MAC和计算得到的MAC。

如果计算得到的MAC与收到的MAC相同,可以保证消息来自其所声称的发送方(消息源认证),可以保证消息未被更改(完整性认证)。如果消息包含序号,能保证消息顺序正确,如果消息包含时间,能检测延迟。

MAC algorithm?

单向散列函数:

MAC的一种替代方法是使用单向散列函数,又称单向hash函数,可以把任意长的输入消息串变化成固定长的输出串且由输出串难以得到输入串的一种函数。

Hash函数H():可变大小的消息M为输入,产生固定大小的消息摘要H(M)作为输出。

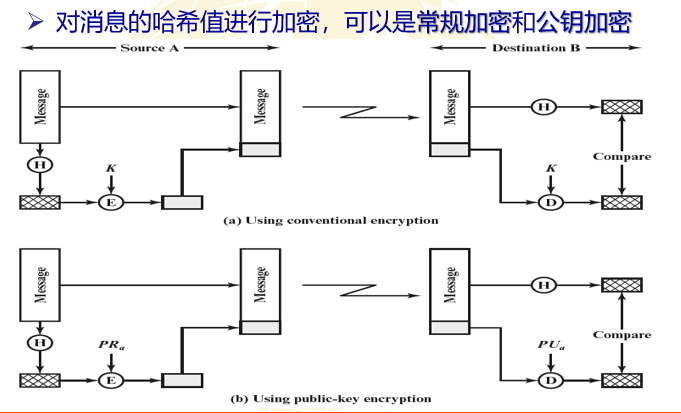

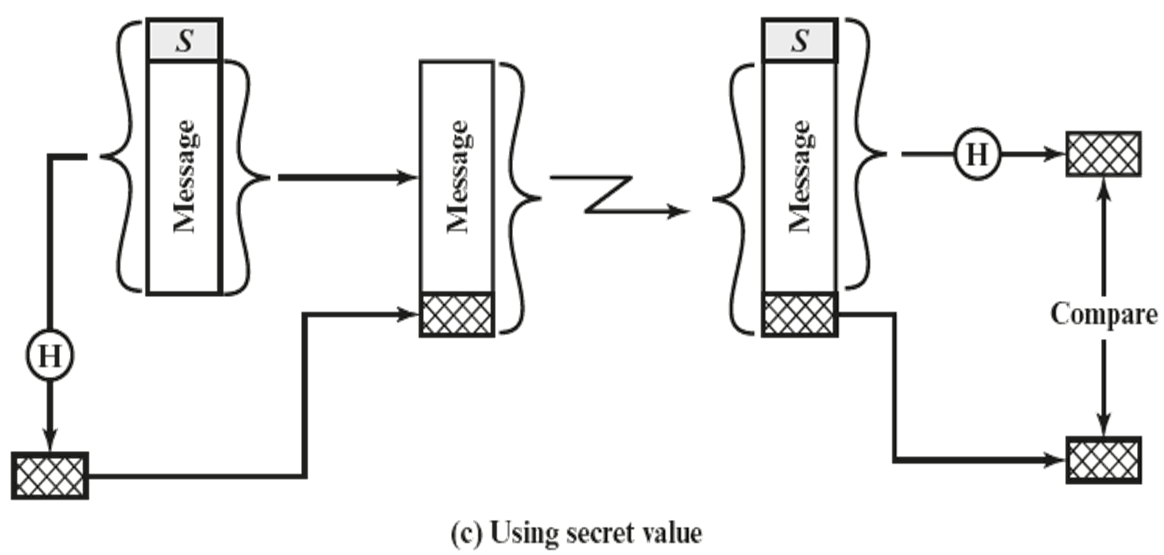

与MAC不同,不需要使用密钥作为输入。消息摘要随消息一起以可信方式(3种方法)传送,实现认证。

对称加密、公钥加密、使用秘密值

常规加密:只有发送者和接受者共享密钥,提供消息源和完整性认证。

公钥加密:(为什么使用私钥进行加密?) 既能提供数字签名又能提供消息认证。不需要在通信各方之间分发密钥;

两种方法与那些加密整个消息的方法相比具有一定的优势。只需很少的计算量,无需开发整体加密的技术;

软件加密速度非常低,硬件加密成本不容忽视;硬件加密对大批量数据有优势;加密算法受专利保护;

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/157294.html