防火墙

防火墙基本概念

“防火墙”一词起源于建筑,用于隔离火势,引入通信领域,防火墙设备通常用于两个网络之间的隔离,当然这种隔离是指阻断网络攻击,又放行正常通信报文。

防火墙主要用于保护一个网络区域免受来自另一个网络区域的网络攻击和网络入侵行为。

防火墙主要部署在网络边界,对进出网络的访问行为进行控制,安全防护是其核心特性,比如在企业网中,在与Internet接口处布置防火墙,可以起到过滤病毒、阻止黑客攻击等好处。

为什么要用防火墙?

为什么一定要用防火墙,它与路由器、交换机区别在哪?其实,防火墙与路由器、交换机是有区别的,路由器与交换机的本质是转发,而防火墙的本质是控制。

在网络中,路由器一般用来连接不同的网络,通过路由协议保障互联互通,确保将报文转发到目的地:交换机则常用来组建局域网,它是局域网通信的重要枢纽,通过二层/三层快速转发报文;防火墙部署在网络边界,对进出网络的行为进行控制,安全防护是其核心。

防火墙是网络建设中不可或缺的一部分,即使客户的网络拓扑结构非常简单,防火墙仍然是必须与必要的,如用户环境复杂,那防火墙能带来更多的好处。

防火墙的发展历史

- 第一代防火墙—包过滤防火墙,实现简单的访问控制,包过滤防火墙一般只检测报头,检测的依据是ACL,每个包都会检测,工作效率低,后来出现了状态检测防火墙。五元组信息:目标IP、源IP、目标端口、源端口、TCP/UDP,防火墙端口划分区域,每个接口都需要划分区域。

- 第二代防火墙—代理防火墙,实现在应用层代理内部网络和外部网络之间的通信。

- 第三代防火墙—状态检测防火墙,通过动态分析报文的状态来决定对报文采取的动作,不需要对每个应用程序都进行代理,处理速度快而且安全性高。

- UTM(统一威胁管理)概念,将传统防火墙、入侵检测、防病毒、URL过滤、应用程序控制、邮件过滤等功能融合到一台防火墙上,实现全面的防护。

- 下一代防火墙

华为防火墙产品

华为防火墙产品主要包括USG2000、USG5000、USG6000和USG9500四大系列,涵盖低、中、高端设备,型号齐全功能丰富,完全能够满足各种网络环境的需求。其中,USG2000和USG5000系列定位于UTM产品,USG6000系列属于下一代防火墙产品,USG9500系列属于高端防火墙产品。

USG2100防火墙、UTM、VPN、路由、无线集一身,USG6000作为下一代防火墙,具有更精准的访问控制、应用识别、多用户认证、更全的威胁防护、简单的安全管理、全业务性能体验。USG9500是数据中心防火墙,经美国第三方测评机构测试称它为业界最快的防火墙,它采用分布式软件件设计,融合了多种行业领先的安全技术,将交换、路由、安全服务整合到统一的设备上,它在大型数据中心、大型企业、教育、政府、广电行业得到广泛应用。

防火墙的安全区域

安全区域概念

安全区域是防火墙的重要概念,简称:区域(zone),安全区域是一个或多个接口的集合,是防火墙区别路由器的主要特性,防火墙通过安全区域来划分网络,标识报文流动的“路线”,一般来说,当报文在不同的安全区域流动时,才会受到控制。

我们将接口划分到不同的安全区域中,就可以在防火墙划分出不同的网络,在华为防火墙中,一个接口只能加入到一个安全区域。

默认安全区域

华为防火墙的默认安全区域:Trust、DMZ和Untrust。

- Trust区域,该区域内网络的受信任程度高,用来定义内部用户所在网络,安全级别:85。

- DMZ区域,该区域内网络的受信程度中等,用来定义内部服务器所在网络,安全级别:50。

- Untrust区域,该区域代表的是不受信任的网络,通常用来定义Internet等不安全的网络,安全级别:5。

- Local区域,该区域代表防火墙本身,凡是防火墙主动发出的报文均可认为是local区域发出的,凡是需要防火墙响应并处理的报文均可认为是Local区域接收。Local不能添加接口, 因为防火墙的所有接口都隐含属于Local区域,安全级别:100。(它也不算默认安全区域)

受信任程度:Local>Trust>DMZ>Untrust,在华为防火墙中,每个安全区域都有一个唯一的安全级别,用1~100的数字表示,数字越大,则代表区域内的网络越可信,对于默认的安全区域,它们的安全级别是固定的。

在网络数量较少网络中,使用默认的安全区域就可以满足划分网络的需求,反之,则需要创建新的安全区域。

安全域间

安全域间是两个安全区域的唯一道路,也可以用来描述流量的传输通道,任意两个安全区域都可构成一个安全域间。如果希望对经过这条通道的流量进行控制,就必须配置安全策略。

报文在两个安全区域之间流动时,报文从低级别的安全区域向高级别的安全区域流动时为入方向(Inbound),报文从高级别的安全区域向低级别的安全区域流动时为出方向(Outbound)。

通信双方一定会交互报文,即安全区域的两个方向上都有报文的传输,通过设置安全区域,防火墙的安全区域之间有等级明确的域间关系,不同的安全区域代表不同网络,防火墙成为连接各个网络的节点,以此为基础,防火墙可以对各网络之间流动的报文实施管控。

防火墙接口、网络和安全区域的关系

内部网络Trust的优先级是85,发到外部区域的就是Oubout

防火墙内不允许定义优先级一样的区域,同等优先级的区域无法识别inbout、qubout。

注意:Trust(85)、Untrust(5)、DMZ(50)、Local(100)的优先级不可以修改。

防火墙三种工作模式

- 路由模式:采用路由模式时,可以完成ACL包过滤、NAT转换等功能,Trust与Untrust区域间有一台防护墙,防火墙左右接口IP不同,需要使用路由表指导报文的转发,此种模式就是路由。

- 透明模式:透明模式的防火墙支持ACL规则检查,防攻击检查、流量监控等功能,报文在防火墙当中不仅仅像是交换机的二层处理,会对报文进行高层分析处理,两个区域IP属于同一网段,防火墙接口没有配置IP,工作成交换机模式。

- 混合模式,Trust与Untrust区域都使用同一网段,两台防火墙,组成主备关系,防火墙工作为路由模式,左右流量是二层转发,上下流量是三层转发。

防火墙配置

安全区域配置 [USG]firewall zone product #创建一个安全区域名为product [USG-zone-product]set priority 60 #设置优先级 [USG-zone-product]add interface GigabitEthernet 0/0/1 #给安全区域添加端口 # [USG]display zone product #查看防火墙配置 # 配置完安全区域,默认情况下,内部网与Internet是无法通信的。为了让公司网络能够访问internet,需要定义一些策略 配置域间策略 <USG>system-view [USG]policy interzone trust untrust outbound # 定义两个区域间outbound方向的策略, outbound为高优先级发往低优先级,untrust与trust方向无影响 [USG policy interzone trust untrust outbound] policy 1 #定义策略1 [USG policy interzone trust untrust outbound policy 1] action permit #允许所有报文通告 讯享网

防火墙基本功能

黑名单配置

应用场景,针对有攻击性的IP

讯享网静态黑名单配置 根据报文的源IP进行过滤,防火墙的定义是最高优先级,只要在黑名单,直接丢弃报文 [USG2100]firewall item 202.169.168.2 timeout 100 [USG2100]firewall blacklist enable timeout的单位为分钟,若不使用该参数,则意味着该表项永远有效,不会老化。 动态黑名单配置 [USG2100]firewall defend ip-sweep enable #使能ip-sweep,针对主机对ip的ping 1.2.3.4...的窥探报文 [USG2100]firewall defend ip-sweep max-rate 1000 #窥探次数1000加入黑名单 [USG2100]firewall defend ip-sweep blacklist-timeout 20 #超时时间20分钟 [USG2100]firewall blacklist enable 黑名单配置验证 [USG2100]display firewall blacklist item #验证

MAC绑定配置

应用场景,配置指定IP可以访问服务器,防止被人冒充指定IP来访问。原指定IP主机被攻击后,冒充者使用指定的IP来访问服务器,可以通告绑定MAC地址。

MAC绑定配置 [USG2100]firewall mac-binding enable #使能MAC绑定 [USG2100]firewall mac-binding 202.169.168.2 00e0-fc00-0100 #绑定IP及MAC MAC绑定配置验证 [USG2100]display firewall mac-binding item 端口映射

讯享网端口映射配置 [USG2100]acl number 2010 [USG2100-acl-basic-2010]rule permit source 129.38.1.1 0.0.0.0 [USG2100]port-mapping ftp port 80 acl 2010 # [USG2100]acl number 2020 [USG2100-acl-basic-2020]rule permit source 129.38.1.0 0.0.0.255 [USG2100]port-mapping http port 5678 acl 2020 IDS联动配置 [USG2100]firewall ids server 192.168.10.10 #配置ids服务器 [USG2100]firewall ids port 3000 #配置服务器端口 [USG2100]firewall ids authentication type md5 key huawei123 #使用的密码 [USG2100]firewall ids enable #使能ids 日志配置验证 [USG2100]info-center enable #使能 [USG2100]info-center loghost 192.168.10.2 language english #指向log服务器ip [USG2100]firewall session log-type binary host 1 192.168.10.2 9002 #定义使用二进制方式发往log服务器 log服务器验证配置 display info-center 负载均衡配置 [USG2100]slb enable #slb(Server Load Balance服务器负载均衡) [USG2100]slb #slb模式 [USG2100-slb]rserver 1 rip 10.1.1.3 #rserver(Real Server实际服务器) #rip(Real IP实际物理ip) [USG2100-slb]rserver 2 rip 10.1.1.4 [USG2100-slb]rserver 3 rip 10.1.1.5 [USG2100-slb]group group1 #创建组1 [USG2100-slb-group-group1]metric roundrobin [USG2100-slb-group-group1]addrserver 1 #加入组 [USG2100-slb-group-group1]addrserver 2 [USG2100-slb-group-group1]addrserver 3 [USG2100-slb]vserver huawei vip 202.2.2.2 group group1 #给组定义一个虚拟ip地址 [USG2100]display firewall session table

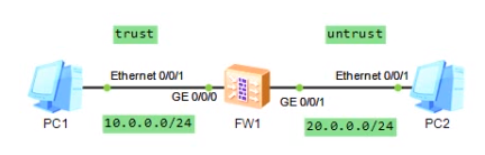

sys undo ter mo inter g0/0/0 ip add 10.0.0.1 24 quit inter g0/0/1 ip add 20.0.0.1 24 quit # 添加接口安全区域 firewall zone untrust add inter g0/0/1 quit firewall zone trust add inter g0/0/0 quit # 配置完,pc2ping网关不通。untrust与local区域默认不能通 pc1ping网关通,ping pc2不通。 配置域间策略 policy interzone trust untrust inbound policy 1 action permit 低优先级pc2->高优先级pc1 policy interzone trust untrust outbound policy 1 action permit 高优先级->低优先级 # pc2ping 它的网关仍然不通,需要配置local与untrust区域 policy interzone untrust local inbound policy 1 action permit policy interzone untrust local outbound policy 1 action permit pc2ping网关已通。 参考华为官方教材

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/66530.html