为了解决Hermes Agent深度自主性可能带来的安全问题,UCloud特别提出一套针对Hermes Agent的深度安全加固方案,覆盖边界防护、权限控制、应用加固、密钥管理、持续运营五大层面,确保Agent的行为始终锚定在人类的安全策略与对齐规范之内。

点击进入:UCloud官网

1、边界网络防护

访问控制+防火墙策略配置

作用:作为第一道防线,限制外部非法访问,过滤恶意流量,确保只有授权请求能进入系统。

2、系统权限加固

非root运行+身份鉴权+PTY权限约束+环境安全

作用:在操作系统层面最小化权限,防止提权攻击;通过身份验证和终端会话管控,保障主机环境可信。

3、应用层安全

安全行为基线+Skills白名单+cron安全

作用:规范应用程序行为,仅允许预定义技能执行;定时任务(cron)需经过安全审查,避免被滥用为持久化后门。

4、密钥与凭证管理

LLM API Key保护+密钥泄漏检测+敏感文件权限

作用:集中管理AI模型调用密钥等敏感凭证,实时监测泄露风险,严格控制敏感文件读写权限,防止凭据被盗用。

5、持续运营与恢复

日志审计+数据备份与恢复+应急响应

作用:建立全天候监控与回溯能力,定期备份关键数据并验证可恢复性,制定应急预案以快速响应安全事件,实现业务连续性。

1、访问控制

Hermes Agent默认不启用WebUI界面,相较OpenClaw显著缩小攻击暴露面;但为实现**防护效果,仍需配合防火墙策略进行网络层加固。

2、配置防火墙规则

登录云控制台→进入“轻量应用云主机ULHost”→选中详情

点击“防火墙”→“编辑”

仅开放业务所需端口,尽最大可能减少暴露面

1、账户降权运行

禁止使用root权限启动Hermes Agent。

创建专用用户

确保后续所有操作在hermes用户上下文中执行,遵循非root运行原则,降低特权滥用风险。

# 创建 hermes 用户

sudo useradd -m -s /bin/bash hermes

转移文件所有权

为确保Hermes Agent以最小权限运行(非root),需将其工作目录从/root迁移至专属系统用户hermes的家目录下,并严格限制访问权限。具体步骤如下:

# 创建 Hermes 工作目录

sudo mkdir -p /home/hermes/.hermes

2、身份鉴权

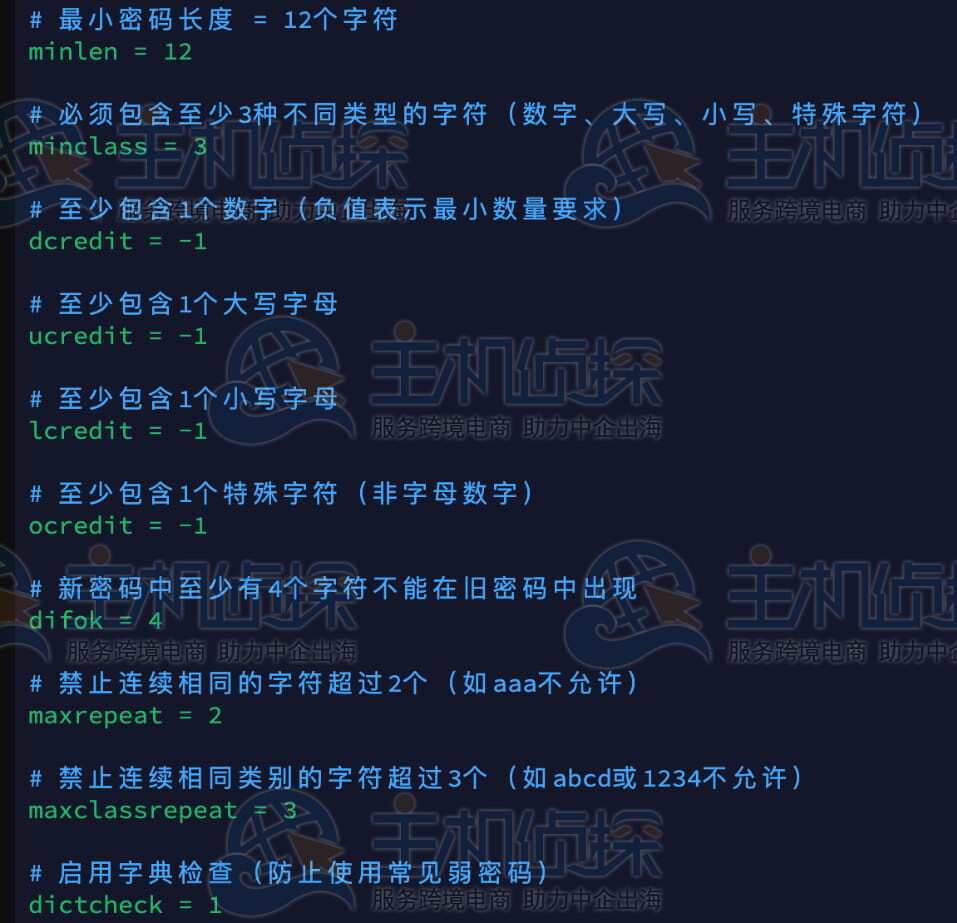

强密码配置:编辑密码复杂度配置

要求最小密码长度大于12位,包含大小写字母、数字、特殊字符等,全方位保证密码强度。

sudo vim /etc/security/pwquality.conf

修改为如下策略

3、PTY执行权限约束

Hermes Agent的PTY(伪终端)功能允许直接执行系统命令,是最高风险点。

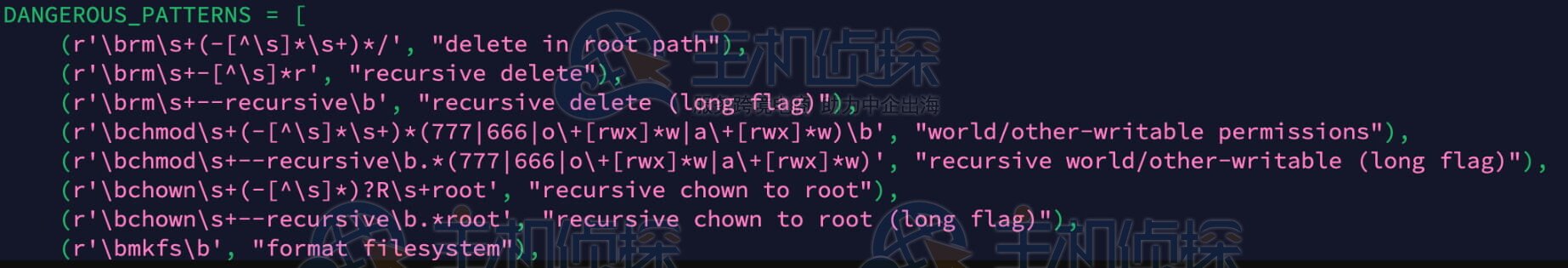

危险命令检测机制

Hermes-Agent内置了危险命令检测机制,位于~/.hermes/hermes-agent/tools/approval.py中的DANGEROUS_PATTERNS

内置检测的危险命令类型:

rm -rf / # 删除根目录

rm -r # 递归删除

chmod 777⁄666 # 危险权限设置

chown -R root # 递归修改所有者为 root

mkfs # 格式化文件系统

dd if= # 磁盘复制

> /dev/sd # 写入块设备

DROP TABLE/DATABASE # SQL 删除操作

DELETE FROM (无 WHERE) # 无条件 SQL 删除

systemctl stop/disable/mask # 停止/禁用系统服务

kill -9 -1 # 杀死所有进程··· 其他命令

在此处按照格式,可新增其他命令

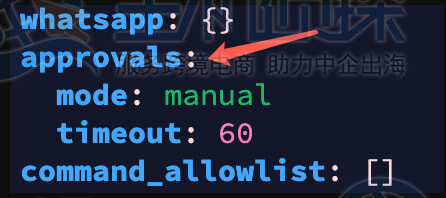

配置审批模式

编辑/.hermes/config.yaml:

approvals:

mode: manual # manual(手动审批)| smart(智能审批)| off(关闭审批)

timeout: 60 # 审批超时时间(秒)

审批模式说明:

- manual:检测到危险命令时暂停,等待用户确认

- smart:使用辅助LLM自动评估风险,低风险命令自动放行

- off:关闭审批(不推荐)

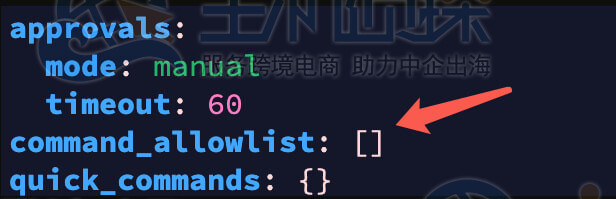

配置永久允许列表

根据业务需求,如需永久允许某些危险命令,在/.hermes/config.yaml中添加:

command_allowlist:

- “recursive delete” # 允许 rm -r

- “disk copy” # 允许 dd if=

4、环境安全

创建虚拟环境

为避免系统级Python包冲突、依赖污染及权限越权风险,需为Hermes Agent创建独立的虚拟环境,并在hermes用户下运行。

# 切换到 hermes 用户

sudo su - hermes

去LiteLLM化

近期LiteLLM频繁出现漏洞,并且Hermes Agent完全信任LiteLLM的返回结果,因此Hermes Agent也面临着较大的安全风险。如果Hermes Agent使用的litellm版本低于1.83.0,则受这些漏洞影响

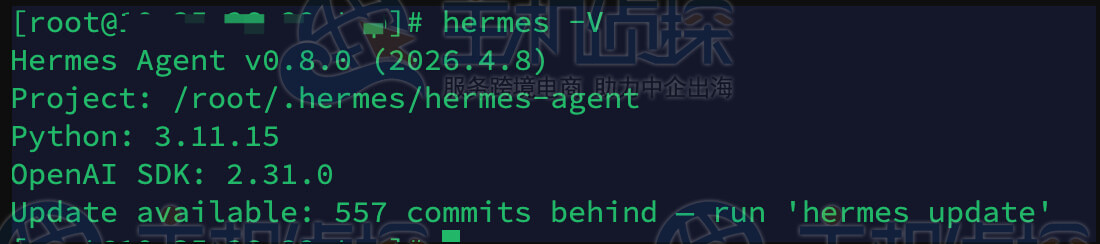

因此,若当前Hermes Agent正在使用< 1.83.0的LiteLLM,请立刻将Hermes-Agent升级到最新版本(v0.5.0+已移除LiteLLM依赖)。

依赖版本锁定

生成锁定的依赖文件:

# 安装时指定版本范围

pip install ‘hermes-agent[slack,telegram]>=0.8.0,<1.0’

requirements-lock.txt示例:

hermes-agent==0.8.0

openai==2.21.0

anthropic==0.39.0

python-dotenv==1.2.1

pydantic==2.12.5… 其他依赖

1、安全行为基线

红线与黄线机制

在Hermes Agent的核心配置文件~/.hermes/SOUL.md中,明确界定Agent的禁止行为(红线)与受限行为(黄线)。此举旨在将抽象的安全策略转化为LLM可理解的自然语言指令,从源头防止Agent执行高危操作或泄露敏感信息。

安全行为基线🔴 红线命令(遇到必须暂停,向人工确认)

以下命令类型在执行前必须暂停并请求人工确认:

rm -rf、rm -rf /、rm -rf /*mkfs、mkfs.ext4、mkfs.xfsdd if=(磁盘镜像操作)fdisk、parted(磁盘分区)> /dev/sda(覆盖磁盘):(){ :|:& };:(Fork炸弹)

/etc/shadow、/etc/passwd、/etc/sudoers/etc/ssh/sshd_config~/.hermes/config.yaml 中的认证字段~/.ssh/authorized_keyscurl/wget 携带 API Key、Token、私钥nc -e /bin/bashbash -i >& /dev/tcp/...python -c 'import socket...'

crontab 操作useradd/userdel/usermodsystemctl enable 未知服务base64 -d | basheval "$(curl ...)"curl | sh 或 wget | shpython -c "$(curl ...)"curl ... | bashwget ... | sh- 未经审核的

npm install/pip install/cargo install

—

🟡 黄线命令(可执行但必须记录)

以下命令可以执行,但必须记录到日志并通知用户:

- sudo 任何操作

pip install/npm install/cargo installdocker run/docker exec/docker buildgit cloneiptables/ufw/firewall-cmd 规则变更systemctl start/systemctl stop/systemctl restartexport/unset)—

✅ 白名单命令(可自由执行)

以下命令可以自由执行:

- 文件查看:ls、cat、head、tail、grep、find、wc

git status、git log、python、pip listps、top、df、du、free、unameping、curl --head、dig、nslookup2、Skills动态加载安全

Skills配置

编辑/.hermes/config.yaml,配置Skills目录,仅安全可信来源的Skills。

skills:

external_dirs: [] # 外部 Skills 目录

creation_nudge_interval: 15 # Skills 创建提醒间隔

注意事项:

- Skills从/.hermes/skills/目录加载

- 第三方Skills应放置在external_dirs指定的目录中

- 建议仅安装可信来源的Skills

3、Cron定时任务安全

Cron权限控制

仅允许hermes用户创建Cron任务

echo “hermes” | sudo tee /etc/cron.allow

echo “ALL” | sudo tee /etc/cron.deny

在Persona中添加Cron约束

在~/.hermes/SOUL.md中,进行如下配置(Hermes Agent定义persona的主要位置),用于规范定时任务的创建。

Cron 定时任务约束红线规则

Hermes 禁止自行添加或修改 Cron 任务。

所有 Cron 任务必须:

- 记录到

~/.hermes/memories/cron-records.md- 定期审计(每周)

1、LLM API Key保护

使用.env文件存储

避免硬编码的风险,防止密钥泄漏。

# 创建 .env 文件(仅 owner 可读)

touch ~/.hermes/.env

chmod 600 ~/.hermes/.env

密钥泄露检测

定期检查是否有密钥泄露:

# 检查 Git 历史中的密钥

cd ~/.hermes

git log -p 2>/dev/null | grep -E “(sk-|xoxb-|sk-ant-)” && echo “WARNING: Possible API key in git history!”

2、敏感文件权限

设置严格的文件权限

遵循最小权限原则,通过限制敏感文件(如密钥、配置)仅所有者可读写执行,防止未授权访问、篡改及凭证泄露,确保数据机密性与完整性,有效收敛攻击面,阻断横向移动风险。

# 设置目录权限

chmod 700 ~/.hermes

chmod 700 ~/.ssh

1、日志审计

在下列日志文件中可查看Agent的运行信息

~/.hermes/logs/agent.log

~/.hermes/logs/errors.log

2、数据备份与恢复

config/DB定期异地加密备份

- 建议一:Hermes Agent服务器安装部署、完成初始化配置后可通过制定自定义镜像备份系统初始状态

- 建议二:常态的硬盘数据备份使用快照、云硬盘备份UFS

- 建议三:将Hermes Agent运行中产生的记忆类数据、结果类数据和运行日志转存到轻量对象存储US3

3、应急响应

制定分钟级灾难恢复预案

- 交付即安全:建议安装UHIDS智能防护引擎,无需您额外配置,开箱即享企业级入侵检测能力。

- 告警不延迟:一旦检测到异常行为(如非法提权、敏感文件篡改),实时推送,并自动标注风险等级,让您第一时间掌握威胁动态。

- 闭环可审计:所有安全事件与恢复操作全程记录。

- 可调查溯源:由专业技术团队提供支撑,可以根据UHIDS快速抑制病毒扩散,且进一步进行调查溯源。

相关推荐:《UCloud云上OpenClaw安全加固实战指南》

(本文由美国主机侦探原创,转载请注明出处“美国主机侦探”和原文地址!)

微信扫码加好友进群

主机优惠码及时掌握

号:

主机优惠发布与交流

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/280780.html