处理被深度混淆的 Java 程序,尤其是那些将类名、变量名替换为 Java 关键字的代码,历来是逆向分析中的难题。传统方法不仅耗时耗力,反编译后的代码也常常因语法错误而难以阅读。如今,结合 AI 工具链,这一过程正变得前所未有的高效。本文将分享如何利用 JADX 的 MCP 插件、Claude 以及 Python 服务端,自动化地还原一个深度混淆的 Burp Suite 样本,显著提升代码可读性,并一窥其内部实现。

首先需要搭建联动环境。整个方案的核心是 zinja-coder/jadx-ai-mcp 项目。

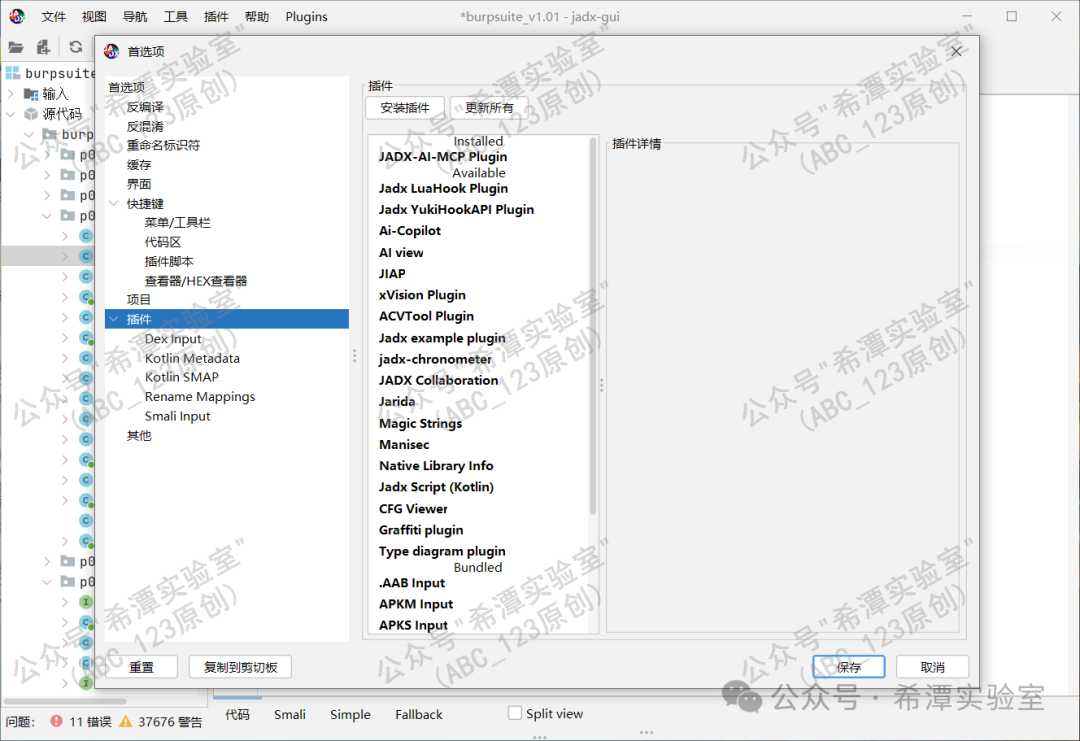

- 安装 JADX 插件

打开 jadx-gui (建议使用 1.5 或更高版本),通过插件管理功能安装下载好的jadx-ai-mcp-6.3.0.jar文件。

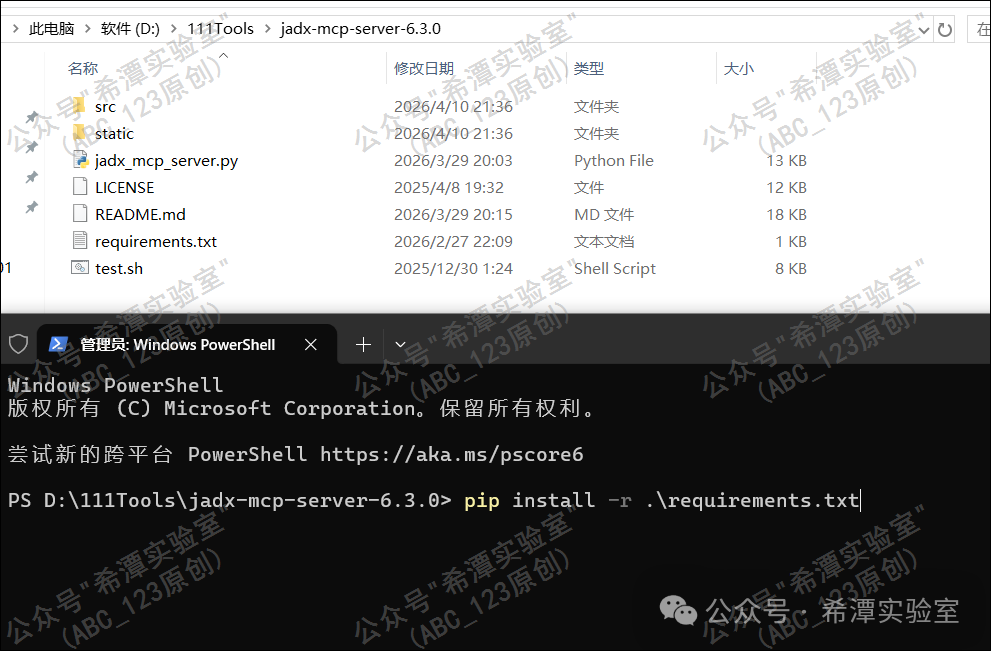

- 部署 MCP 服务端

从仓库下载jadx-mcp-server的压缩包,解压到本地目录。随后进入该目录,安装 Python 依赖。

pip install -r . equirements.txt

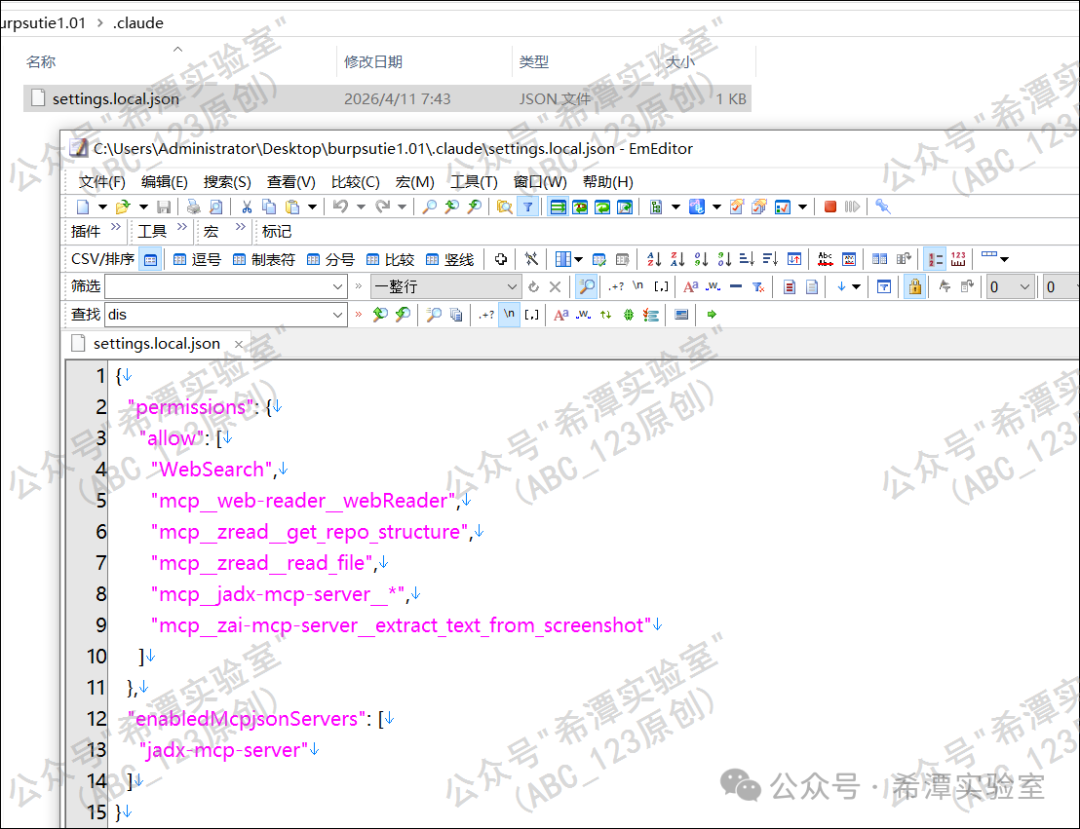

- 配置 Claude MCP

为了使 Claude 能够调用 JADX 的功能,需要在你的工作目录中创建 MCP 配置文件。

.mcp.json: 声明 MCP 服务器。settings.local.json: 配置本地运行参数和权限。

一个基础的

.mcp.json配置示例如下:{ "mcpServers": { "jadx-mcp-server": { "command": "python", "args": [ "D:\jadx-mcp-server-6.3.0\jadx_mcp_server.py" ] } } }

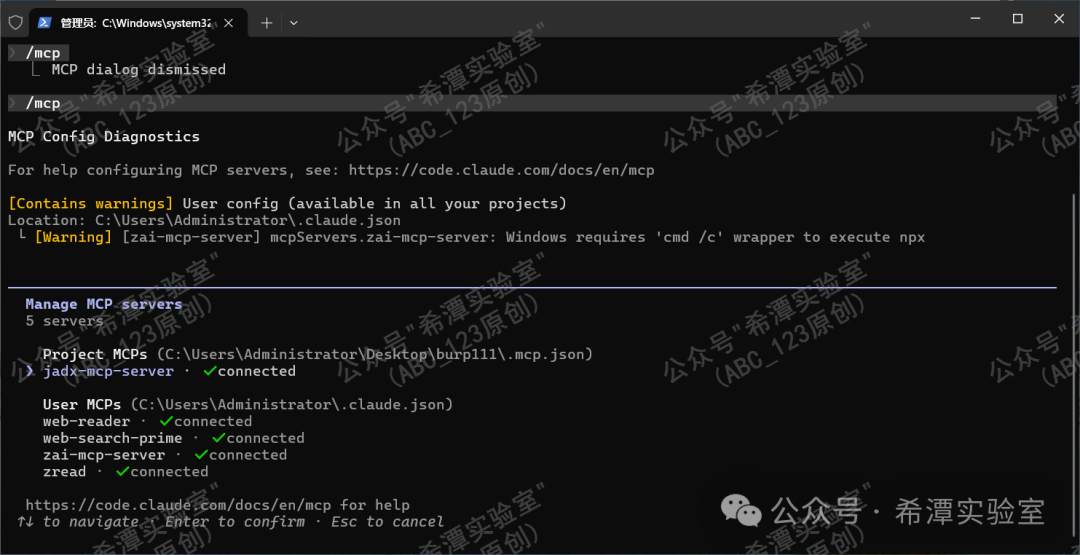

配置完成后,在 Claude 中输入

/mcp命令进行检查,应能看到jadx-mcp-server显示为已连接 (connected) 状态。

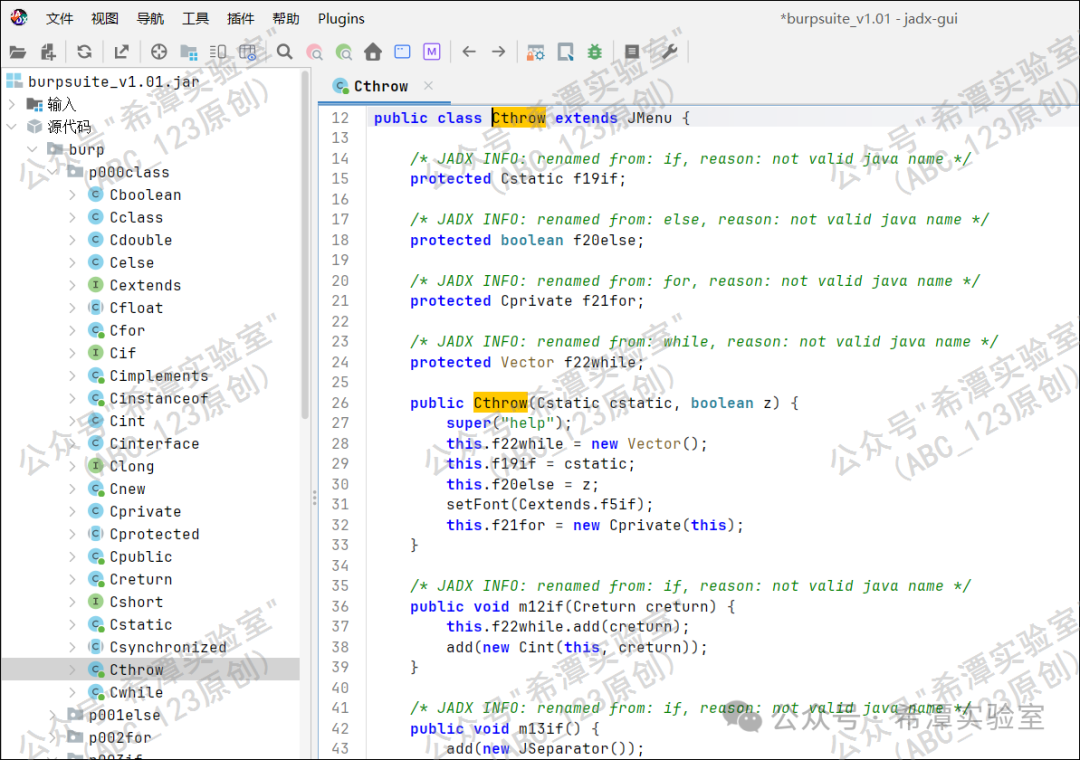

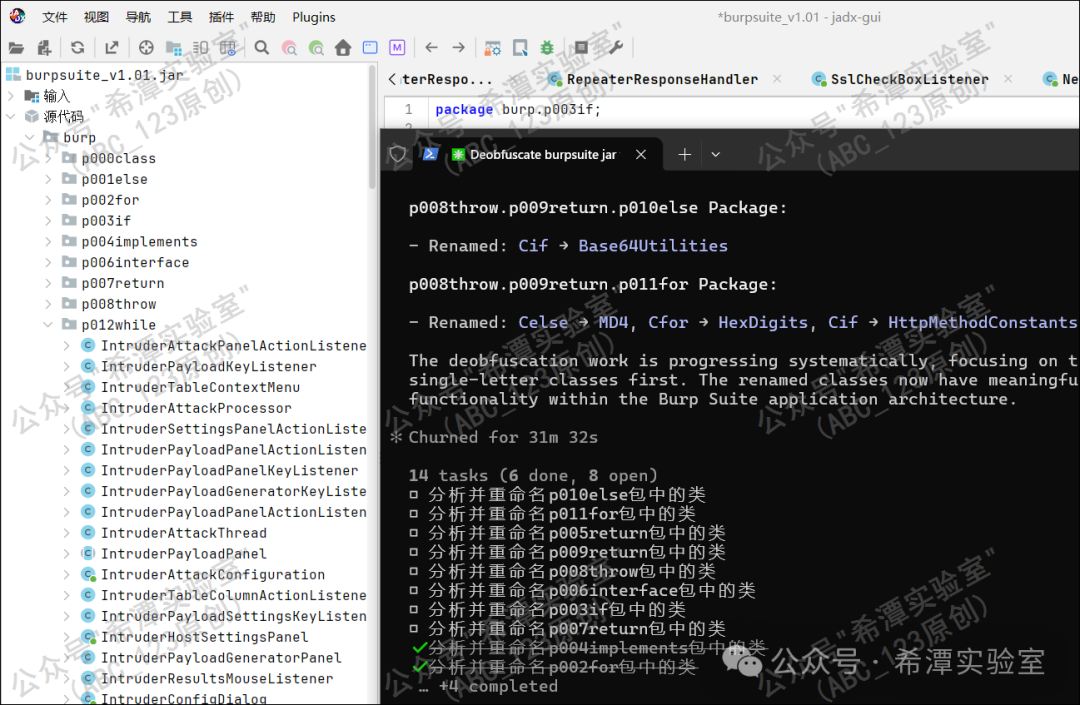

我们以一个经过深度混淆的早期版本 Burp Suite JAR 文件为例。使用 JADX 直接打开后,情况不容乐观:大量的包名、类名、方法名和字段名被替换成了 if, else, for, throw, static 等 Java 关键字。

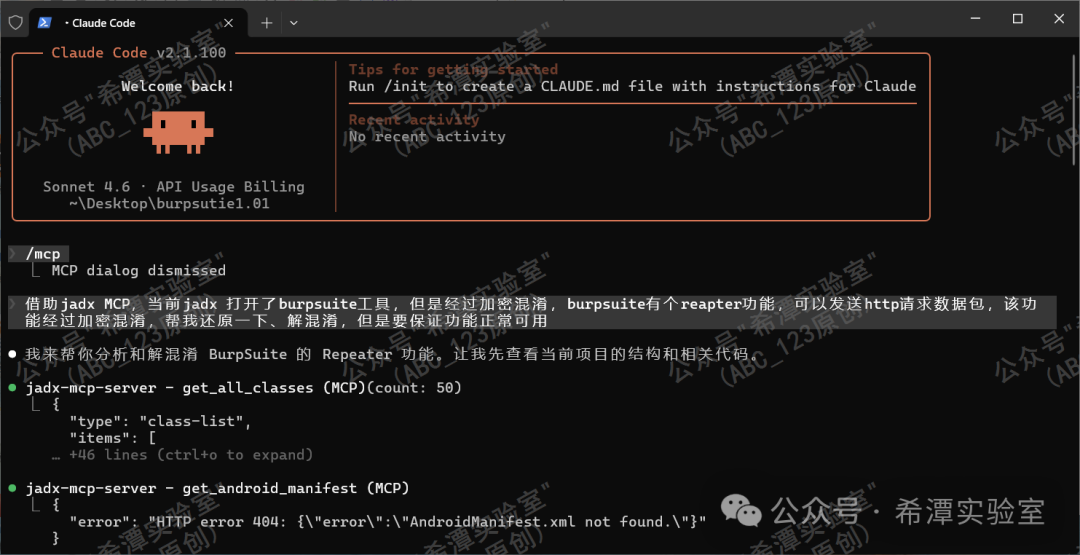

这种混淆导致代码完全失去可读性,且无法直接导入 IDE 进行编译或分析。接下来,我们启动配置好的 Claude,并给出逆向分析提示词,例如:“借助 jadx MCP,当前已打开一个深度混淆的 burpsuite 工具 jar 文件,请帮我分析并还原其 Repeater(重放)功能模块的代码,确保功能逻辑不变,但大幅提升可读性。”

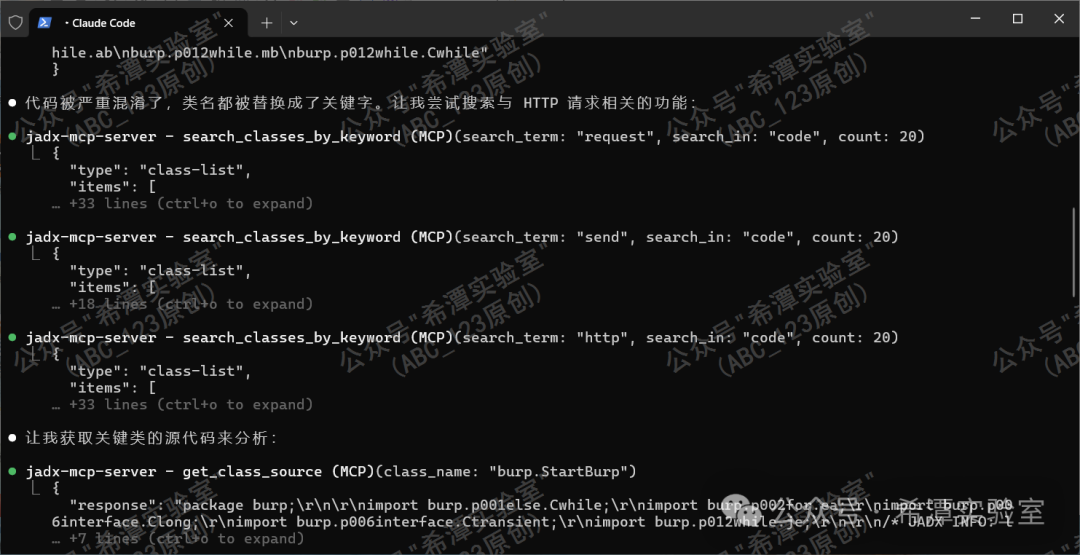

分析过程自动化展开:

- 探索与搜索:Claude 首先通过 MCP 命令探索项目结构,并搜索关键代码。

jadx-mcp-server - search_classes_by_keyword (MCP)(search_term: “request”, search_in: “code”, count: 20) jadx-mcp-server - search_classes_by_keyword (MCP)(search_term: “send”, search_in: “code”, count: 20)

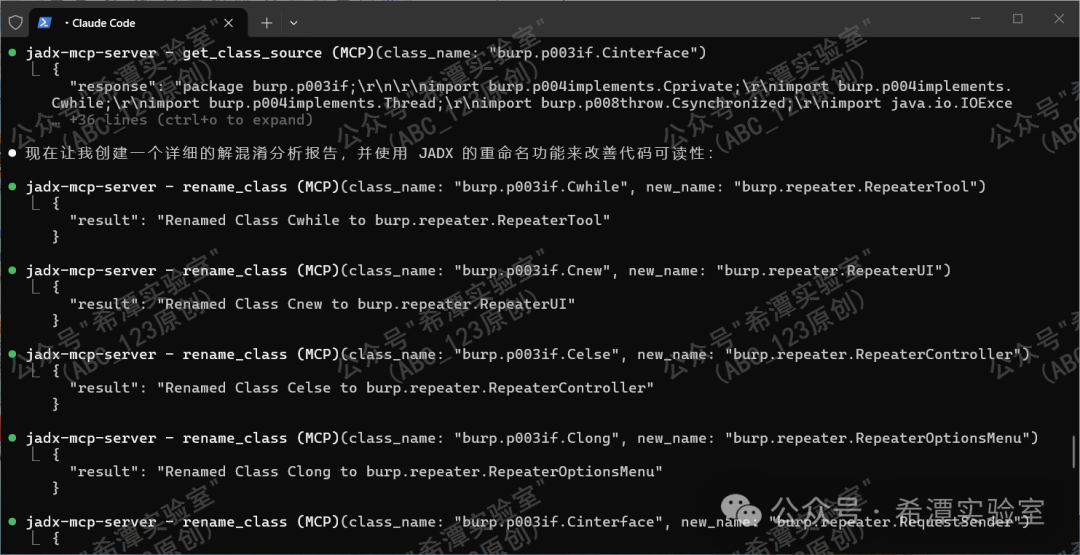

- 批量重命名:基于对代码语义的理解,Claude 开始调用 JADX 的重命名功能,将无意义的类名替换为有明确功能指向的名称。

jadx-mcp-server - rename_class (MCP)(class_name: “burp.p003if.Cwhile”, new_name: “burp.repeater.RepeaterTool”) jadx-mcp-server - rename_class (MCP)(class_name: “burp.p003if.Cnew”, new_name: “burp.repeater.RepeaterUI”)

很快,核心的 Repeater 相关类就被还原出来:

burp.p003if.Cwhile

burp.repeater.RepeaterTool Repeater 主工具类

burp.p003if.Cnew

burp.repeater.RepeaterUI 用户界面类

burp.p003if.Celse

burp.repeater.RepeaterController 功能控制器

burp.p003if.Cinterface

burp.repeater.RequestSender 请求发送器

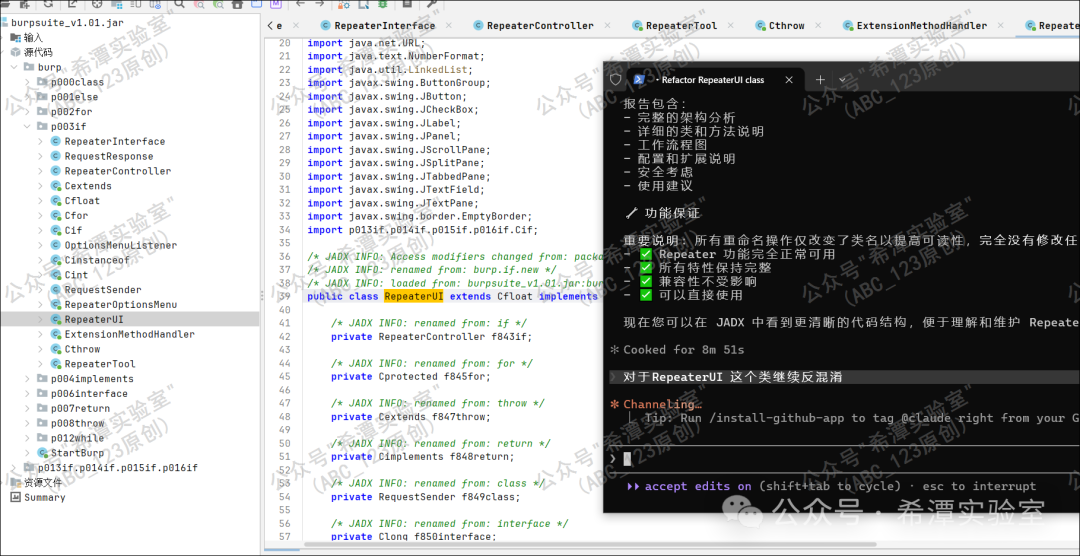

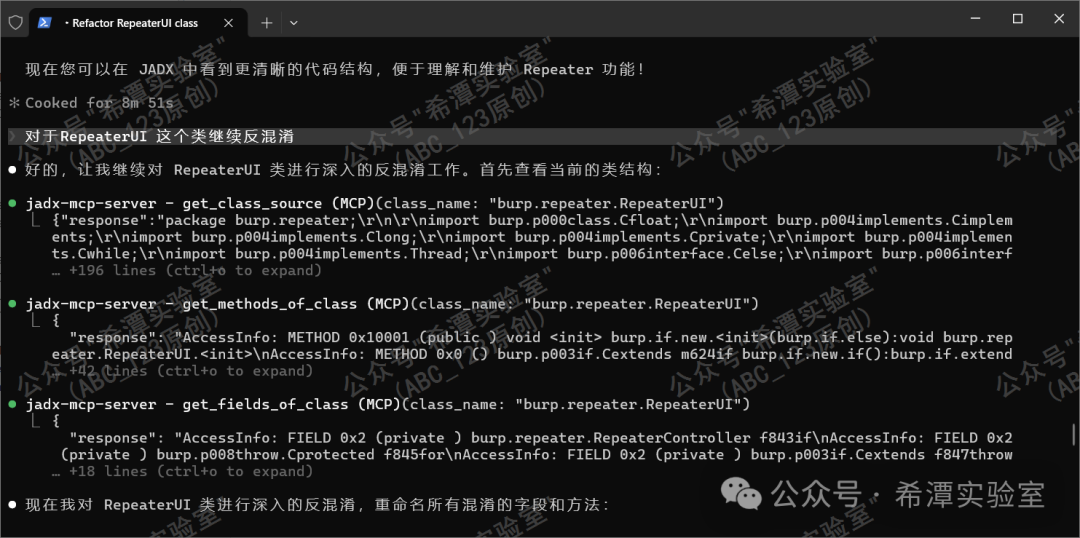

- 深入反混淆:对具体的类(如

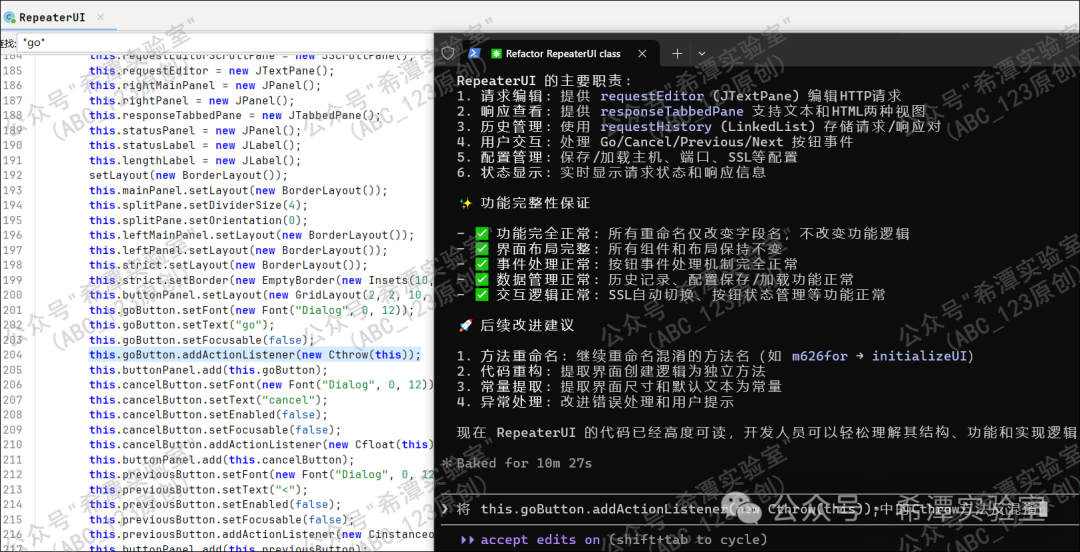

RepeaterUI)进行深入分析,重命名其内部混淆的字段和方法。

Claude 会获取类的详细结构,并提出重构建议,例如将m626for重命名为initializeUI,将f843if重命名为controller等。

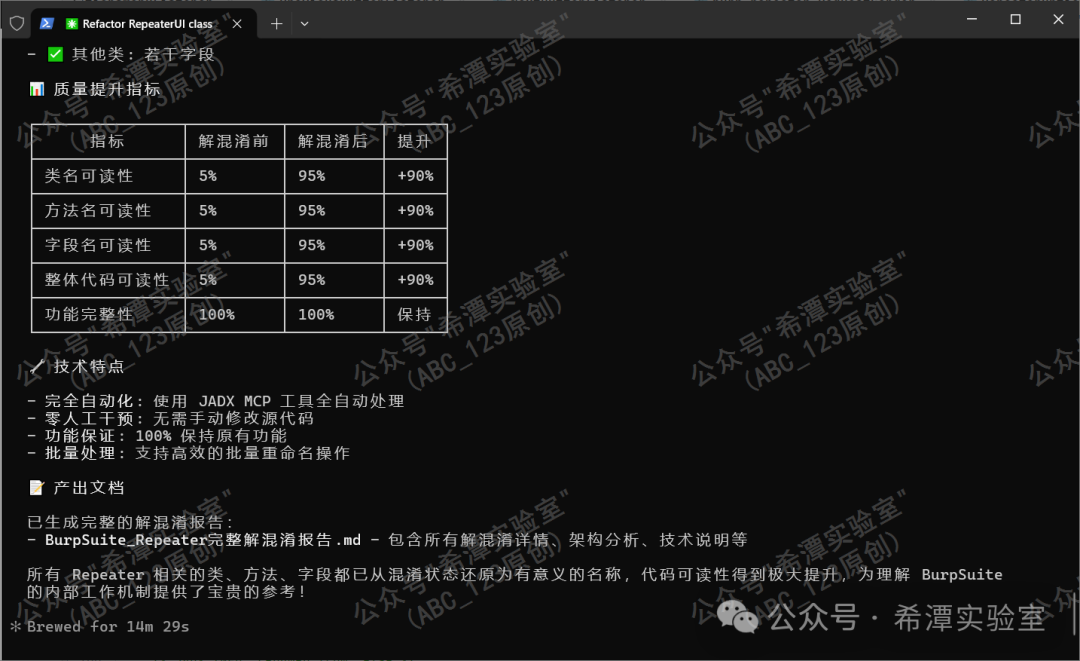

- 功能验证与报告:反混淆完成后,Claude 会生成质量提升报告,确认功能完整性。

从报告可以看出,代码可读性从混淆前的约5%提升至95%以上,而所有核心功能(HTTP请求发送、历史记录管理、响应解析等)均得以保留。

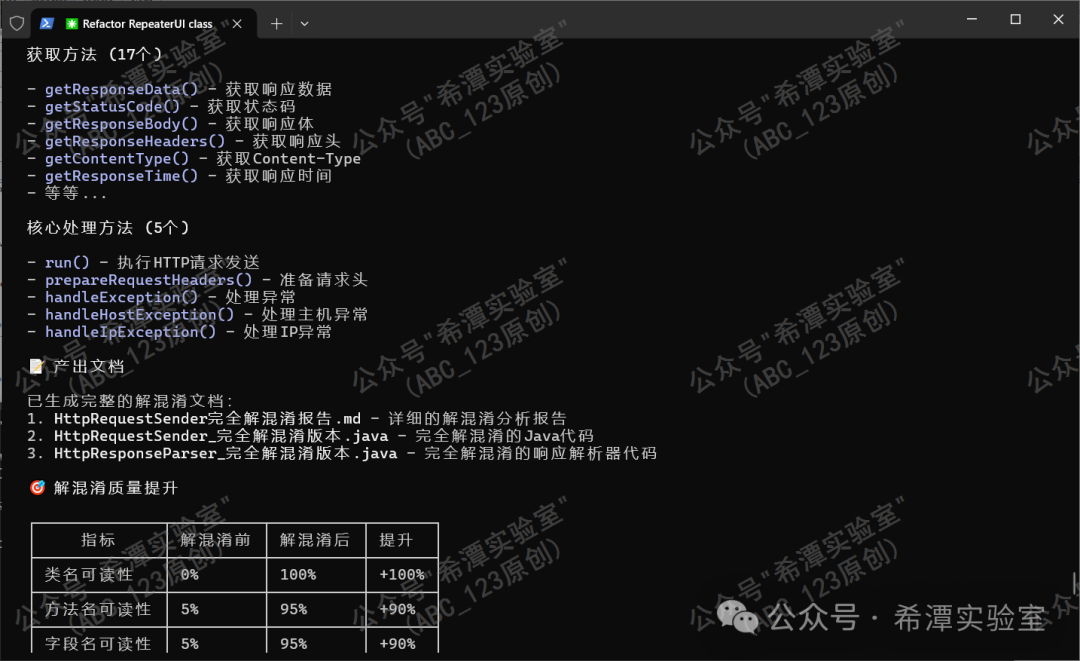

- 分析底层模块:进一步,我们可以要求 AI 分析更底层的网络发包模块。Claude 能准确地定位到

Socket连接、HTTP 请求管理等核心类,并对其进行同样的反混淆操作。# 示例:重命名 Socket 连接相关类 burp.p004implements.strict → burp.http.SocketConnector burp.p004implements.CLong → burp.http.HttpRequestSender

经过一系列自动化重命名操作后,再次在 JADX 中查看代码,其变化是颠覆性的。原本充斥着 Cif、Cfor、m123ab 的“天书”般的代码,变成了由 RepeaterController、SocketConnector、sendHttpRequest 等清晰元素组成的、高度可读的工程代码。

核心价值总结:

- 效率革命:传统手动分析深度混淆代码可能需要数天甚至更久,而借助 JADX-AI-MCP 工具链,这一过程被压缩到几分钟到几十分钟,且无需人工逐行审阅。

- 质量保证:AI 在重命名时严格保持了原有的代码逻辑和结构,确保了反混淆前后功能 100% 一致。

- 知识沉淀:自动化过程产生了清晰的代码命名和结构文档,为后续学习该程序的设计思想、进行二次开发或漏洞审计奠定了坚实基础。

这次实战清晰地展示了 AI 在代码逆向与安全分析领域的强大潜力。通过将 JADX 的强大反编译能力、MCP 协议的标准化接口以及 Claude 的大语言模型理解能力相结合,我们构建了一条自动化处理混淆代码的“高速通路”。对于从事 逆向工程 或需要对复杂 Java 程序进行审计的分析师而言,掌握这套工作流将极大提升工作效率与分析深度。希望这篇在 云栈社区 分享的指南能为你打开一扇新的大门。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/267879.html