OpenClaw的核心价值的在于“本地部署可控+Skill插件扩展”,但这种高权限特性也使其成为攻击者的目标。新手需先明确核心风险,才能从源头做好防护:

- 恶意插件攻击:ClawHub插件市场缺乏严格审查机制,约36%的Skill存在安全漏洞,部分恶意插件伪装成PDF工具、天气查询等实用功能,安装后会窃取SSH密钥、浏览器密码、API凭证等敏感信息,甚至部署木马控制设备;

- 公网暴露隐患:将OpenClaw默认端口(18789、8000)直接暴露在公网,且未做认证防护,会导致设备被黑客扫描控制,已有用户因VNC无密码暴露、端口裸奔导致信用卡被盗刷;

- 权限滥用风险:OpenClaw默认权限较高,若使用root或管理员账户运行,一旦被攻击会导致整个系统沦陷;部分插件会申请超出功能范围的权限,如天气插件索要SSH密钥目录访问权限,存在明显安全隐患;

- 提示词注入风险:攻击者可能通过网页隐藏恶意指令,诱导OpenClaw读取后泄露系统密钥,甚至执行危险操作,如删除重要文件、下载恶意脚本。

- 安全优先:先安装安全类Skill,再安装功能类插件,所有新插件安装前必须经过安全扫描;

- 权限最小化:不使用root/管理员账户运行OpenClaw,创建普通用户专属运行环境,限制插件访问权限;

- 环境隔离:优先使用容器或沙箱部署,避免OpenClaw直接访问系统敏感目录;

- 动态监控:定期检查插件运行日志,监控异常网络请求和文件访问行为,及时清理可疑插件。

OpenClaw支持阿里云、MacOS、Linux、Windows11全平台部署,新手可根据自身设备选择对应方案,所有步骤均为零基础友好型,代码命令可直接复制执行,同时融入安全部署细节,避免从源头踩坑。

- 硬件要求:CPU≥2核,内存≥4GB(推荐8GB),硬盘剩余空间≥25GB(SSD优先),网络带宽≥10Mbps;阿里云服务器推荐“2vCPU+4GiB内存+40GiB ESSD”基础配置,地域优先选择中国香港(免备案,网络通畅);

- 软件依赖:

- 通用依赖:Python 3.10-3.12、Git 2.30+、Node.js 22+(用于Skill管理,版本需达标,避免插件兼容问题);

- 系统专属依赖:

- MacOS:Xcode Command Line Tools(底层编译依赖);

- Linux(Ubuntu 22.04):gcc、g++、libssl-dev、python3-venv、ufw(防火墙工具);

- Windows11:WSL2(启用后安装Ubuntu 22.04子系统,避免原生系统兼容性问题);

- 核心凭证:阿里云账号(已实名认证),用于开通百炼大模型服务、获取API Key;阿里云服务器需提前完成实例创建,选择Alibaba Cloud Linux 3或Ubuntu 22.04系统镜像,避免使用老旧镜像导致依赖缺失;

- 安全准备:提前下载加密记事本(用于存储API密钥等敏感信息),避免明文存储;阿里云服务器需提前规划安全组规则,不提前开放端口,部署完成后按需放通。

新手零基础阿里云上部署OpenClaw喂饭级步骤流程

第一步:打开访问阿里云OpenClaw一键部署专题页面,找到并点击【一键购买并部署】。

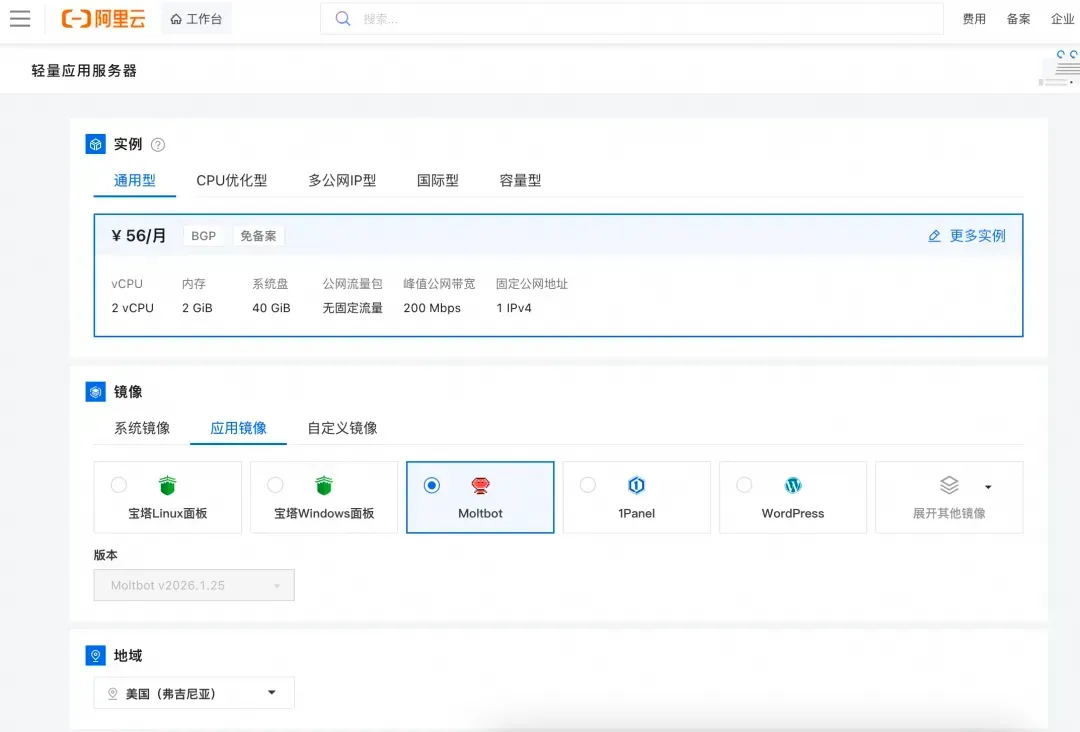

第二步:打开选购阿里云轻量应用服务器,配置参考如下:

- 镜像:OpenClaw(Moltbot)镜像(已经购买服务器的用户可以重置系统重新选择镜像)

- 实例:内存必须2GiB及以上。

- 地域:默认美国(弗吉尼亚),目前中国内地域(除香港)的轻量应用服务器,联网搜索功能受限。

- 时长:根据自己的需求及预算选择。

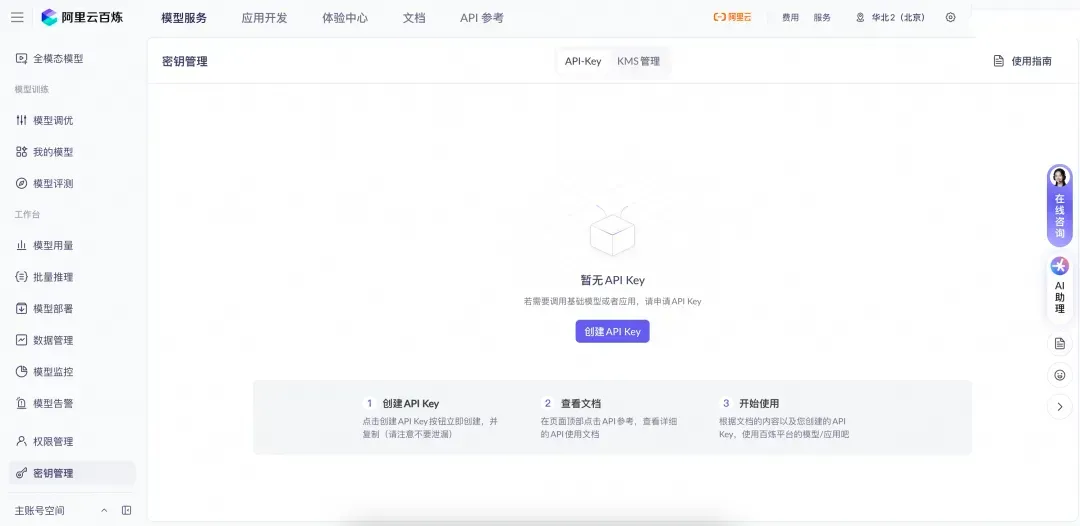

第三步:打开访问阿里云百炼大模型控制台,找到密钥管理,单击创建API-Key。

前往轻量应用服务器控制台,找到安装好OpenClaw的实例,进入「应用详情」放行18789端口、配置百炼API-Key、执行命令,生成访问OpenClaw的Token。

- 端口放通:需要放通对应端口的防火墙,单击一键放通即可。

- 配置百炼API-Key,单击一键配置,输入百炼的API-Key。单击执行命令,写入API-Key。

- 配置OpenClaw:单击执行命令,生成访问OpenClaw的Token。

- 访问控制页面:单击打开网站页面可进入OpenClaw对话页面。

1. 阿里云服务器部署(团队共享/远程访问首选)

阿里云服务器部署兼具稳定性与可访问性,重点做好端口防护和权限控制,步骤如下:

2. MacOS系统部署(本地使用首选)

GPT plus 代充 只需 145

3. Linux系统(Ubuntu 22.04)部署(本地/服务器通用)

4. Windows11系统部署(WSL2+Ubuntu 22.04,兼容最优)

Windows11原生系统部署兼容性较差,优先使用WSL2+Ubuntu 22.04子系统,步骤如下:

GPT plus 代充 只需 145

- 基础验证:打开浏览器访问(本地部署)或(阿里云部署),出现OpenClaw控制台界面即为部署成功;

- 安全检查(必做):

- 检查端口监听状态,避免公网裸奔:

- 检查运行用户:确保OpenClaw以普通用户(如clawuser)运行,避免root权限:

GPT plus 代充 只需 145

- 端口修改方法(若端口占用或需隐藏): 修改后重启服务:(阿里云/Linux)或重新执行启动命令(MacOS/WSL2)。

OpenClaw本身不内置大语言模型,需对接外部大模型才能实现自然语言交互。阿里云百炼免费版模型适配国内网络,零成本、稳定性高,无需代理,是新手最优选择,步骤如下:

- 登录阿里云控制台,完成实名认证(个人用户可通过支付宝刷脸验证,即时生效);

- 访问登录阿里云百炼大模型服务平台,进入官方服务页面,点击“立即开通”(免费开通,无门槛,无需付费);

- 左侧导航栏点击“API密钥管理”,选择“创建密钥”,系统生成与(务必用加密记事本保存,仅创建时可完整查看,泄露会导致账户风险);

- 进入“模型服务”页面,找到并开通qwen-flash免费模型(支持多轮对话、工具调用,免费额度足够日常使用,可在控制台领取额外免费额度)。

- 编辑OpenClaw配置文件(在OpenClaw目录下执行):

GPT plus 代充 只需 145

- 找到模块,替换为以下内容(填入你的阿里云百炼API密钥,注意格式正确):

- 保存配置文件并退出:

- vim编辑器:按Esc键,输入,回车保存退出;

- nano编辑器:按Ctrl+O保存,Ctrl+X退出;

- 验证API连通性(核心步骤,确保配置生效):

GPT plus 代充 只需 145

若终端输出"Model connection successful",即为API配置成功;若提示认证失败,检查API密钥格式、模型服务是否开通。

- 密钥存储:绝对不要将API密钥明文写入代码、配置文件备份或聊天记录,建议使用加密记事本存储,定期更换密钥;

- 格式错误:复制密钥时去除换行符、空格等杂质,可先粘贴至纯文本编辑器清理后再复制,避免JSON格式错误;

- 网络适配:阿里云服务器无需配置代理,直接访问endpoint即可;本地部署若提示连接超时,检查网络连通性();

- 额度管理:免费版模型有Token配额限制,日常使用足够,若需处理大量任务,可在阿里云百炼控制台领取额外免费额度,避免超额产生费用。

Skill是OpenClaw的功能扩展核心,但安全类Skill是“第一道防线”,新手需优先安装以下安全插件,再安装功能类插件,所有插件均经过开源社区验证,安全可靠:

- skill-vetter:插件安全审查工具(下载量30000+,社区首选)

核心功能:安装任何新Skill前,自动扫描代码中的恶意行为、可疑网络请求、敏感权限访问,给出LOW、MEDIUM、HIGH、EXTREME四级风险评级,可识别ClawHavoc等已知恶意Skill家族,支持离线扫描,不上传代码,从源头拦截恶意插件。

安装命令:

使用方法:安装新插件前执行 ,仅安装评级为LOW或MEDIUM的插件。

- OpenClaw Security Monitor:实时安全监控工具

核心功能:提供32项深度安全扫描,包括已知C2服务器IP检测、反向Shell和后门检测、加密货币钱包窃取行为监控、WebSocket劫持防护,运行命令可5秒内给出安全评分(0-100分),并提供修复建议。

安装命令:

- SecureClaw:企业级安全审计套件(适合团队/敏感场景)

核心功能:包含55项安全审计检查+15项行为规则,涵盖配置级安全检查(API密钥是否硬编码)、沙盒配置审计、网关认证加固、容器逃逸防护,有效防范高阶安全风险。

安装命令:

- Clawned:第三方插件安全扫描工具

核心功能:在线扫描ClawHub插件安全性,已拦截230+恶意Skill,保护14000+开发者设备,无需安装客户端,通过命令即可扫描插件风险。

使用命令:

- Trent OpenClaw Security:AI驱动安全审计工具

核心功能:由Trent AppSec Advisor提供支持,分析OpenClaw配置风险,识别链式攻击路径(多个配置缺陷组合产生的严重漏洞),本地脱敏处理,不上传真实密钥,每7天提醒重新审计。

安装命令:

- 优先安装官方或开源社区推荐的安全插件,拒绝来历不明的安全工具;

- 定期更新安全类Skill,及时获取安全补丁,应对新型恶意插件;

- 安装功能类插件前,必须通过审查,拒绝申请过度权限的插件(如文档插件申请“系统命令执行”权限)。

- 依赖安装失败(如pycurl、openssl报错):

解决方案:安装系统底层依赖后重试,不同系统命令如下:

GPT plus 代充 只需 145

- 阿里云服务器部署后,公网IP无法访问:

解决方案:1. 检查安全组8000端口是否放通(阿里云控制台→实例→安全组→添加规则,端口8000,授权对象0.0.0.0/0);2. 检查防火墙是否开放端口();3. 确认OpenClaw服务正常运行()。

- 服务启动后提示“端口占用”:

解决方案:1. 查看占用端口的进程:;2. 终止占用进程:;3. 或修改配置文件更换端口(如8080),重启服务即可。

- Windows11 WSL2启动失败:

解决方案:确保已启用“虚拟机平台”功能(控制面板→程序→启用或关闭Windows功能→勾选虚拟机平台),重启电脑后重新安装Ubuntu 22.04子系统。

- 模型调用提示“认证失败”:

解决方案:1. 重新创建阿里云百炼API密钥,确保密钥格式正确(无空格、换行符);2. 确认百炼大模型服务已开通,qwen-flash模型已启用;3. 检查配置文件中地址是否正确,避免拼写错误。

- API调用超时:

解决方案:1. 检查网络连通性(),阿里云服务器无需代理,本地部署若网络受限,可检查防火墙设置;2. 适当提高配置文件中的参数(如改为60秒);3. 确认模型服务无故障(阿里云百炼控制台查看服务状态)。

- 提示“Token不足”:

解决方案:1. 登录阿里云百炼控制台,领取免费Token额度;2. 降低配置文件中参数(如改为1024);3. 避免单次发送过长指令,拆分任务执行。

- 如何检测已安装Skill是否恶意?

解决方案:1. 执行查看插件权限与功能,判断是否存在过度授权;2. 通过监控运行日志,若存在异常网络请求、敏感目录访问,立即卸载;3. 运行的命令,获取安全评分。

- 误装恶意Skill后如何处理?

解决方案:1. 立即卸载恶意Skill:;2. 重启OpenClaw服务:;3. 扫描本地文件是否存在异常修改,修改相关账号密码(阿里云账号、服务器登录密码、API密钥);4. 运行安全扫描工具,排查是否有残留恶意程序。

- 如何避免公网暴露风险?

解决方案:1. 将OpenClaw网关绑定为127.0.0.1,仅允许本地访问;2. 若需远程访问,通过VPN接入,不直接开放端口;3. 启用HTTPS加密和复杂Token认证,避免无密码访问;4. 定期检查端口监听状态,及时关闭不必要的端口。

- Skill安装后无法触发使用:

解决方案:1. 重启OpenClaw服务,确保插件加载成功;2. 检查插件是否与当前OpenClaw版本兼容,执行更新插件;3. 检查插件依赖是否安装完整,执行查看依赖要求。

- 安全审查工具提示“HIGH风险”,无法安装插件:

解决方案:立即放弃安装该插件,优先选择评级为LOW或MEDIUM的插件,或从等可信项目中获取插件。

2026年,OpenClaw的生态已日趋成熟,但安全风险也随之增加,对于新手而言,“安全部署、谨慎用插件”是使用的核心前提。本文详细拆解了阿里云、MacOS、Linux、Windows11四大系统的零基础部署流程,融入安全配置细节,精选了实用安全类Skill清单,解答了全流程常见问题,帮助新手快速搭建安全、高效的OpenClaw运行环境。

结合开源社区经验与安全机构建议,给新手的进阶安全使用建议:

- 权限管控:始终使用普通用户运行OpenClaw,避免root/管理员权限,限制插件访问系统敏感目录,采用沙箱或Docker容器部署,实现环境隔离;

- 插件管理:遵循“安全类优先安装、功能类按需选择”的原则,定期清理不常用插件,避免冗余插件带来的安全风险,安装前必须经过安全扫描;

- 动态防护:定期更新OpenClaw版本和Skill插件,跟进官方安全公告和工信部风险预警,启用日志监控,及时发现异常行为;

- 凭证管理:API密钥、服务器密码等敏感信息需加密存储,定期更换,避免明文存储或泄露;

- 场景适配:本地部署优先选择MacOS/Linux系统,稳定性和安全性更优;阿里云服务器部署需做好端口防护和安全组配置,避免公网裸奔。

OpenClaw的核心价值在于“本地可控+功能灵活”,只要坚守“安全优先、按需配置”的原则,新手也能安心“养”好这只AI小龙虾,让其成为提升工作效率的得力助手,而非数据安全的潜在隐患。无论是个人用户用于日常办公、内容创作,还是团队用于协作管理,做好安全防护,才能真正发挥OpenClaw的核心价值。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/238113.html