ClawHavoc安全事件后,OpenClaw安全团队对15000+技能进行全面扫描,发现三大高频恶意行为:

- 隐私窃取:伪装成办公工具,后台读取用户API密钥、Cookie、本地文件;

- 资源滥用:植入挖矿脚本,占用服务器CPU/GPU资源,导致设备卡顿、电费激增;

- 权限越界:过度索取系统权限(如全盘读写、系统命令执行),埋下安全隐患。

更值得警惕的是,部分恶意技能会模仿热门工具名称(如“pdf-pro”仿冒“pdf”),或通过高下载量刷榜伪装可信,新手极易中招。

- 安全前置:安装任何技能前,必须通过安全工具扫描,拒绝“盲目安装”;

- 宁缺毋滥:仅保留高频使用的技能,同类功能二选一,减少攻击面;

- 来源可信:优先选择ClawHub官方认证、下载量≥100次、发布历史≥3个月的技能,拒绝新上线未知技能。

- 账号凭证:

- 阿里云账号(注册阿里云账号,完成实名认证,用于部署OpenClaw);

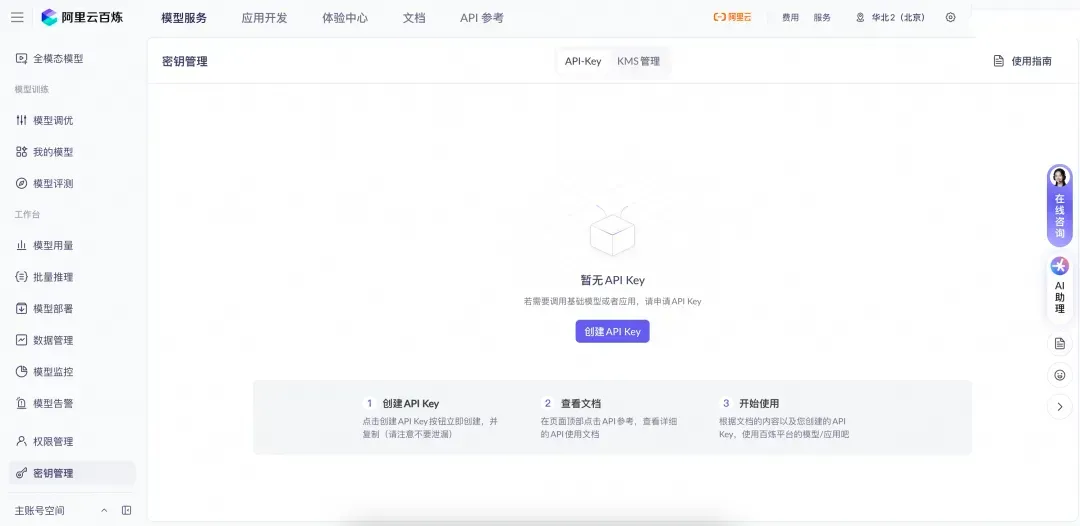

- 阿里云百炼API-Key(登录百炼控制台→密钥管理→创建,用于高性能模型配置);

- GitHub/Google账号(部分技能需授权,建议使用小号);

- 设备与工具:

- 阿里云服务器(推荐Ubuntu 22.04 LTS,2vCPU+4GiB内存,支持7×24小时运行);

- 辅助工具:SSH终端(FinalShell)、文本编辑器(VS Code)、Chrome/Edge浏览器;

- 环境要求:

- Node.js≥v22.0.0(OpenClaw 2026版核心依赖);

- Python≥3.9(部分技能执行依赖);

- 网络通畅(阿里云服务器优先选择中国香港地域,免ICP备案)。

阿里云部署依托云服务器稳定性,避免本地设备关机导致技能服务中断,且支持权限隔离与安全监控,是更安全的运行方案。2026年OpenClaw推出阿里云专属镜像,标准化部署大幅降低操作难度,新手30分钟即可完成。

新手零基础阿里云上部署OpenClaw喂饭级步骤流程

第一步:访问打开阿里云OpenClaw一键部署专题页面,找到并点击【一键购买并部署】。

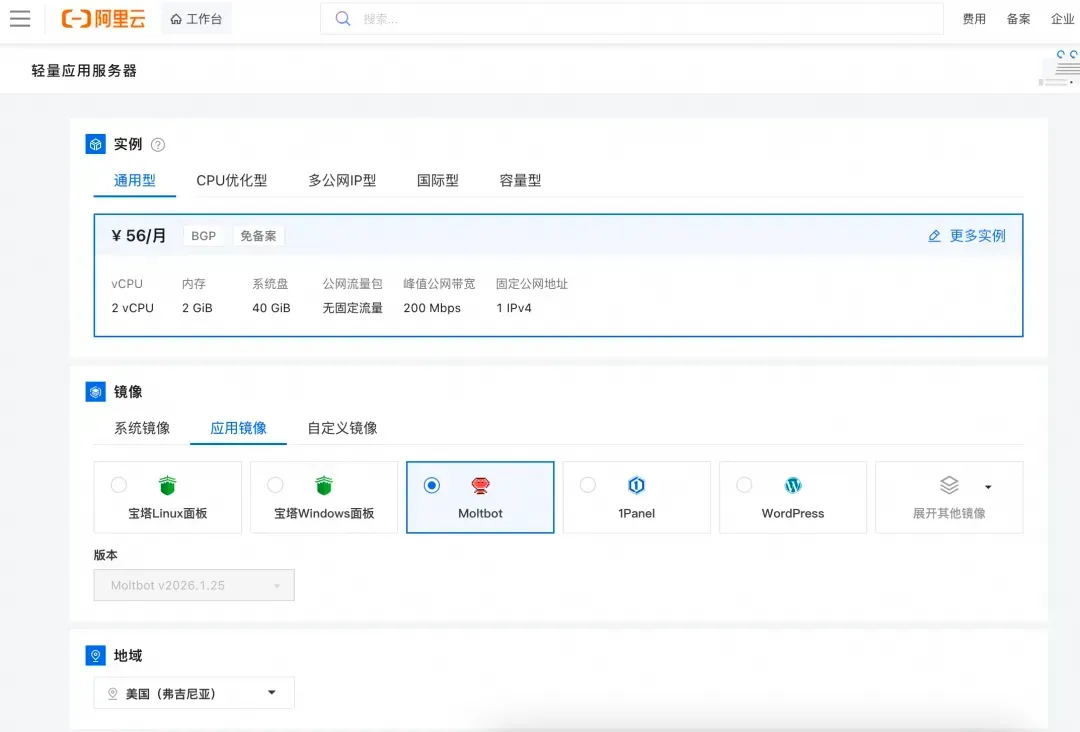

第二步:选购阿里云轻量应用服务器,配置参考如下:

- 镜像:OpenClaw(Moltbot)镜像(已经购买服务器的用户可以重置系统重新选择镜像)

- 实例:内存必须2GiB及以上。

- 地域:默认美国(弗吉尼亚),目前中国内地域(除香港)的轻量应用服务器,联网搜索功能受限。

- 时长:根据自己的需求及预算选择。

第三步:访问阿里云百炼大模型控制台,找到密钥管理,单击创建API-Key。

前往轻量应用服务器控制台,找到安装好OpenClaw的实例,进入「应用详情」放行18789端口、配置百炼API-Key、执行命令,生成访问OpenClaw的Token。

- 端口放通:需要放通对应端口的防火墙,单击一键放通即可。

- 配置百炼API-Key,单击一键配置,输入百炼的API-Key。单击执行命令,写入API-Key。

- 配置OpenClaw:单击执行命令,生成访问OpenClaw的Token。

- 访问控制页面:单击打开网站页面可进入OpenClaw对话页面。

- 服务器选购:

- 访问阿里云轻量应用服务器控制台,选择“OpenClaw 2026安全版”应用镜像(基于Ubuntu 22.04 LTS构建,预装安全依赖);

- 核心配置(新手推荐):

- 实例规格:2vCPU+4GiB内存+40GiB ESSD+200Mbps带宽(运行15个核心技能无压力);

- 地域:优先中国香港(免ICP备案,网络限制少,确保技能安全下载);

- 时长:长期使用选年付(新人专享68元/年起),短期测试可选月付;

- 提交订单并支付,等待实例状态变为“运行中”,记录“公网IP地址”。

- 端口放行与安全加固:

```bash

ssh root@你的服务器公网IP

访问方式:浏览器输入 ,能正常进入对话界面即为部署成功。

- 坑1:服务器内存不足导致技能加载卡顿

- 后果:同时运行安全工具与多个技能时响应缓慢、服务崩溃,日志提示“out of memory”;

- 解决方案:至少选择2GiB内存,运行10+技能推荐4GiB,可在阿里云控制台升级配置。

- 坑2:国内地域(除香港)网络受限

- 后果:无法从ClawHub下载海外安全技能(如);

- 解决方案:优先选择中国香港地域,免备案且网络无限制,确保安全工具正常获取。

- 坑3:端口开放过多导致攻击风险

- 后果:开放不必要端口(如3389、8080),被黑客扫描入侵;

- 解决方案:仅开放22、18789、443端口,定期执行检查端口状态。

OpenClaw的技能执行精度、安全扫描逻辑,高度依赖大模型的语义理解与风险识别能力。推荐两种配置方案:追求稳定性与安全防护选阿里云百炼API,零成本测试选Ollama+Qwen2.5免费方案。

阿里云百炼支持通义千问Qwen3.5、GLM-5等顶尖模型,具备更强的恶意指令识别与语义解析能力,新用户可领取免费额度,适合生产环境使用。

1. 配置步骤(全环境通用)

GPT plus 代充 只需 145

2. 配置避坑要点

- 坑1:密钥复制错误→逐字符核对,避免多余空格,丢失需重新创建;

- 坑2:接口地址错误→国内用户必须使用;

- 坑3:未启用安全过滤→默认开启,避免AI执行恶意指令。

Ollama支持本地部署开源大模型,搭配Qwen2.5可实现完全离线运行,无需付费,适合新手测试技能功能,隐私性更强,但安全识别能力略弱于百炼API。

1. 配置步骤(阿里云/本地通用)

2. 配置避坑要点

- 坑1:模型未启用安全阈值→定制时添加,提升恶意指令识别能力;

- 坑2:Ollama未启动→执行 启动服务,设置开机自启();

- 坑3:CPU运行卡顿→阿里云服务器无显卡时,仅支持CPU运行,安全扫描速度较慢,建议测试后切换百炼API。

发送测试指令:,若返回精准的风险评估,即为配置成功。

所有技能均经过安全团队扫描(VirusTotal/OpenClaw双认证),符合“下载量≥100次、发布历史≥3个月”标准,按“安全防护→自我进化→搜索研究→开发办公→写作辅助”分类,可直接复制批量安装命令。

- Skill Vetter(安全安检门)

- 核心功能:安装任何技能前扫描,检测可疑网络请求、文件读写、权限索取,相当于“技能安检仪”;

- 安全评级:OpenClaw Benign(高可信度),VirusTotal Benign;

- 安装命令:;

- 实战示例:;

- 避坑要点:仅用于安装前扫描,不常驻运行,减少资源占用。

- Security Scanner(安全评级工具)

- 核心功能:给已安装技能打SAFE/CAUTION/DANGEROUS三档评级,自动识别高风险技能;

- 安全评级:OpenClaw Benign(高可信度);

- 安装命令:;

- 实战示例:;

- 避坑要点:每周执行一次全面扫描,及时清理高风险技能。

- Permission Manager(权限管控工具)

- 核心功能:限制技能权限,如禁止非必要技能读取本地文件、执行系统命令,最小化攻击风险;

- 安全评级:OpenClaw Benign(高可信度);

- 安装命令:;

- 实战示例:;

- 避坑要点:默认拒绝所有技能的高风险权限,按需手动授权。

- Find Skill(技能发现工具)

- 核心功能:当AI缺少某类能力时,自动搜索并推荐匹配技能,支持安全扫描后安装;

- 安全评级:OpenClaw Suspicious(中等风险)→风险点:鼓励npx执行第三方代码,需手动确认;

- 安装命令:(--no-y禁用静默安装);

- 实战示例:;

- 避坑要点:安装推荐技能前,必须通过Skill Vetter二次扫描。

- Evolver(自进化引擎)

- 核心功能:分析用户对话历史,识别反复执行的任务、回答不佳的场景,自动生成新技能填补缺口;

- 安全评级:OpenClaw Suspicious(高风险)→风险点:请求网络权限与自我修改权限;

- 安装命令:;

- 实战示例:;

- 避坑要点:生成新技能后,必须通过Security Scanner评级,确认安全后再启用。

- Agent Browser(浏览器自动化工具)

- 核心功能:模拟真实浏览器操作,支持点击、滚动、填表单、处理JavaScript渲染,实现复杂网页交互;

- 安全评级:OpenClaw Benign(高可信度),VirusTotal Suspicious(误报,无恶意行为);

- 安装命令:;

- 实战示例:;

- 避坑要点:避免用于登录敏感账号(如银行、支付平台),防止Cookie泄露。

- Summarize(万物总结器)

- 核心功能:汇总网页、PDF、音频、YouTube视频,提取核心要点,50页报告5分钟搞定;

- 安全评级:OpenClaw Benign(高可信度),VirusTotal Benign;

- 安装命令:;

- 实战示例:;

- 避坑要点:仅处理公开内容,不上传敏感文件(如内部报告)。

- Multi-Search-Engine(多引擎聚合搜索)

- 核心功能:集成17个搜索引擎(8中+9外),支持时间筛选、站内搜索,无需API密钥,信息更全面;

- 安全评级:OpenClaw Benign(高可信度);

- 安装命令:;

- 实战示例:;

- 避坑要点:默认启用隐私保护模式,避免搜索记录泄露。

- Gog(Google Workspace全家桶)

- 核心功能:整合Gmail、Calendar、Drive、Docs、Sheets,一站式处理邮件、日程、文档;

- 安全评级:OpenClaw Suspicious(中等风险)→风险点:需提供OAuth credentials,需验证来源;

- 安装命令:;

- 实战示例:;

- 避坑要点:使用Google小号授权,避免主账号信息泄露。

- GitHub(代码管理工具)

- 核心功能:对接GitHub,支持PR管理、Issues追踪、仓库操作、代码搜索,无需切换终端;

- 安全评级:OpenClaw Benign(高可信度);

- 安装命令:;

- 实战示例:;

- 避坑要点:使用GitHub Personal Access Token(仅授予必要权限),定期更换。

- PDF(全能PDF工具)

- 核心功能:提取PDF文本/表格、合并/拆分文档、处理表单,无多余权限索取;

- 安全评级:OpenClaw Benign(高可信度);

- 安装命令:;

- 实战示例:;

- 避坑要点:拒绝“pdf-pro”“pdf-advanced”等仿冒技能,仅安装官方认证版本。

- Cron(定时任务工具)

- 核心功能:设置定时任务,支持自动化巡检、备份、报告生成,7×24小时值守;

- 安全评级:OpenClaw Benign(高可信度);

- 安装命令:;

- 实战示例:;

- 避坑要点:仅创建必要的定时任务,避免恶意脚本定时执行。

- File-Manager(安全文件管理)

- 核心功能:读取、编辑、备份本地文件,支持权限管控,仅允许访问指定目录;

- 安全评级:OpenClaw Benign(高可信度);

- 安装命令:;

- 实战示例:;

- 避坑要点:限制访问目录,禁止技能读取系统敏感文件(如/etc/passwd)。

- Humanizer-zh(中文AI去味器)

- 核心功能:去除AI生成文本的“机器感”,优化中文表达,使其更自然流畅;

- 安全评级:OpenClaw Benign(高可信度),VirusTotal Benign;

- 安装命令:;

- 实战示例:;

- 避坑要点:仅处理文本内容,不访问本地文件或网络。

- Diagram Generator(Mermaid图表生成器)

- 核心功能:用自然语言描述需求,生成流程图、架构图、甘特图等Mermaid代码与渲染结果;

- 安全评级:OpenClaw Benign(高可信度);

- 安装命令:;

- 实战示例:;

- 避坑要点:生成的代码本地渲染,不上传第三方平台。

GPT plus 代充 只需 145

- 来源校验:仅从ClawHub官网或GitHub高星标仓库安装,拒绝未知链接;

- 扫描校验:用Skill Vetter扫描技能安装包,检测恶意代码与权限索取;

- 评级校验:用Security Scanner查看技能评级,SAFE等级可安装,DANGEROUS直接放弃。

- 禁用高风险权限:通过Permission Manager,禁止非必要技能的文件读写、系统命令执行权限;

- 定期审计:每周执行查看已安装技能,卸载1个月内未使用的工具;

- 日志监控:启用OpenClaw日志功能,执行,监控异常网络请求与文件访问。

- 问题1:技能安装提示“权限不足”

- 原因:安装路径无读写权限或未使用管理员权限;

- 解决方案:(Linux/Mac),Windows以管理员身份运行PowerShell。

- 问题2:Security Scanner评级为DANGEROUS

- 原因:技能存在恶意行为或过度权限索取;

- 解决方案:立即卸载该技能,执行,并扫描系统是否存在残留。

- 问题3:Find Skill推荐的技能扫描不通过

- 原因:推荐技能存在安全风险;

- 解决方案:放弃安装,让Find Skill重新推荐,或手动搜索同类安全技能。

OpenClaw的核心价值在于“安全前提下的高效扩展”,而非无节制的技能堆砌。本文精选的15个核心技能,覆盖安全防护、生产力提升、自我进化等全场景,均经过安全验证;同时完整呈现2026年阿里云部署流程、双API配置方案,助力新手避开恶意技能陷阱,打造“安全、高效、轻量化”的AI助手。

核心要点总结:

- 安全是第一原则,必装Skill Vetter、Security Scanner、Permission Manager三件套,安装任何技能前先扫描;

- 部署优先选择阿里云方案,支持长期稳定运行与安全加固,本地部署适合隐私敏感场景;

- API配置按需选择:生产环境选阿里云百炼(安全识别能力强),新手测试选Ollama+Qwen2.5(零成本);

- 技能使用遵循“宁缺毋滥、权限最小化”,定期审计卸载无用工具,减少攻击面;

- 遇到问题优先排查“安全扫描结果、权限配置、来源可信度”,多数安全问题可快速解决。

通过本文的流程与技巧,新手可在1-2小时内完成从部署到技能落地的全流程,让OpenClaw真正成为提升效率的得力助手,而非安全隐患的来源。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/214959.html