1.Wireshark

Wireshark(前称Ethereal)是一个网络分包分析软件,是世界上使用最多的网络协议分析器。Wireshark 兼容所有主要的操作系统,如 Windows、Linux、macOS 和 Solaris。

kali系统里面自带有这个软件,我们可以直接使用;或者可以在网上下载windows版本,在windows系统里使用。

使用wireshark进行抓包

1、混杂模式概述;混杂模式就是接收所有经过网卡的数据包,包括不是发给本机的包。

开启和关闭混杂模式

捕获-选项

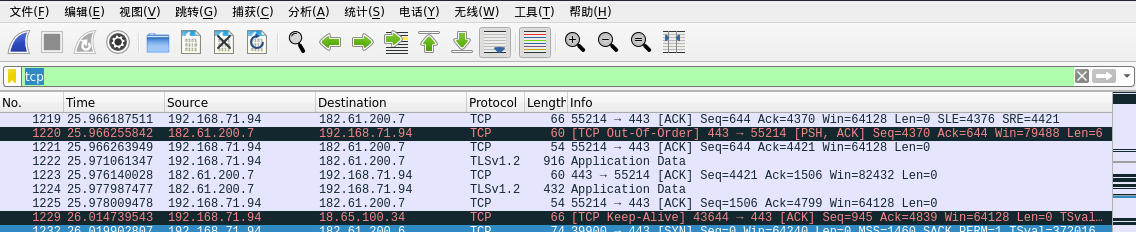

通过浏览器访问百度,在wiresharp进行抓包

1.使用过滤器筛选TCP的数据包

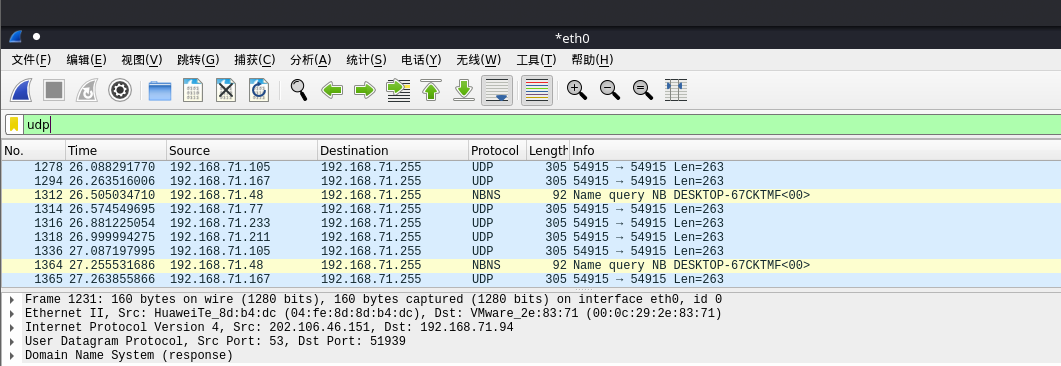

2.使用过滤器筛选udp的数据包

其中dns nbns oicq都是基于udp传输层的之上的协议

1.使用IP地址筛选数据包

ping 192.168.71.216

ip.src_host == 192.168.71.104 and ip.dst_host ==192.168.71.216

ip.src_host == 192.168.71.104 表示源IP地址

ip.dst_host ==192.168.71.216 表示目标IP地址

使用wireshark对常用协议进行分析

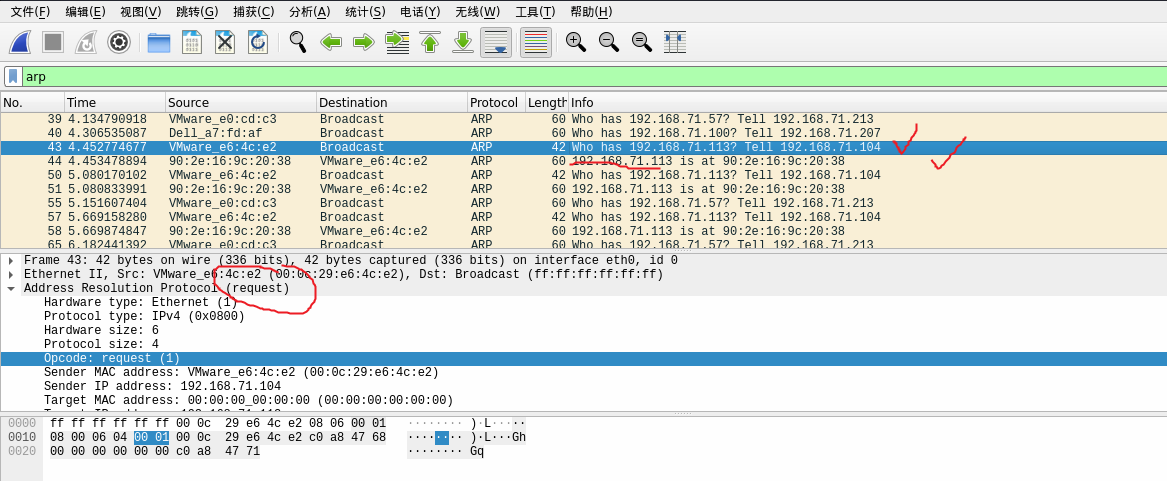

1.ARP协议分析

一个是ruquest ,一个是reply 我们可以获取对方的MAC地址

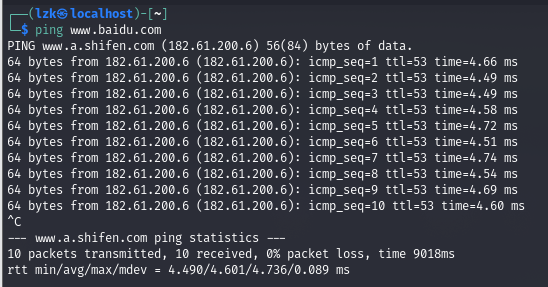

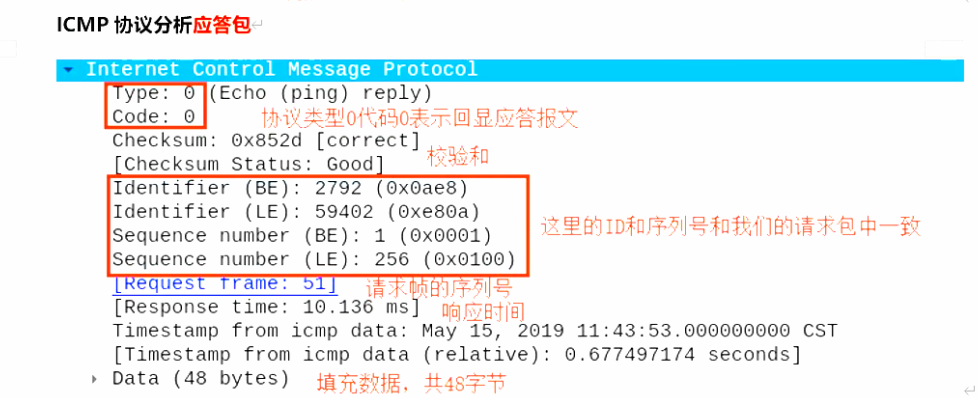

2.分析ICMP协议

ICMP用于在IP主机、路由器之间传递控制消息。控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。

工作过程:

本机发送一个ICMP Echo Request的包

接收方返回一个ICMP Echo Reply,包含了接收到数据拷贝和一些其他指令

2.Metasploit

Metasploit framework,简称msf。

Metasploit是一个渗透测试平台,能够查找,利用和验证漏洞。

Metasploit是一个免费的、可下载的框架,通过它可以很容易的对计算机软件漏洞实施攻击。它本身附带数百个已知软件漏洞的专业级漏洞攻击工具。

Metasploit的设计初衷是打造一个攻击工具开发平台。

之前写过关于msf的具体使用操作,详细介绍链接:

Metasploit渗透测试(框架介绍、靶机安装、基本使用方法)_保持微笑的博客-CSDN博客

https://blog.csdn.net/_/article/details/

3.Nmap

nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。我们可以直接在kali系统的终端模拟器直接操作。操作命令如下:

1. 探测网络中活跃的主机 nmap -sP 10.0.105.1/24 :探测10.0.105网段中的全部主机。 2. 探测主机系统版本 nmap -O 192.168.45.129 :探测指定IP的相关数据。 3. 探测是否打开指定端口 nmap -p80,443 192.168.61.0/24 nmap -p80 --open 192.168.61.0/24 4.端口服务版本探测: nmap -p80 -sV 192.168.61.0/24 nmap -p80 -sV 192.168.45.129 -p80 -sV:查看指定网段或指定ip的80端口对应服务的版本信息 5. 全面扫描 nmap -A IP :扫描指定IP的全部内容。 nmap -A -T4 IP :-T4指定扫描过程使用的时序,总共有6个级别(0-5)级别越高扫描速度越快 6. 生成txt报告 nmap -A IP -oN 存储路径:在指定路径下生成相关操作的txt报告。 7.-sn : 只进行主机发现,不进行端口扫描 nmap -sn 192.168.45.1-254 讯享网

复制

4.Nessus

Nessus 是全世界最多人使用的系统漏洞扫描与分析软件。总共有超过75,000个机构使用Nessus 作为扫描该机构电脑系统的软件。世界各地的许多公司都将 Nessus 作为值得信赖的渗透测试工具之一。它用于扫描 IP 地址、网站和敏感数据搜索。Nessus 可以帮助识别缺失的补丁、恶意软件和移动扫描。此外,它还具有功能齐全的仪表板、广泛的扫描功能和多格式报告功能。

之前写过关于Nessus的具体使用操作,详细介绍链接:

最强大的漏洞扫描与分析软件(Nessus)_保持微笑的博客-CSDN博客

https://blog.csdn.net/_/article/details/

5.SQL Map

sqlmap是一款非常强大的开源sql自动化注入工具,可以用来检测和利用sql注入漏洞。

安装过程有两种,一是在Windows系统上安装python环境,在此基础上安装SQL map,二是使用虚拟机安装kali系统,该系统自带SQL map工具。

如图,做渗透,使用sql map只需要会使用下面这几条就够用了。

6.W3af

w3af是一个Web应用程序攻击和审计框架。

它的目标是创建一个易于使用和扩展、能够发现和利用Web应用程序漏洞的主体框架。

w3af的核心代码和插件完全由Python编写。项目已有超过130个的插件,这些插件可以检测SQL注入、跨站脚本、本地和远程文件包含等漏洞。

主要插件:

1.Crawl(爬取)类

2.Audit(审计)类

3.Attack(攻击)类

其他插件:

1.Infrastructure(基础)插件

2.Grep(检索)插件

3.Output(输出)插件

4.Mangle插件

5.Broutforce插件

程文件包含等漏洞。

主要插件:

1.Crawl(爬取)类

2.Audit(审计)类

3.Attack(攻击)类

其他插件:

1.Infrastructure(基础)插件

2.Grep(检索)插件

3.Output(输出)插件

4.Mangle插件

5.Broutforce插件

6.Evasion(绕过)插件学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

第三种就是去找培训。

接下来,我会教你零基础入门快速入门上手网络安全。

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

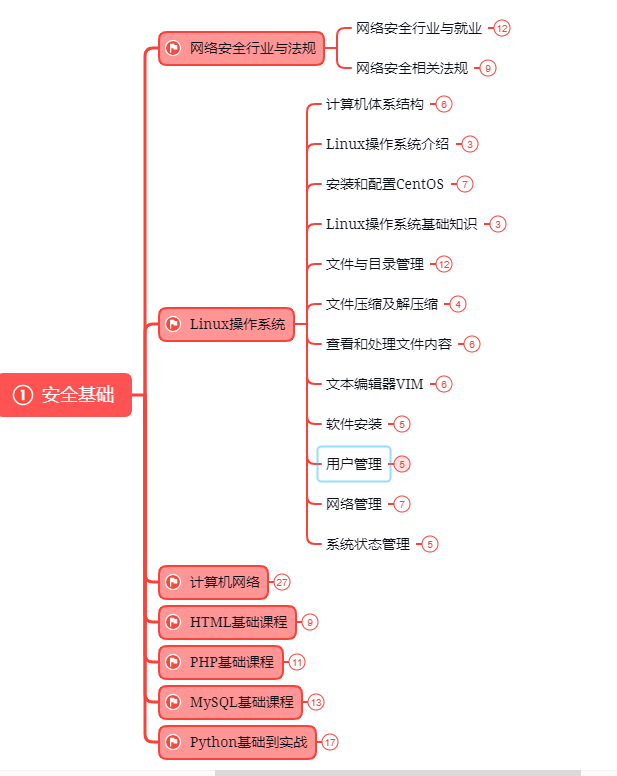

第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

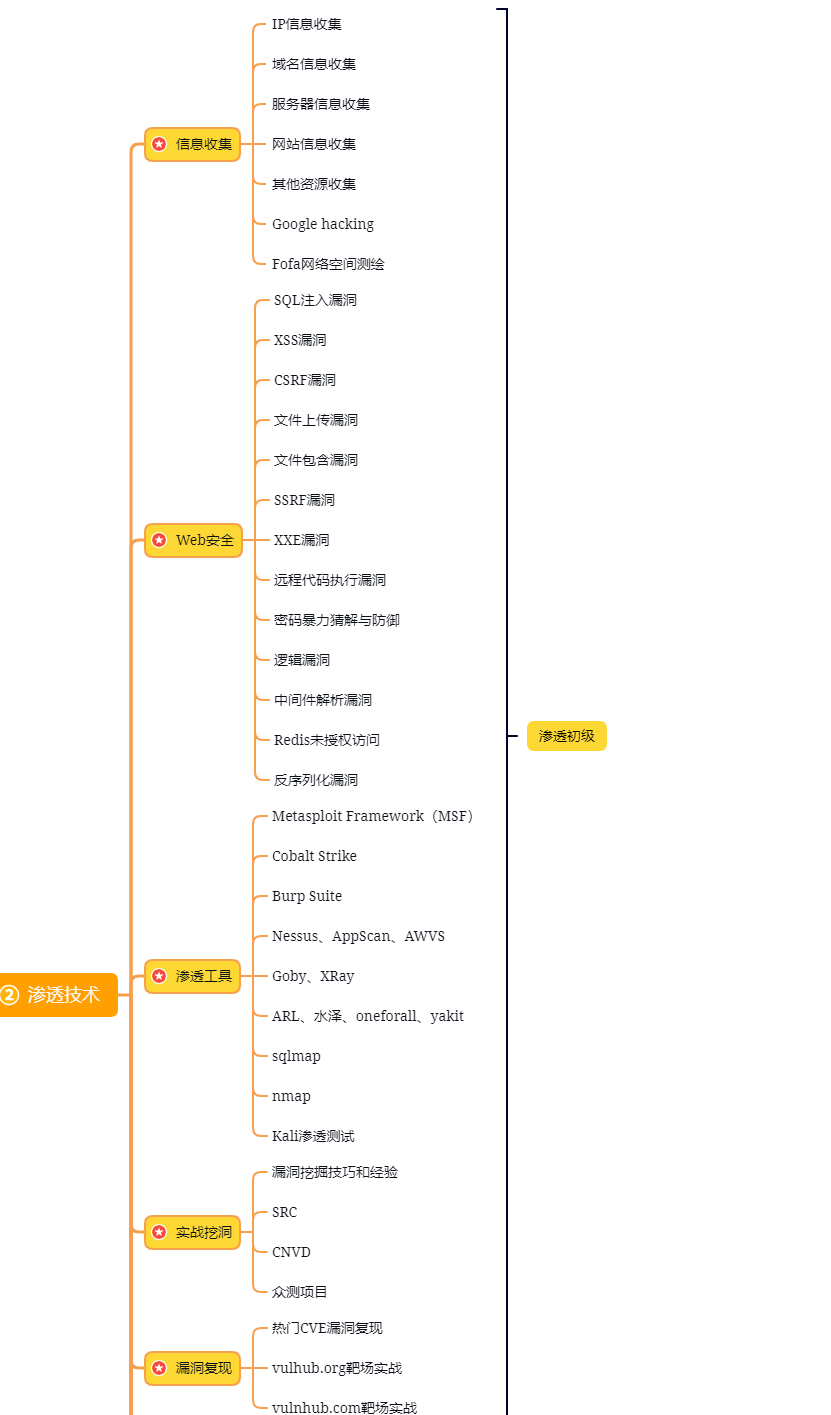

第二阶段:web渗透

学习基础 时间:1周 ~ 2周:

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

配置渗透环境 时间:3周 ~ 4周:

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

渗透实战操作 时间:约6周:

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

第三阶段:进阶

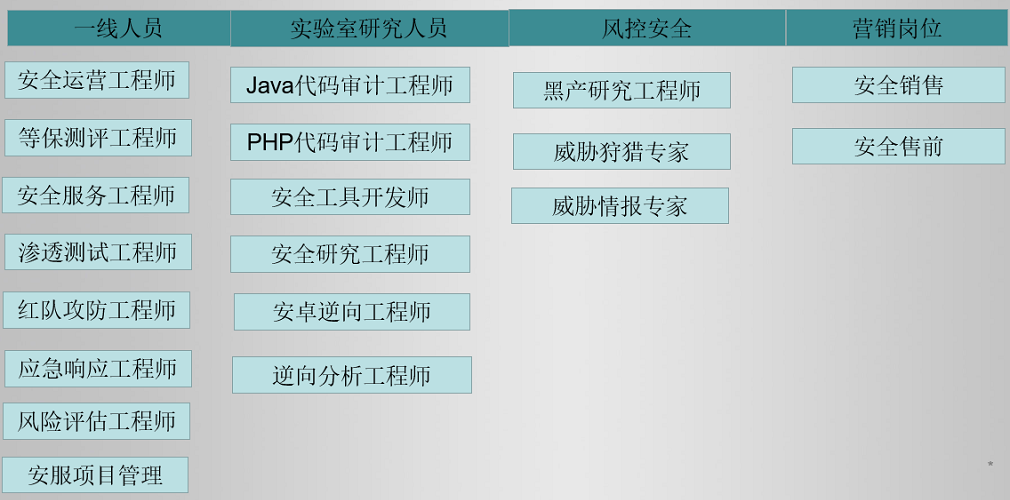

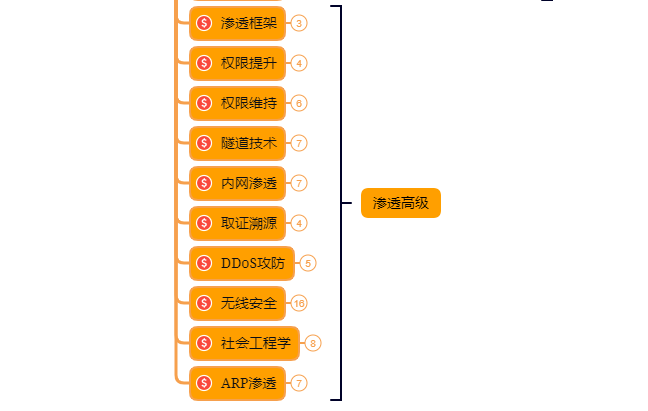

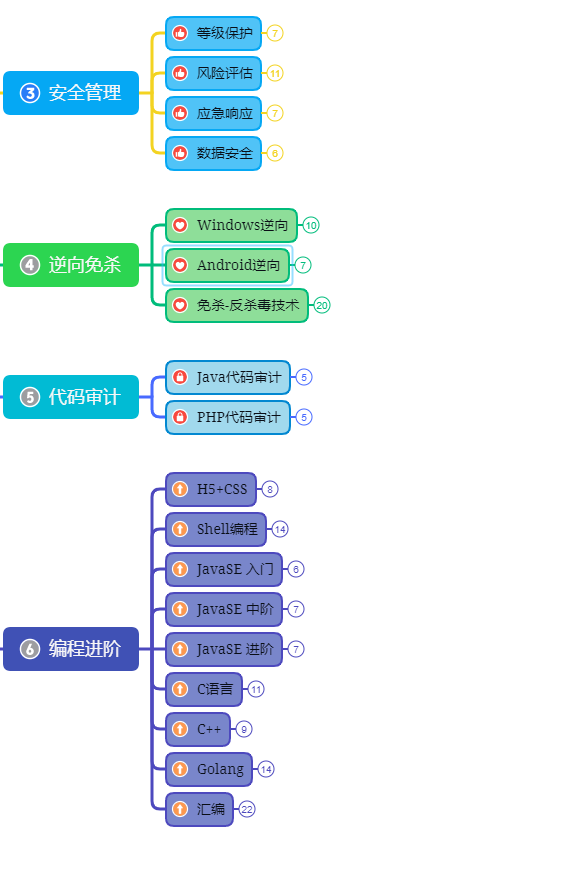

已经入门并且找到工作之后又该怎么进阶?详情看下图

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容,请联系我们,一经查实,本站将立刻删除。

如需转载请保留出处:https://51itzy.com/kjqy/20762.html